Die 10 besten Anti-Phishing-Tools

Phishing ist eine Form von Cyberkriminalität, bei der ein Krimineller ein Ziel oder mehrere Ziele per E-Mail, SMS oder Telefonanruf kontaktiert und sich dabei als seriöses Unternehmen ausgibt, um sensible Informationen wie Passwörter, personenbezogene Daten, Kreditkarteninformationen usw. zu erhalten.

Phishing-Angriffe sind häufig erfolgreich, indem sie bösartige Nachrichten so erscheinen lassen, als kämen sie von einer vertrauenswürdigen Quelle, wie einer Bank oder einem Telefonanbieter. Die Daten werden dann ausgenutzt, um Zugang zu wichtigen Konten zu erhalten, was möglicherweise zu Identitätsdiebstahl und finanziellen Verlusten führen kann.

Alle Unternehmen und Organisationen sind von Phishing bedroht. Tatsächlich spielen Phishing-Angriffe bei fast einem Drittel der Datenverletzungen eine Rolle. Phishing, im Gegensatz zu anderen Cybersecurity-Bedrohungen, nutzt die psychologischen Schwächen der Menschen aus, um ihre persönlichen Informationen zu erhalten, was es historisch sehr schwierig macht, es zu stoppen.

Anti-Phishing ist die Praxis, Phishing-Angriffe oder -Betrügereien zu verhindern oder zu lösen. Die Häufigkeit von Phishing-Angriffen stieg 2020 weltweit um 600%, was den Einsatz von Anti-Phishing-Software erforderlich machte.

Dieser Artikel erklärt die besten Anti-Phishing-Programme und wie man sie effektiv im großen Stil gegen Phishing einsetzen kann. Der Artikel wird die folgenden Überschriften als Zusammenfassung enthalten.

-

Warum Anti-Phishing-Tools entscheidend sind

-

Was sind die wichtigsten Funktionen von Anti-Phishing-Tools?

-

Was sind die beliebtesten verfügbaren Anti-Phishing-Tools und -Technologien?

-

Wie konfiguriert man Zenarmor NGFW, um Phishing zu blockieren?

Warum sind Anti-Phishing-Tools entscheidend?

Phishing funktioniert, indem Nachrichten gesendet werden, die scheinbar von einem zuverlässigen Unternehmen oder einer Website stammen. Der Link in Phishing-Nachrichten leitet den Benutzer normalerweise zu einer gefälschten Website weiter, die das Original nachahmt. Danach wird der Benutzer aufgefordert, persönliche Daten wie seine Kreditkartennummer einzugeben. Die Identität der Person wird dann gestohlen, oder es werden unbefugte Kreditkartenzahlungen mit diesen Informationen vorgenommen.

Es ist für Menschen schwierig, Phishing-Angriffe zu erkennen, da sie als legitim aussehende E-Mails getarnt sein können. Ihre persönlichen Informationen und die Sicherheit ihrer E-Mails sind gefährdet, wenn die Opfer auf diese Betrügereien hereinfallen. Die Folgen von Phishing-E-Mails können Reputationsschäden, finanzielle Verluste und Identitätsdiebstahl umfassen.

Hacker sind geschickt darin, ihre Phishing-Betrügereien über soziale Medien durchzuführen. Sie nutzen Social Engineering, um ihre Opfer dazu zu bringen, private Informationen preiszugeben. Ein effektiver Phishing-Angriff verursacht erhebliche finanzielle Verluste und Rufschädigung für eine Organisation.

Im Prognosezeitraum von 2022-2030 wird erwartet, dass der Marktanteil der Cybersicherheit mit einer jährlichen Wachstumsrate von 8,9% zunimmt. Im Jahr 2021 hatte es einen Marktwert von 184,93 Milliarden Dollar. Eine zusätzliche Sicherheitsschicht wird Ihrer Domain durch Anti-Phishing-Lösungen hinzugefügt, eine der entscheidenden Komponenten der Cybersicherheit, wodurch es Betrügern erschwert wird, sich als Sie auszugeben. Diese Funktion hat die Fähigkeit, eingehende Spoof-E-Mails zu erkennen und zu stoppen.

Die folgenden Vorteile heben die Bedeutung von Anti-Phishing-Lösungen hervor:

- Risikoerkennung: Eine Phishing-Präventionslösung findet Risiken in E-Mails, im Web oder in Texten, die die sensiblen Informationen der Benutzer gefährden könnten. Die E-Mail vermittelt einen verdächtigen Ton und erhöhte Dringlichkeit, was eine gängige Taktik zur Identifizierung von Phishing ist.

- Cyberrisiko reduzieren: Durch Sensibilisierung und proaktive Vorsichtsmaßnahmen können Cyberrisiken reduziert werden. Business Email Compromise (BEC), interne Nachahmungen und Betrug durch Anbieter, Lieferkettenangriffe, Account-Übernahmen (ATO) und andere Finanzbetrügereien, die speziell gegen Ihr Unternehmen gerichtet sind, sind einige der Cyberrisiken.

- Schadenbegrenzung: Es verhindert Malware-Downloads oder den Diebstahl von Anmeldedaten von Phishing-Websites.

- Zero Trust-Sicherheit: Betrachten Sie alle Benutzerinteraktionen als potenziell bösartig.

- Bieten Sie betriebliche Effizienz: Dies führt zu einer verbesserten Endbenutzerzufriedenheit, schnellerem Geschäftswachstum und betrieblicher Effizienz.

Was sind die Hauptmerkmale von Anti-Phishing-Tools?

Die Anzahl der Phishing-Angriffe weltweit stieg 2016 auf über 250.000 und nimmt weiterhin zu. Trotz der alarmierenden Statistiken gibt es Schritte, die Sie unternehmen können, um sich vor einem Opfer zu schützen.

Der Kauf einer spezialisierten Anti-Phishing-Lösung ist eine solche Vorsichtsmaßnahme. Dies umfasst eine Reihe von Sicherheitsmaßnahmen, die Lücken in Ihrer Online-Sicherheit schließen. Dies sind einige der Hauptmerkmale von Anti-Phishing-Software.

- E-Mail-Filterung: Cyberkriminelle können auf Ihr Netzwerk zugreifen, indem sie Phishing-E-Mails senden oder bösartige URLs besuchen. Eingehende Nachrichtenanhänge werden von Anti-Phishing-Software auf Viren, Malware und andere bösartige Absichten überprüft. Die Mehrheit der Anti-Phishing-Programme verhindert, dass bösartige E-Mails in Ihre Postfächer gelangen.

- URL-Analyse: Bösartige URL-Klicks können ernsthaften Schaden verursachen, einschließlich Datenverlust, Ransomware-Angriffen und finanziellen Verlusten. Anti-Phishing-Software verringert diese Auswirkungen, indem sie eine URL analysiert, um festzustellen, ob sie einen echten Link oder einen Phishing-Link enthält. Andere Techniken zur Erkennung von Phishing-Websites umfassen das Suchen nach grammatikalischen, Rechtschreib- und Interpunktionsfehlern, das Suchen nach fehlenden Informationen wie Kontaktinformationen oder die Verwendung eines fiktiven Passworts.

- Link- und Anhang-Scanning: Ihre legitimen E-Mails sind sicher, da Anti-Phishing-Software eingehende Nachrichten scannt, um Spam zu identifizieren und bösartige E-Mails zu blockieren. Um zwischen legitimen E-Mails und Spam zu unterscheiden, verwenden diese Lösungen typischerweise maschinelles Lernen. Antiphishing-Software wird E-Mails mit dieser Funktion nur dann ignorieren, wenn sie vom Standardverhalten abweichen.

- Erkennung von Domain-Spoofing: Hacker könnten versuchen, Ihre Domain zu fälschen, um Mitarbeiter dazu zu bringen, zu glauben, dass eine Nachricht von einer vertrauenswürdigen Quelle stammt. Mitarbeiter können gelegentlich nachlässig sein, und alles, was für einen erfolgreichen Spoofing-Angriff erforderlich ist, ist eine kleine, unmerkliche Änderung Ihres Anzeigenamens oder Ihrer E-Mail-Adresse. Anti-Phishing-Programme erhöhen die Sicherheit Ihrer Domain und erschweren es Betrügern, sich als Sie auszugeben. Diese Funktion hat die Fähigkeit, eingehende Spoof-E-Mails zu erkennen und zu stoppen.

- Echtzeit-Bedrohungsintelligenz: Bestimmte Betrüger könnten versuchen, Ihren Domainnamen zu fälschen, insbesondere wenn Sie viel Verkehr erhalten. Durch die Integration zusätzlicher Sicherheitsmaßnahmen in Ihre Signaturen kann Anti-Phishing-Software Online-Kriminelle davon abhalten, Ihren Domainnamen zu fälschen. Zusätzlich kann diese Software eingehende Spoof-E-Mails erkennen. Manchmal ist nur eine geringfügige Änderung des Anzeigenamens oder der E-Mail-Adresse erforderlich, damit ein Spoofing-Versuch erfolgreich ist. Anti-Phishing-Software kann Sie von der Verantwortung entlasten, indem sie Spoofing automatisch erkennt.

- Benutzerbewusstsein und Schulung: Die Grundlage der Gesamtlösung sollte Sicherheitsbewusstseinstraining sein, wobei technische Maßnahmen entwickelt werden, um das Training und das Bewusstsein zu unterstützen.

- Verschiedene Mail-Server werden unterstützt: Sie werden keine Probleme haben, die Anti-Phishing-Software mit Ihrem aktuellen Server zu integrieren, da die meisten Anti-Phishing-Lösungen verschiedene Mail-Server unterstützen. Also, Sie sind startklar, egal ob Sie die Gmail- oder Yahoo-Mail-Server verwenden.

- Akzeptabel für Mobilgeräte: Anti-Phishing-Tools sollten nahtlos auf mobilen Geräten für Mitarbeiter funktionieren, die von zu Hause aus arbeiten. Die beste Anti-Phishing-Software funktioniert einwandfrei mit allen mobilen Geräten, die mit Windows-, iOS- oder Android-Betriebssystemen laufen. Antiphishing-Software ist notwendig, um Ihre Daten zu schützen, egal ob Sie zu Hause oder unterwegs sind.

Was sind die beliebtesten Anti-Phishing-Tools und -Technologien?

Um Zugang zu Konten zu erhalten, Daten und Identitäten zu stehlen und Malware auf den Computer des Benutzers herunterzuladen, kontaktiert der Angreifer die Menschen per E-Mail, Webbrowser, Telefonanruf oder soziale Medien, um ihre privaten Informationen zu erhalten. Es gibt mehrere Phishing-Schutzlösungen und einige Open-Source-Anti-Phishing-Tools, die verfügbar sind, um solche Aktivitäten zu stoppen.

Diese Lösungen helfen den Nutzern, sowohl die Phishing-Nutzlast (Malware) als auch deren Zustellung (E-Mail, Text) zu blockieren und das Bewusstsein der Nutzer zu schärfen.

Welche Arten von Anti-Phishing-Tools gibt es?

Die Kategorien der Anti-Phishing-Software sind unten aufgeführt:

- Browser-basierte Lösungen: Browser-basierte Anti-Phishing-Tools bewerten Angriffsmethoden auf jeder Webseite. Diese Lösung zielt darauf ab, Phishing-Payloads (Malware-Downloads, Diebstahl von Anmeldeinformationen usw.) loszuwerden.

- E-Mail-basierte Lösungen: E-Mail-basierte Anti-Phishing-Tools scannen jede E-Mail auf verdächtige Anzeichen. Diese Art von Lösung konzentriert sich auf die Zustellung von Phishing und schützt nur E-Mails.

- API-basierte Lösungen: API-basierte Anti-Phishing-Tools verwenden eine Cloud-Sandbox mit einer API, um Dateien, Nachrichten und URLs zu überprüfen. Diese Art von Lösung ist mit vielen Kollaborationstools kompatibel, aber sie ist größtenteils reaktiv statt proaktiv.

Was sind die besten Anti-Phishing-Tools?

Die zehn besten Produkte, die entwickelt wurden, um Ihr Unternehmen vor Phishing-Angriffen zu schützen, sind unten aufgeführt. Dazu gehören Sicherheitsbewusstseins-Schulungsplattformen, Cloud-E-Mail-Sicherheitslösungen nach der Zustellung und sichere E-Mail-Gateways, die eingehende und ausgehende E-Mails auf potenzielle Bedrohungen überprüfen, bevor sie das Postfach des Benutzers erreichen. Bildung ist eine der effektivsten Formen der Prävention; indem Sie sich der Phishing-Angriffe bewusst sind, werden Sie weniger wahrscheinlich darauf hereinfallen. Wir geben Ihnen einige Hintergrundinformationen über den Anbieter, die wichtigsten Komponenten jeder Lösung und die Art von Kunden, für die jede am besten geeignet ist.

Die zehn besten Anti-Phishing-Tools sind wie folgt:

- Microsoft Defender für Office 365

- Mimecast

- Proofpoint

- Barracuda Sentinel

- IRONSCALES

- BrandShield Anti-Phishing

- Cofense

- Avanan

- Sophos E-Mail

- Trend Micro ScamMail Suite

1. Microsoft Defender für Office 365

Ein cloudbasierter E-Mail-Sicherheitsdienst namens Microsoft Defender for Office 365 (früher bekannt als ATP) bietet Schutz vor unbekannten Viren und Malware. Defender ist ein Add-On-Modul, das erworben werden kann oder in bestimmten Exchange- und Microsoft 365-Abonnementstufen enthalten ist. Administratoren können die integrierten Berichtsfunktionen und URL-Verfolgungsfunktionen nutzen, um mehr über die Arten von Angriffen zu erfahren, die stattfinden.

Das Anti-Phishing-Tool von Defender scannt eingehende Nachrichten auf verdächtige Anzeichen, die darauf hindeuten könnten, dass es sich um Phishing-Versuche handelt, indem es maschinelles Lernen-Module verwendet. Diese bestehen aus dem Header der Nachricht, der Absenderadresse und dem Textkörper. Der Angriff wird gestoppt, wenn eine Bedrohung identifiziert wird. Microsoft Defender ist mit der Fähigkeit ausgestattet, schädliche Links und Anhänge zu erkennen und abzulehnen. Viele Drittanbieterlösungen haben Schwierigkeiten, SharePoint, OneDrive und Teams vor schädlichen Dateien zu schützen, aber diese Funktionalität erweitert diesen Schutz.

Ähnliche Funktionen, die Microsoft Defender für Office 365 bietet, umfassen Benutzerschulung, Phishing-Erkennung und -Prävention, forensische und Ursachenanalyse sowie sogar Bedrohungsjagd. Defender ist eng verbunden, da es lediglich ein Add-On für Office 365 ist, daher ist keine initiale Integration erforderlich. Microsoft stellt vordefinierte Sicherheitsregeln bereit, die Sie an Ihre Bedürfnisse anpassen können; diese Richtlinien unterstützen die Durchsetzung, Benutzerüberschreibungen und Richtlinienänderungen im Laufe der Zeit. Office 365-Abonnenten werden besondere Vorteile aus diesem Dienst ziehen, während Nicht-Kunden spezielle Nachteile haben werden.

Microsoft Defender ist bekannt für seine Erschwinglichkeit und die einfache Integration in eine Office 365-Umgebung. Deshalb ist es für jedes Unternehmen geeignet, das nach einer schnellen und einfachen Sicherheitslösung sucht.

Mit seiner ausgeklügelten Anti-Phishing-Technologie kann das Tool Untersuchungen automatisieren. Es garantiert sichere Anhänge und Verbindungen, indem es Angriffe simuliert und zusätzliche Sicherheitsfunktionen integriert. Es impliziert, dass die Sicherheit während der gesamten Übertragungsdauer aufrechterhalten wird. Die URL wird bei jedem Klick erneut auf Schwachstellen untersucht und verarbeitet.

Die Hauptmerkmale von Microsoft Defender sind wie folgt:

- Intelligenz für die Anti-Phishing-Funktionen des Postfachs

- Sichere Links und Anhänge

- Automatisierte Untersuchung und Reaktion, oder AIR

- Einschließlich des DefenderAttack-Simulators in Microsoft 365

2. Mimecast

Mimecast bietet eine Reihe von Werkzeugen zur Abwehr von Phishing-Versuchen an, darunter Werkzeuge, die schädliche URLs und Anhänge identifizieren und entweder entfernen oder mithilfe modernster Techniken wie Sandboxing sicher machen. Durch den Zugriff auf Links innerhalb der Mimecast-Cloud kann Mimecast codebasierte Angriffe stoppen, die durch Phishing-E-Mails oder komplexere Techniken wie QR-Codes gestartet werden, was die Bereitstellung erleichtert und garantiert, dass die präventiven Maßnahmen stets auf dem neuesten Stand der Technik sind.

Mit mehr als 36.000 Kunden weltweit richten sie sich hauptsächlich an Unternehmensorganisationen mit ihren hochgradig konfigurierbaren und vielseitigen Produkten. Die umfassende E-Mail-Sicherheits-, Archivierungs- und Kontinuitätslösung von Mimecast umfasst Phishing-Schutztechnologie, die über einen Abonnementdienst an eine intuitive Benutzeroberfläche geliefert wird.

Zusätzlich bieten sie Schulungen zu Phishing, DMARC-Compliance, DNS-Filterung und E-Mail-Verschlüsselung an. Ihr Produkt eignet sich hervorragend für mittelständische und große Unternehmen dank seiner klaren Berichte und Analysen sowie seines hohen Maßes an Flexibilität und Anpassungsfähigkeit.

Neben Anti-Phishing bietet Mimecast Inhaltskontrollen, Datenschutzprävention, Browser-Isolierung und eine sichere Plattform für den Austausch von Informationen/Dateien. Mimecast ist eine End-to-End-Lösung für Ihre Informationssicherheitsbedenken. Um Bedrohungen durch Social Engineering zu identifizieren, enthält es ein speziell ausgerichtetes Bedrohungswörterbuch, das von Mimecast-Experten kontrolliert wird.

Die wichtigsten Funktionen von Mimecast sind unten aufgeführt:

- Sicherheit gegen verdächtige URLs und Benachrichtigungen

- Um Domain-Spoofing zu stoppen, analysieren Sie E-Mail-Anhänge und isolieren Sie sie mit Mimecast Brand Exploit Protect.

- Verhinderung von Angriffen basierend auf Identitätsdiebstahl und Domain-Spoofing

- Um die Auswirkungen des Klickens auf URLs und Surfens zu isolieren, verwenden Sie Browser-Isolation.

- Für sichere Kommunikation verwenden Sie Mimecasts sichere Nachrichtenübermittlung und das Senden großer Dateien.

3. Proofpoint

Die von Proofpoint angebotene E-Mail-Lösung, ein bekannter Anbieter von Cybersicherheitsprodukten, ist sehr umfassend. Sie können den Ursprung von E-Mail-Nachrichten verfolgen und sind vor Phishing- und Imposter-E-Mails geschützt.

Sie bieten ein Sicherheitspaket namens Proofpoint Essentials an, das "vollständige Verteidigung" für kleine und mittlere Unternehmen verspricht. Um Datenverlust zu vermeiden und Ihr Personal vor Phishing-Schemata, Hackern und Malware zu schützen, kombiniert diese mehrschichtige Paketlösung E-Mail-Verschlüsselung, Archivierung, starke Antivirentechnologie und ein sicheres E-Mail-Gateway.

Das Proofpoint Essentials-Paket nutzt eine Reihe von Sicherheitsmaßnahmen, die darauf abzielen, gegen Phishing zu schützen. Um Spam- und Phishing-E-Mails zu identifizieren, analysiert die Proofpoint MLX-Technologie zunächst den Text, die Bilder und den Anhang. Diese Machine-Learning-Technik ist zu 99 % effektiv und passt sich sofort an neue Bedrohungen an. Zweitens finden, stoppen und isolieren die leistungsstarken Dienste "URL Defense" und "Attachment Defense" schädliche URLs und Anhänge, die häufig kleinere Unternehmen ins Visier nehmen. Erweiterte Antiviren-Engines scannen dann alle Nachrichten, um bekannte Viren zu erkennen und zu entfernen. Heuristische Scantechnologie ist ein weiteres Werkzeug, das Proofpoint Essentials einsetzt, um neue Infektionen und veränderte Versionen bekannter Bedrohungen zu finden und zu schützen.

Um den Nutzern eine gründlichere und anspruchsvollere Abdeckung zu bieten, hat Proofpoint sein Produkt Proofpoint Essentials verbessert. Die Abonnements Business+, Advanced+ und Professional+ beinhalten diese neuen Funktionen. Die Supernova-Bedrohungsmaschine wird jetzt von Proofpoint verwendet, um die Rate der BEC-Erkennung zu verdreifachen. Die riskantesten Links können durch prädiktives URL-Scanning gefunden werden, und dies kann sicherstellen, dass sie sofort in einer Sandbox isoliert werden. Mit Tags und Benachrichtigungen machen die neuen Änderungen es den Benutzern einfacher, potenziell fragwürdige E-Mails zu erkennen. Falls eine bösartige E-Mail doch im Posteingang eines Benutzers landet, ermöglicht ein Ein-Klick-Entfernen dem Administrator, jede Instanz dieser E-Mail schnell aus den Benutzerkonten zu löschen.

Einige Funktionen von Proofpoint sind unten aufgeführt:

- Verwenden Sie einen E-Mail-Klassifizierer, um E-Mails in Kategorien wie Massenmail, Betrug, Identitätsbetrug, Spam, Malware, explizite Inhalte und Vertrauenskreis zu unterteilen.

- E-Mail-Warnhinweise, um den Verbrauchern bei der Entscheidungsfindung zu helfen

- Verwaltungseinschränkungen für den Umgang mit verschlüsselten Nachrichten und Nachrichten mit niedriger Priorität werden von Proofpoint NexusAI bewertet und berücksichtigt.

- Viele Erkennungsschichten, wie z.B. Reputations- und Inhaltsanalyse

- Identifizierung von Graymail (wie Newsletter und Massenmails) mit granularer E-Mail-Filterung

Der Hauptvorteil der Verwendung von Proofpoint-E-Mail-Sicherheit besteht darin, dass Sie sie erweitern können, um andere E-Mail-Sicherheitslösungen wie Threat Response Auto-Pull (TRAP) und Email Fraud Defense zu nutzen. Dies ermöglicht es Ihnen, eine sichere Kommunikationsumgebung von Anfang bis Ende entsprechend Ihren Bedürfnissen zu gestalten.

4. Barracuda Sentinel

Barracuda bietet eine Vielzahl von mehrschichtigen Lösungen für Netzwerk-, Cloud- und E-Mail-Sicherheit an. Ihr KI-basiertes Sicherheitsprodukt, Barracuda Sentinel, schützt Kunden vor Spear-Phishing, Kontoübernahme und Business Email Compromise (BEC) Angriffen. Durch DMARC-Forschung und -Berichterstattung bietet Barracuda Markenschutz und Betrugsprävention für Domains an.

Microsoft 365 und Barracuda Sentinel arbeiten nahtlos zusammen, um eingehende und ausgehende E-Mail-Angriffe zu identifizieren und zu stoppen. Es verwendet eine leistungsstarke KI-Engine, um die Kommunikationsstile jedes Mitarbeiters zu lernen und dann Anzeichen in jeder E-Mail zu erkennen, die darauf hinweisen, ob sie böswillig gesendet wurde. Bevor der Benutzer die E-Mail öffnen kann, blockiert Sentinel sie, wenn eine Bedrohung gefunden wird. Sentinel benötigt dank der Nutzung von KI fast keine IT-Administration.

Organisationen können Barracudas Simulationsplattform, PhishLine, für Anti-Phishing-Training nutzen, zusätzlich zur technologischen Sicherheit, die von Sentinel bereitgestellt wird. Durch eine Reihe anpassbarer Simulationen versucht PhishLine, Mitarbeiter zu einer zusätzlichen Verteidigungslinie zu machen.

Barracuda Sentinel ist vollständig cloud-basiert und funktioniert mit Office 365. Dies, zusammen mit seinen erschwinglichen Kosten, macht es zur perfekten Option für kleinere Unternehmen und MSPs, die eine effiziente cloud-basierte Phishing-Prävention suchen.

Bedrohungen, die bereits im Posteingang vorhanden sind, werden von Barracuda Sentinel entdeckt. Neben der Überwachung der eingehenden E-Mails bietet diese Funktion. Um schädliche Versuche in eingehenden Kommunikationen zu stoppen, verwendet es KI-basierte Bedrohungserkennung, um anfällige Konten zu identifizieren. Bedrohungen, die den Schutz des E-Mail-Gateways überwinden, werden von Sentinel schnell identifiziert. Es benachrichtigt externe Empfänger und löscht E-Mails, die zwischen internen Benutzern gesendet wurden, die anfällig waren.

Die Hauptmerkmale von Barracuda Sentinel sind wie folgt:

- Löschen von E-Mails aus den Postfächern der Benutzer

- Versenden von Warnungen

- Automatisierte Reaktion auf Vorfälle

- Forensik und Berichterstattung in Echtzeit

- Erkennung von Personen, die mit verdächtigen E-Mails interagieren

- Versenden von Berichten über verdächtige E-Mails

- Stoppen von Domainbetrug

5. IRONSCALES

Durch dynamische Erkennung und Analyse ist IRONSCALES eine E-Mail-Sicherheitsplattform, die darauf abzielt, Ihr aktuelles E-Mail-System zu erweitern, indem sie potenziell verdächtige Korrespondenz blockiert, kennzeichnet oder sogar mit einem Banner versieht. Zusätzlich bietet IRONSCALES Endbenutzerschulungen an, die sich auf E-Mail-Sicherheit und allgemeines Bewusstsein konzentrieren. Dies hilft Ihnen, Ihre Verteidigung gegen den Social-Engineering-Angriff zu stärken, der das Herzstück von Phishing ist.

Ihre Post-Delivery-Schutztechnologie bietet Schutz vor raffinierten Phishing-E-Mail-Angriffen wie Kontoübernahme (ATO), VIP-Imitation und Unternehmens-E-Mail-Kompromittierung (BEC). Sie haben eine cloudbasierte Lösung, die vollständig mit Office 365 und Google Workspace kompatibel ist, was die Implementierung einfach macht und keine Änderungen an den MX-Einträgen erfordert.

Um schädliche E-Mails in Echtzeit zu erkennen und sofort zu löschen, kombiniert IRONSCALES menschliche und künstliche Intelligenz. Nachdem ein verdächtiges Ereignis entdeckt wurde, findet und beseitigt Themis, ein virtueller Sicherheitsanalyst von IRONSCALES, die Bedrohung aus allen betroffenen Endbenutzer-Postfächern, wodurch die Last für Ihr gestresstes Sicherheitsteam verringert wird. Die Plattform protokolliert und merkt sich jedes Mal, wenn dies geschieht, sodass das Netzwerk niemals wieder durch denselben Angriff kompromittiert wird.

Darüber hinaus bietet IRONSCALES den Nutzern die Möglichkeit, fragwürdige E-Mails über einen Button direkt in ihrem E-Mail-Posteingang zu melden, unabhängig davon, ob sie ein Desktop- oder mobiles Gerät verwenden. Alle anderen Benutzer, die die E-Mail erhalten haben, werden mit einem anpassbaren Warnbanner benachrichtigt, wenn ein Endbenutzer einen Angriff auf diese Weise meldet.

Die Hauptmerkmale von IRONSCALES sind unten aufgeführt:

- BEC-Sicherheit auf Postfachebene, demokratisierte Bedrohungserkennung und Bedrohungssimulation zur Analyse von Phishing-Angriffen und Benutzerschulung

- Schutz vor bösartigen Dateianhängen und verdächtigen URLs

- Vorfallreaktion mit KI

- Themis, ein virtueller SOC-Analyst und Assistent, nutzt Crowdsourcing, um Bedrohungen sowohl innerhalb als auch außerhalb des Unternehmens zu identifizieren.

Die patentierte KI- und ML-Technologie von IRONSCLES ist eines seiner wichtigsten Alleinstellungsmerkmale. Durch die Ermöglichung menschlicher Diskretion und Verständnis verbessert es die Bewertungsfähigkeiten bei jedem möglichen Risiko und jeder Korrekturmaßnahme.

6. BrandShield Anti-Phishing

BrandShield ist ausschließlich darauf spezialisiert, die Reputation Ihrer Führungskräfte und Ihres Unternehmens zu schützen. Ein Teil des Portfolios von BrandShield besteht darin, Phishing-Angriffe (per E-Mail, soziale Medien oder andere Kanäle) zu identifizieren, die Ihre Marke oder die Namen Ihrer Führungskräfte verwenden. Zusätzlich überwacht BrandShield unbefugte Websites, die Ihre Marke verwenden, sowie Online-Shops wie Amazon, in denen echte Nachahmungen Ihrer Produkte zum Verkauf angeboten werden können.

Sein umfangreiches Toolkit überwacht bestimmte Standorte, um Phishing-Seiten zu finden. Sein ausgeklügeltes System ist effektiv bei der Erkennung von Spoofing. Schwarze Listen und der Schutz digitaler Vermögenswerte vor betrügerischen Websites sind nur einige der Funktionen, mit denen das BrandShield-Produkt ausgestattet ist.

Die wichtigsten Funktionen von BrandShield sind unten aufgeführt:

- Web- und Social-Media-Anti-Phishing-Funktionen Markenschutz (einschließlich des Logos und anderer digitaler Vermögenswerte)

- Antikopiermerkmale

- Minderung der Nachahmung von Führungskräften

7. Cofense

Cofense PDR (Phishing Detection and Response) ist ein Managed Service, der die Verwendung von KI-basierten Algorithmen mit Sicherheitsexperten kombiniert, um Phishing-Versuche in Echtzeit zu erkennen und zu stoppen. Wenn Sie das Sicherheitsniveau erhöhen müssen, können Managed Services eine kluge Alternative sein. Tatsächlich, da das Managed Services-Team in der Lage ist, Bedrohungsdaten aus allen Unternehmenssystemen, die sie sichern, zu bewerten, könnte es sogar effektiver sein als die Einstellung eines Vollzeit-Teams zur Bekämpfung von Phishing.

Der Anti-Phishing-Experte Cofense bietet eine Vielzahl von Produkten an, um Phishing-Bedenken zu begegnen. Dies umfasst ein Mitarbeiter-Resilienzprogramm, einen Phishing-Erkennungs- und Meldungsdienst, ein Lernmanagementsystem für Bewusstseinsschulungen und Phishing-Bedrohungsintelligenz.

Die Technologie hinter Cofenses Phishing-Abwehr stammt von Cyberfish, einem israelischen Unternehmen, das sie 2021 gekauft haben.

Outlook, Gmail und IBM Notes sind alle mit dem Reporter-Button kompatibel. Danach verwendet Cofense Triage eine automatisierte Spam-Engine zusammen mit menschlicher Intelligenz, um echte bekannte Bedrohungen von falschen Alarmen zu unterscheiden. Echte Bedrohungen werden isoliert. Die Cofense Vision-Technologie kann dann von Sicherheitsteams verwendet werden, um gründliche Suchen durchzuführen, um Gefahren zu finden und einzudämmen. Administratoren können eine gefährliche E-Mail mit einem einzigen Klick aus allen anderen Benutzerpostfächern entfernen. Die E-Mail kann "freigegeben" werden, wenn später festgestellt wird, dass sie sicher ist.

Einige Funktionen von Cofense PDR sind unten aufgeführt:

- Eine dynamisch aktualisierte Gefahren-Datenbank hat über 25 Millionen globale Bedrohungsreporter.

- Integrationen mit Systemen für SOAR, SIEM, Next-Generation-Firewalls und Endpunktsicherheit

- Dienst zur automatischen Identifizierung und Isolierung von Gefahren in E-Mails

- Simulationen von Phishing-Bedrohungen zur Erhöhung der Widerstandsfähigkeit der Mitarbeiter

- SPAM-Engine und automatisierte Analyse von Phishing-E-Mails

- Eine Mitarbeiteroberfläche zur Bekämpfung von Phishing-Betrügereien

Cofense bietet spezialisierte Lösungen für eine Vielzahl von Branchen an, darunter Gesundheitswesen, Finanzen, Energie und Versorgungsunternehmen, Einzelhandel, Fertigung und den öffentlichen Sektor. Die spezialisierten Lösungen von Cofense können von Unternehmen ohne erfahrenes internes IT-Team genutzt werden.

8. Avanan

Avanan bietet Anti-Phishing-Software für cloudbasierte E-Mails an und integriert sich über APIs mit Ihrem E-Mail-Anbieter, um ihre künstliche Intelligenz (KI) mithilfe früherer E-Mails zu trainieren. Der Dienst bewertet die Beziehungen zwischen Absendern und Empfängern sowie den Inhalt, die Formatierung und die Header-Daten der Nachrichten, um ein Vertrauensniveau zu bestimmen.

Avanan, eine E-Mail-Sicherheitslösung, schützt jeden Instant-Messaging-Dienst oder E-Mail-Client, wie Microsoft Teams, Slack, Microsoft 365 usw., vor betrügerischen Angriffen. Neben herkömmlichen E-Mails ist es hilfreich, um Social-Engineering-Versuche zu erkennen, die über kollaborative Kanäle gestartet werden könnten.

Cloud-basierte E-Mail- und Anwendungsicherheit gegen ausgeklügelte Phishing-, Malware-, Kontenmissbrauchs- und Datenverlustangriffe wird von Avanan bereitgestellt. Sobald es installiert ist, bietet es Schutz für alle damit verbundenen cloudbasierten Programme wie Teams, OneDrive und Google Drive.

Die Engines von Avanan können Benutzerimitationen oder betrügerische E-Mails identifizieren, bevor sie den Posteingang erreichen, indem sie E-Mail-Konversationsmuster mithilfe von Machine-Learning-Technologien analysieren. Um Bedrohungen zu erkennen, geschieht dies durch die Identifizierung von Anzeichen für bösartige E-Mails, wie z.B. die Domain, die Uhrzeit und den Ort der Übertragung sowie den tatsächlichen Inhalt der E-Mail.

Der Einsatz von Machine-Learning-Technologie in Avanans Lösung ermöglicht es, sich ständig an neue und kreative Angriffe anzupassen, die darauf abzielen, traditionelle E-Mail-Sicherheitslösungen und -Gateways zu überwinden. Anstatt die Benutzer vor eingehenden, ausgehenden und internen E-Mails auf der breiten Domain der Organisation zu schützen, bietet es Schutz für das spezifische Postfach jedes einzelnen Benutzers.

Avanan ist in der Lage, betrügerische Aktivitäten im gesamten E-Mail-Netzwerk zu erkennen, einschließlich interner Kommunikationen, die über andere Cloud-Dienste geliefert werden, sowie Dateiaktualisierungen und Berechtigungsänderungen. Dies verringert das Risiko von Bedrohungen durch Geschäfts-E-Mail-Komponenten, indem kompromittierte Konten erkannt und markiert werden.

Die Hauptmerkmale von Avanan sind wie folgt:

- Integration von Cloud-Anwendungen für Kommunikation, E-Mail, Messaging und Dateifreigabeanwendungen

- Fortgeschrittene Bedrohungsmuster wurden im Kernanalysemodell trainiert.

- KI zur Identifizierung von Beziehungen zwischen Mitarbeitern, E-Mail-Nutzung und Kommunikation

- Bedrohungsmanagement-Schnittstelle, die die globale Richtlinienkontrolle unterstützt

- TLS-verschlüsselte, OAuth-Token-basierte Kommunikation mit SaaS-Anwendungen

- Eine Gruppe von Spezialisten für schnelle Vorfallreaktion

Avanan hat die besondere Fähigkeit, Phishing-Angriffe zu warnen oder zu stoppen, ohne die Mail-Exchanger-Einträge oder MX-Daten zu ändern. Infolgedessen ist es für Angreifer schwierig zu bestimmen, ob Sie Anti-Phishing-Software verwenden und planen, die Schutzmaßnahmen zu umgehen.

9. Sophos E-Mail

Eine Phishing-Präventionslösung mit starker KI und richtlinienorientierter Angriffserkennung ist Sophos Email. Um Phishing- und Ransomware-Angriffe zu stoppen, verwendet es Verhaltensanalysen, damit Benutzer ihre Konten sicher verwalten können. Neben dem Filtern und Quarantänisieren verdächtiger E-Mails fügt es diese einer Blockliste des Benutzers hinzu oder kennzeichnet sie mit einer Betreffzeilen-Nachricht. Zusätzlich verfügt es über eine Bedrohungsreduzierungsfunktion, die auf simulationsbasiertem Training basiert. Das Werkzeug ist einfach zu bedienen und bietet umfassende Sicherheit in vielen verschiedenen Sprachen. Die Verwendung prädiktiver Technologien, um Angriffe zu stoppen, bevor sie ein Netzwerk erreichen, ist das bedeutendste Merkmal.

Einige Funktionen von Sophos Email sind unten aufgeführt:

- Überprüfung eingehender und ausgehender Nachrichten

- Virenschutz

- Echtzeitsicherheit beim Besuch von URLs

- Detaillierte Protokolle und Preisgestaltung

- Schutz vor Spam und Ransomware

10. Trend Micro ScamMail Suite

ScanMail Suite für Microsoft Exchange nutzt eine bessere Seitenreputation, Sandboxing und Dokument-Exploit-Erkennung als Teil einer proprietären APT-Abwehr, um Spear-Phishing und hochgradig zielgerichtete E-Mail-Angriffe zu stoppen, Schutz, den Sie von Konkurrenzprodukten nicht erhalten. Zusätzlich verwendet nur ScanMail E-Mail-, Datei- und Online-Reputationstechnologien, um klassische Malware zu blockieren, und korreliert globale Bedrohungsinformationen aus der cloudbasierten Sicherheit von Trend Micro's Smart Protection Network.

Die Hauptmerkmale der Trend Micro ScanMail Suite sind unten aufgeführt:

- Verteidigt gegen APTs und andere Arten gezielter Angriffe

- Reduziert gezielte Angriffe mithilfe verschiedener Verteidigungstechnologien

- Führt eine Ausführungsanalyse in Ihrer spezifischen Umgebung durch und bietet individuelle Bedrohungsintelligenz durch Interaktion mit Deep Discovery Advisor an.

- Anpassbare Sicherheitsupdates werden an andere Sicherheitsschichten weitergegeben, um das Problem zu beheben und zukünftige Malware-Angriffe zu stoppen.

- Reputationstechnologie blockiert mehr Malware, Phishing und Spam.

- Erkennt gefährliche Weblinks und Anhänge, um Malware-Downloads zu stoppen

- Blockiert mehr Bedrohungen in Nachrichten durch die Nutzung von verbundenem E-Mail-, Datei- und Web-Ruf, die einzige Mail-Server-Sicherheit, die dies tut

- Basierend auf Opus, stoppt mehr Spam als andere Sicherheitsmaßnahmen. Unabhängiger Test eins

- Reduziert IT-Ausgaben und verbessert die Leistung

- Ermöglicht leistungsstarke Gruppen-Konfiguration und -Verwaltung, zentrale Protokollierung und Berichterstattung zur Optimierung der E-Mail-Sicherheitsoperationen.

- Mit zentral verwaltetem, vorlagenbasiertem DLP werden Compliance- und Datenschutzinitiativen erleichtert.

- Eine Netzwerkverteidigung ist für gezielte Angriffe erforderlich.

- Mit verbesserter Web-Reputation, einer Dokumenten-Exploit-Erkennungs-Engine und Sandbox-Ausführung für eine eingehende Bedrohungsanalyse verteidigen die Messaging-Sicherheitslösungen von Trend Micro gegen gezielte Angriffe.

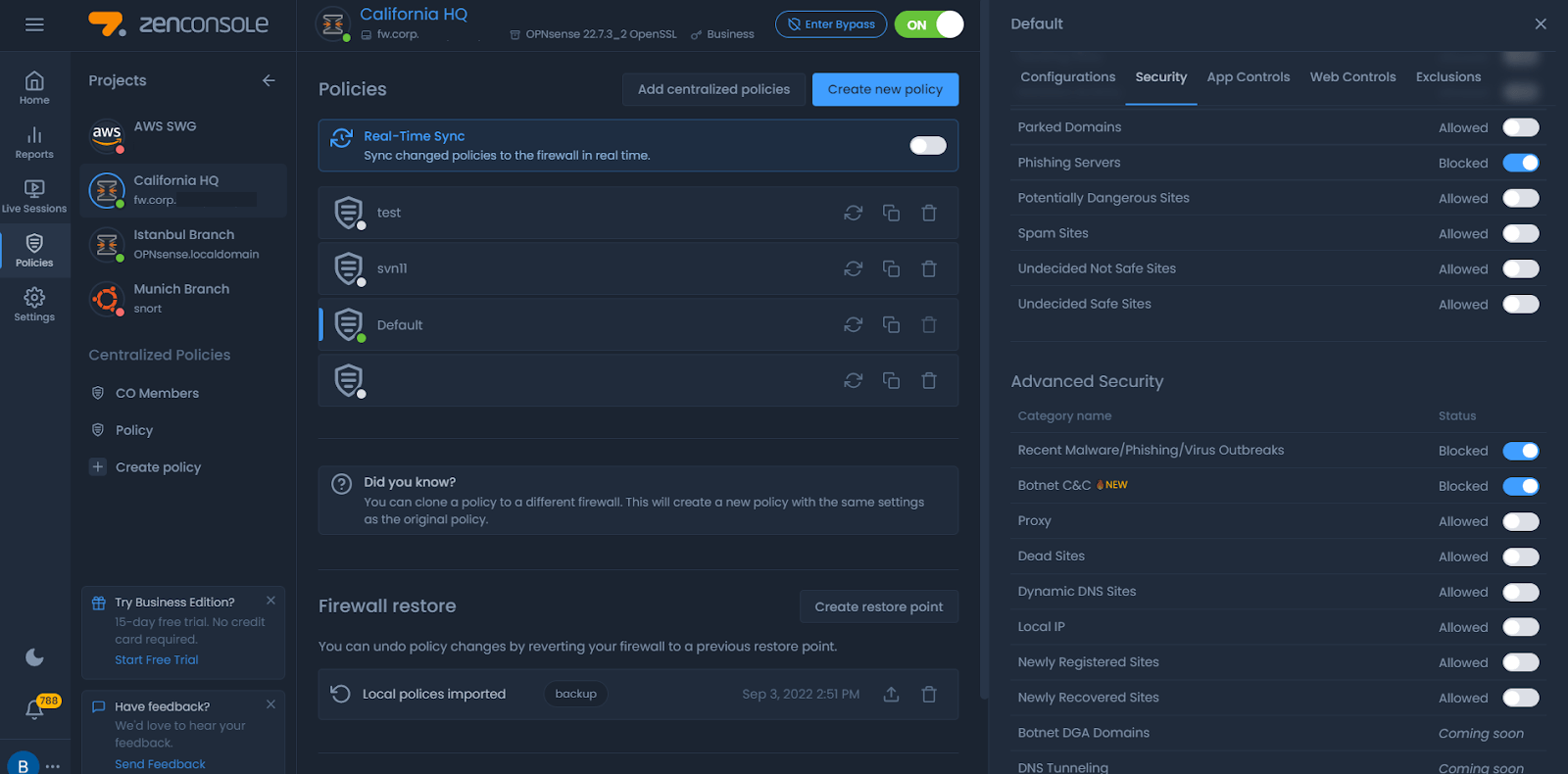

Wie konfiguriert man Zenarmor NGFW, um Phishing zu blockieren?

Zenarmor kann Echtzeit-Phishing und Zero-Day-Malware-Angriffe aufgrund seiner KI-basierten Cloud-Bedrohungsintelligenz abwehren. Zenarmor bietet eine Echtzeit-Datenbank für Cyber-Bedrohungserkennung, die Reputations- und Sicherheitsdaten für über 1+ Milliarde Websites umfasst, wobei regelmäßig neue hinzugefügt werden. Mit Hilfe von Zenarmor können Sie sofort auf Malware-Bedrohungen, Phishing-Betrügereien und Virusausbrüche reagieren.

Durch den Einsatz von Zenarmor auf Ihrer Open-Source-Firewall erhalten Sie einen effektiven Schutz gegen Phishing-Angriffe. Zenarmor ist mit den bekanntesten BSD-basierten Open-Source-Firewalls kompatibel, einschließlich OPNsense und pfSense, sowie mit den beliebtesten Linux-Distributionen, einschließlich RHEL, Ubuntu, Debian, CentOS und Alma Linux.

Sie können Phishing-Angriffe auf Ihre Open-Source-Firewall, die mit Zenarmor betrieben wird, ganz einfach verhindern, indem Sie die folgenden Schritte befolgen.

- Melden Sie sich bei Zenconsole, Sunny Valley Networks Cloud Management Portal, an.

- Starten Sie Zenconsole, indem Sie zu Firewalls > Meine Firewalls navigieren.

- Wählen Sie Ihre Firewall aus.

- Navigieren Sie zu Richtlinien > Standard > Sicherheit

- Blockieren Sie die Option Phishing-Server unter Essentieller Sicherheit.

- Blockiere die Option Aktuelle Malware-/Phishing-/Virusausbrüche unter Erweiterte Sicherheit.

- Synchronisieren Sie die Richtlinie.

Abbildung 1. Verhinderung von C2-Angriffen auf Open-Source-Firewalls mit Zenarmor