Was ist Wi-Fi Protected Access (WPA)?

Wenn wir eine WLAN-Verbindung nutzen, senden wir Daten von unserem Computer zu einem Zugangspunkt, der sie dann über das Internet an einen Server weiterleitet. Die Zugangskontrolle eines Datenstroms ist nur so stark wie sein schwächstes Glied, und die drahtlose Verbindung von Ihrem Computer zum Zugangspunkt ist häufig das schwächste Glied.

Während Ihr Datenverkehr zwischen Ihrem Computer und dem Zugangspunkt unterwegs ist, kann er von jedem innerhalb der Reichweite des Funksignals abgehört werden. Aus diesen Gründen veröffentlichte das IEEE Institute of Electrical and Electronics Engineers ein Sicherheitsprotokoll zur Bereitstellung sicherer drahtloser (Wi-Fi) Netzwerke.

Die IEEE hat 1997 Standards für die Erstellung eines Netzwerks veröffentlicht, in dem Maschinen drahtlos verbunden werden können. Der Name des Standards ist WLAN IEEE 80211. Obwohl die drahtlose Konnektivität im Vergleich zur kabelgebundenen Konnektivität weit besser ist, wurde sie seit ihrer Einführung mehrmals aktualisiert. Es gab nichts, was einen Angreifer daran gehindert hätte, einem Kommunikationssystem beizutreten und zu versuchen, den Datenverkehr abzufangen oder bösartigen Datenverkehr einzuschleusen, wenn im WLAN System keine Schutzmaßnahmen vorhanden sind.

Abbildung 1. Drahtlose Sicherheitsprotokolle

Sicherheitsprotokolle für Vertraulichkeit, Integrität und Authentifizierung wurden eingerichtet, um dieses Problem zu lösen.

Es gab drei wichtige Sicherheitsprotokolle für IEEE 802.11.

-

Wired Equivalent Privacy (WEP),

-

Wi-Fi Protected Access (WPA),

-

Wi-Fi Protected Access II und dann veröffentlichte die Wi-Fi Alliance das vierte Protokoll,

-

Wi-Fi Protected Access III (WPA3)

der Öffentlichkeit am 25. Juni 2018.

In diesem Artikel werden wir das Wi-Fi Protected Access (WPA) Protokoll in den folgenden Aspekten erklären:

-

Was bedeutet WPA?

-

Wie funktioniert WPA?

-

Was sind die Funktionen von WPA?

-

Was sind die Arten von WPA?

-

Was ist der Unterschied zwischen den einzelnen Typen?

Was bedeutet Wi-Fi Protected Access?

WPA (Wi-Fi Protected Access) ist ein Sicherheitsstandard für Computergeräte, die miteinander kommunizieren und über eine drahtlose Verbindung mit dem Internet verbinden.

Um die Wifi-Netzwerke zu schützen, wird ein Authentifizierungsmechanismus, einfach ein Passwort, verwendet. Um uns mit einem Wi-Fi-Netzwerk über unsere Geräte wie Laptop, Tablet oder Smartphone verbinden zu können, müssen wir einen Netzwerknamen (SSID) auswählen und ein gültiges Passwort eingeben.

Aufgrund dieser Sicherheitsmaßnahmen sind die Netzwerkprotokolle WEP, WPA, WPA2 und WPA3 einige der Protokolle, die zur Sicherung eines Wi-Fi-Netzwerks verwendet werden.

Lassen Sie uns die verfügbaren Sicherheitsprotokolle betrachten, um das Thema umfassender zu verstehen.

WEP, oder Wired Equivalent Privacy, wurde 1999 als das erste Sicherheitsverfahren für drahtlose Netzwerke entwickelt, sowie, wie der Name schon sagt, für drahtgebundene Netzwerke. Das drahtlose Netzwerk war jedoch nicht sicher, da bereits entdeckt worden war, dass der WEP 40-Bit-Verschlüsselungsschlüssel anfällig und unsicher war, was ihn leicht hackbar machte. Infolgedessen wird WEP heute nicht mehr verwendet, und moderne drahtlose Router bieten dies nicht einmal als Option an. Also war ein besseres Sicherheitsprotokoll für drahtlose Netzwerke erforderlich.

WEP wurde aufgrund von Sicherheitsanfälligkeiten aktualisiert, und dann wurde WPA als neues Wi-Fi-geschütztes Zugangsprotokoll eingeführt. Dieses Protokoll war ein weiteres drahtloses Sicherheitsprotokoll, das entwickelt wurde, um die Bedenken bezüglich WEP zu beheben. WPA ist WEP weit überlegen, da es eine stärkere Verschlüsselungsmethode namens TKIP verwendet, was für Temporal Key Integrity Protocol steht. TKIP ändert seine Schlüssel dynamisch während der Nutzung, um die Datenintegrität zu gewährleisten. Obwohl WPA sicherer ist als WEP, benötigten wir aufgrund der Schwachstellen von TKIP immer noch sicherere Lösungen.

WPA2 wurde entwickelt, um viel sicherer als WPA zu sein. Es erreicht dies durch die Verwendung von AES, einer sichereren Verschlüsselungsmethode. Im Gegensatz zu WEP und WPA verwendet WPA2 den AES-Standard anstelle des RC4-Streamchiffres. WPA's TKIP wird durch CCMP ersetzt.

WPA3 ist die nächste Generation der drahtlosen Sicherheit. Laut der offiziellen Wi-Fi-Website wurde WPA3 im Jahr 2018 eingeführt. WPA3 bringt bahnbrechende Sicherheitsprotokolle auf den Markt.

Es fügt neue Funktionen hinzu, um die Wi-Fi-Sicherheit zu vereinfachen und eine robustere Authentifizierung zu ermöglichen, sowie einen erhöhten Schutz gegen Passwort-Ratenversuche.

Wir haben einige passwortgeschützte Sicherheitsprotokolle umgangen, aber es gibt eine andere drahtlose Sicherheitsmethode, die kein Eingeben eines Passworts erfordert, und sie ist als WPS bekannt. WPS steht für Wi-Fi Protected Setup und wurde für Menschen entwickelt, die wenig über drahtlose Netzwerke wissen, um die Integration ihrer Geräte in ein drahtloses Netzwerk so einfach wie möglich zu gestalten. Es gibt einige verschiedene Methoden zur Verwendung von WPS, aber die Tastenmethode ist die gebräuchlichste. Mit dieser Methode können Sie sich ganz einfach verbinden, indem Sie ein paar Tasten drücken. WPS ist der einfachste Weg, um sich mit einem drahtlosen Netzwerk zu verbinden, und viele Hersteller haben ihre drahtlosen Geräte mit WPS im Hinterkopf entwickelt. Und das soll es ihren Kunden so einfach wie möglich machen, ihr Gerät mit einem drahtlosen Netzwerk zu verbinden.

Wie funktioniert Wi-Fi Protected Access?

Wir sollten vorsichtig sein, wenn wir uns mit dem Internetzugang verbinden. Wenn der Zugangspunkt nach einem Passwort fragt, verwendet er höchstwahrscheinlich eine Verschlüsselung. Wenn es offen ist und kein Passwort verlangt, ist Ihr Datenverkehr anfällig für Abhörversuche. Wir brauchen Sicherheitsprotokolle für eine sichere Internetverbindung.

Wenn Sie einen Zugangspunkt verwalten und Ihre Geräte WPA3 nicht unterstützen, sollten Sie ihn zumindest so einrichten, dass er WPA oder WPA2 (das Äquivalent von IEEE 802.11i) zur Verschlüsselung des Datenverkehrs zwischen Ihrem Computer und dem Zugangspunkt verwendet.

Jede WPA-Version hat zwei Betriebsmodi:

-

Pre Shared Key (PSK): Für Heim- oder Kleinnetzwerke konzipiert, verwendet es eine öffentliche Passphrase für alle Benutzer. Dieses System ist einfach einzurichten. Leider muss das Passwort auf jedem Gerät im Netzwerk geändert werden, wenn ein Gerät kompromittiert wird.

-

Unternehmensmodi: Auch als WPA-802.1x bezeichnet, ist es für mittlere oder große Netzwerke konzipiert. Dieses System hat einen RADIUS-Server und die Clients verwenden ihre private Kennung, um sich mit dem Netzwerk zu verbinden. Dies ist im Vergleich zur PSK-Modus-Einrichtung schwieriger. Jedoch ist eine Verwaltung von Benutzer zu Benutzer möglich. Wenn ein Gerät gehackt wird, kann der Zugriff widerrufen werden, ohne die anderen Geräte zu beeinträchtigen.

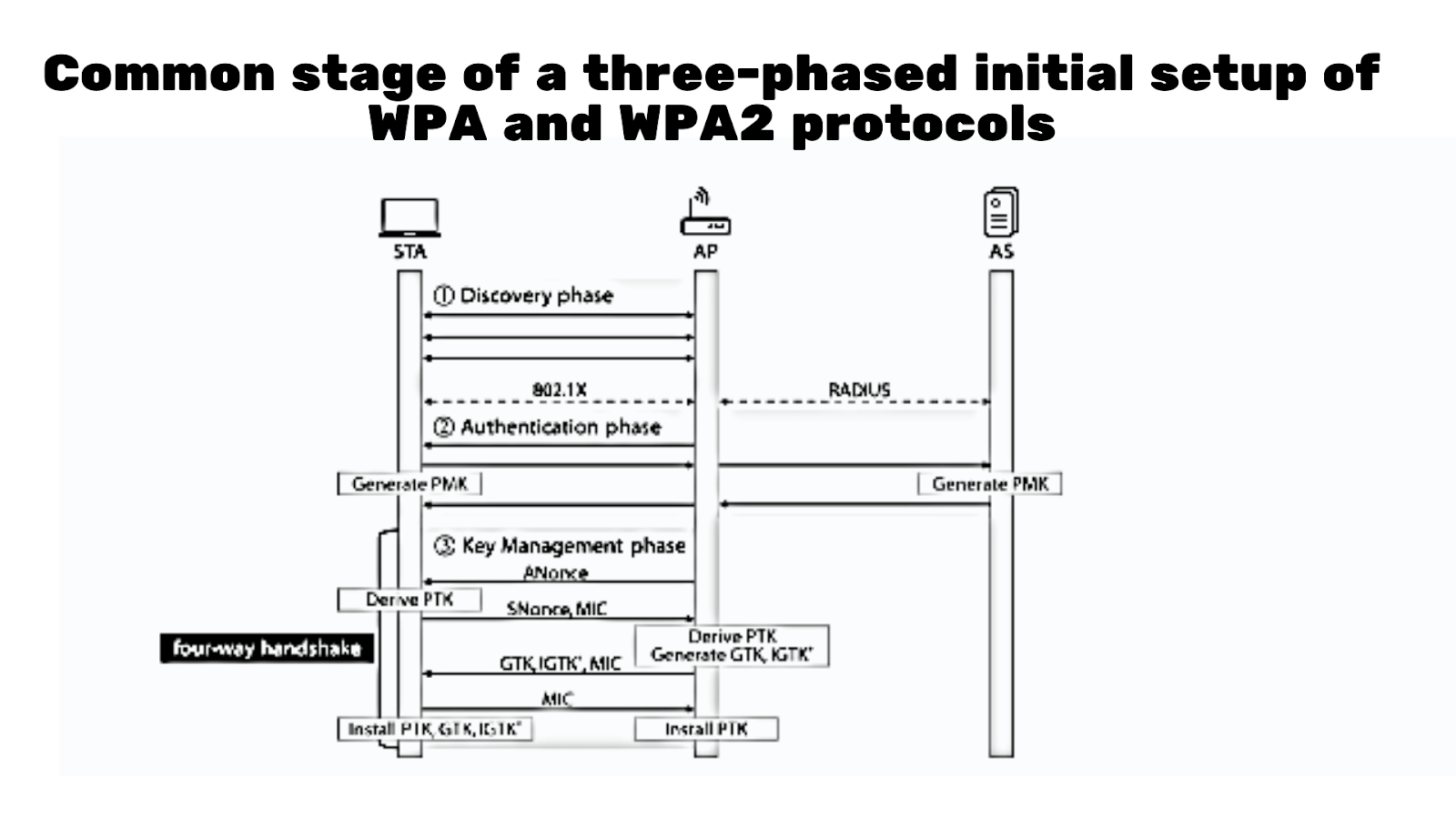

Die WPA- und WPA2-Protokolle teilen sich eine gemeinsame Phase eines dreistufigen Einrichtungsprozesses.

Abbildung 2. 3 Phasen von WAP und WAP2

Die drei Phasen von WAP/WAP2 sind wie folgt:

-

Entdeckung: Drei Nachrichten werden während der Entdeckungsphase gesendet. Der STA bewirbt Sicherheitsfunktionen und verhandelt Cipher-Suiten mit dem AP.

-

Authentifizierung: In der Authentifizierungsphase einigen sich STA und AP auf den Master-Key (MK) und leiten den Pairwise Master Key (PMK) basierend auf dem MK ab. Im PSK-Modus wird der MK aus dem vorab geteilten Passwort gewonnen, aber im Unternehmensmodell wird der MK vom AS erstellt und sicher über RADIUS und 802.1X an den AP und STA weitergegeben.

-

Schlüsselverwaltung: Mit dem Vier-Wege-Handschlag generieren beide Parteien den paarweisen temporären Schlüssel (PTK) und bestätigen den Besitz desselben PTK. Der PTK ist in jeder Verbindung einzigartig, da er aus dem PMK abgeleitet wird und jede Seite zwei Zufallszahlen für eine bestimmte Verbindung auswählt.

In Bezug auf die Authentifizierung sind WPA und WPA2 sehr ähnlich.

Außerdem muss der Zugangspunkt konfiguriert werden, selbst wenn Sie WPA verwenden. WPA verschlüsselt nur die Daten, die zwischen Ihrem Gerät und dem Zugangspunkt ausgetauscht werden; wenn der Zugangspunkt nicht vertrauenswürdig ist, muss der Eigentümer der geschützten Daten ein anderes Mittel verwenden.

WPA verteilt automatisch Verschlüsselungsschlüssel und fügt dem Datenverschlüsselungsprozess eine neue Sicherheitsebene hinzu. Verschlüsselungsschlüssel schützen selbst die kleinste Datenmenge. Diese Lösung bietet auch umfassende Datenkontrolle, die verhindert, dass Personen, die die Daten erwerben möchten, die Informationen ändern.

WPA authentifiziert jeden Benutzer im Netzwerk und verhindert, dass unbefugte Benutzer in Netzwerke eindringen. Es ist zum Schutz von Unternehmensbenutzern vor Datendiebstahl konzipiert.

Das WPA3 hat diese vier Phasen:

-

Authentifizierungsprozess: Eine Vielzahl von Extensible Authentication Protocol (EAP)-Mechanismen wird verwendet.

-

Authentifizierter Verschlüsselungsprozess: Fortschrittliche Verschlüsselung von mindestens 128 Bit Standard-Zählermodus mit Cipher Block Chaining Message Authentication (AES-CCMP 128)

-

Schlüsselableitungs- und Bestätigungsprozess: Hashed Message Authentication Mode (HMAC) mit mindestens 256 Bit unter Verwendung des Secure Hash Algorithmus (HMAC-SHA256)

-

Robuster Schutzprozess für Management-Frames: Broadcast/Multicast Integrity Protocol Cipher-based Message Authentication Code von mindestens 128 Bit (BIP-CMAC-128)

Was sind WPA-Funktionen?

Die Merkmale der beiden neuesten WPA-Versionen, WPA2 und WPA, sind unten zusammengefasst;

Zu den Sicherheitsverbesserungen und Fehlerbehebungen von WPA2 gehören Verbesserungen bei der Authentifizierungsverschlüsselung und starke Standardeinstellungen für Robustheit und Widerstandsfähigkeit.

WPA3 fügt neue Schutzmaßnahmen hinzu, um persönliche und Unternehmensnetzwerke vor neuen Schwachstellen zu schützen; Passwort-Ratenversuche sind für Benutzer persönlicher Netzwerke besser geschützt, während Unternehmensbenutzer von hochentwickelten Sicherheitsalgorithmen profitieren können, wenn sie mit sensiblen Daten und internen Informationen umgehen und diese übertragen. Einer der wichtigsten Aspekte von WPA3 ist, dass die Sicherheit verbessert wird, während die Komplexität unverändert bleibt.

Infolgedessen können Netzwerkadministratoren in WPA3 Passwörter wählen, die für ihre Netzwerkbenutzer leicht zu merken sind, ohne sich um Online- oder Offline-Passworterratungsangriffe sorgen zu müssen. Der bereits gesendete Datenverkehr ist durch die Verwendung eines temporären geheimen Schlüssels vor möglichen Passwortkompromittierungen geschützt.

Die Merkmale aller WPA-Versionen werden im nächsten Abschnitt detailliert beschrieben.

Was sind die Arten von Wi-Fi Protected Access?

Es gibt die 3 Versionen der WPA Industry-Zertifizierung:

-

Wi-Fi Protected Access (WPA)

-

Wi-Fi Protected Access II (WPA2)

-

Wi-Fi Protected Access II (WPA3)

1. WPA

WPA ist ein Verschlüsselungsstandard für drahtlose Netzwerke. Dieser Standard wurde als Teil des IEEE 802.11i-Standards entwickelt und wurde 2003 formell angenommen.

Trotz der erheblichen Verbesserungen von WPA gegenüber WEP und der einfachen Implementierung auf eingebetteten Geräten litt das entwickelte Protokoll leider unter demselben Problem wie die vorherige Version, das eine Sicherheitsanfälligkeit gegenüber Eindringungsaktivitäten beinhaltete, und hatte infolgedessen einige Probleme.

-

Der wichtigste zusätzliche hervorstechende Teil im WPA-Protokoll ist der WPA-PSK (Pre-Shared Key), der sich mit einem 256-Bit-Verschlüsselungsschema befasst.

-

Eine weitere bedeutende Änderung betrifft die Integritätsprüfungen der Nachrichten, die das Verändern des Pakets oder jede Datenänderung durch den Angreifer erkennen.

-

WPA schützt Daten, indem es sie verschlüsselt und eine Benutzerauthentifizierung erfordert.

-

WPA verteilt automatisch Verschlüsselungsschlüssel und fügt dem Datenverschlüsselungsprozess eine neue Sicherheitsebene hinzu. Verschlüsselungsschlüssel schützen selbst die kleinste Datenmenge. Diese Lösung umfasst auch eine umfassende Datenkontrolle, die verhindert, dass Datenkäufer die Informationen ändern.

-

WPA umfasst das Temporal Key Integrity Protocol (TKIP), das als Schlüsselprotokoll pro Paket verwendet wird und als vertrauenswürdiger gilt als das feste Schlüsselsystem des vorherigen WEP-Protokolls. Später wurde das TKIP-Verschlüsselungsprotokoll durch den Advanced Encryption Standard (AES)-Algorithmus ersetzt.

-

WPA überprüft jeden Internetclient und schränkt den Zugang für Personen ein, um Unternehmensbenutzer zu schützen.

2. WPA2

Im Jahr 2006 wurde das drahtlose Sicherheitsprotokoll WPA2 als Ersatz für das WPA-Protokoll eingeführt.

-

Da das vorherige Protokoll einige Penetrationsprobleme hat, aber in einem relativ kleinen Maßstab. Die Verwendung von (Counter Cipher Mode with Block Chaining Message Authentication Code Protocol) CCMP als Option zu TKIP in der vorherigen Version ist einer der bedeutendsten Unterschiede zwischen den WPA- und WPA2-Protokollen.

-

Allerdings sind die Sicherheitsanfälligkeiten in diesem Protokoll im Allgemeinen minimal, aber es ist dennoch ein Sicherheitsproblem.

-

Verbesserungen bei der Authentifizierungsverschlüsselung und starke Standardeinstellungen für Solidität und Anpassungsfähigkeit gehören zu den WPA2-Sicherheitsupdates und Fehlerbehebungen.

-

WPA2-PSK (Wi-Fi Protected Access 2 Pre-Shared Key) Netzwerke sind durch ein einzelnes Passwort gesichert, das von allen Benutzern geteilt wird.

-

Wir können sehen, dass die Router sowohl WPA als auch WPA2 unterstützen, was eine gemischte Sicherheitsoption ist. Diese Option aktiviert WPA und WPA2 gleichzeitig, sodass sowohl TKIP als auch AES-Sicherheit verwendet werden. Der Grund für diese Option ist die Kompatibilität, da einige ältere Geräte, wie solche, die vor 2006 hergestellt wurden, möglicherweise nicht mit der AES-Verschlüsselung von WPA2 kompatibel sind.

3. WPA3

Im Juni 2018 kündigte die Wi-Fi Alliance Wi-Fi Protected Access 3 (WPA3) an. Am 1. Juli 2020 wurde WPA3 für Wi-Fi-zertifizierte Implementierungen obligatorisch. WPA3 ist die dritte Generation von WiFi Protected Access, der Sicherheitstechnologie, die in Wi-Fi-Verbindungen verwendet wird.

Aufgrund der COVID-19-Pandemie arbeiten mehr Menschen denn je von zu Hause aus, was die Sicherheit des Heim-Wi-Fi wichtiger denn je macht.

-

WPA3 umfasst zusätzliche Funktionen, die die Wi-Fi-Sicherheit verbessern, eine robustere Authentifizierung ermöglichen und eine stärkere kryptografische Stärke bieten.

-

WPA3, STA kann eine Schlüssellänge für die Verschlüsselung zwischen 128 und 256 b wählen.

-

WPA3-Router verwenden den Wi-Fi Certified Enhanced Open-Standard

-

WPA3-Wi-Fi-Sicherheit verwendet den 384-Bit-Hashed-Message-Authentifizierungsmodus beim Übertragen von Verschlüsselungsschlüsseln zwischen dem Router und den Geräten.

-

Eine weitere Verbesserung ist das Wi-Fi Device Provisioning Protocol (DPP), um das leicht ausnutzbare Wi-Fi Protected Setup (WPS) zu ersetzen.

-

Geräte können authentifiziert werden, um einem Netzwerk ohne Passwort beizutreten, indem DPP unter Verwendung von QR-Codes oder NFC-Tags verwendet wird.

Was ist der Unterschied zwischen WPA, WPA2 und WPA3?

Eines ist aus den oben aufgeführten Fakten klar: Von WEP zu WPA3 hat sich jedes Sicherheitsprotokoll gegenüber seinen Vorgängern verbessert. Jedes Sicherheitsprotokoll verwendet eine einzigartige Verschlüsselungsmethode.

Unterschied zwischen WEP und WPA

Einige der wichtigsten grundlegenden Unterschiede zwischen WEP und WPA umfassen Folgendes:

-

WEP verwendet den RC4-Algorithmus. Da es kleine Schlüssel verwendet, wird RC4 als schwacher Algorithmus angesehen.

-

Die Länge der Verschlüsselungsschlüssel ist einer der größten Vorteile von WPA gegenüber WEP.

-

WPA verwendet einen 256-Bit-Schlüssel, während WEP 64-Bit- und 128-Bit-Schlüssel verwendet. Je länger der Schlüssel, desto schwieriger ist es für einen Hacker, ihn zu knacken. Selbst mit einem leistungsstarken Computer wird das Entschlüsseln eines WPA-Schlüssels mindestens ein paar Stunden dauern, sodass die meisten Hacker es nicht versuchen werden, es sei denn, sie sind fest entschlossen, in ein Netzwerk einzudringen. WPA wurde entwickelt, um WEP zu ersetzen und die Schwachstellen von Wi-Fi-Netzwerken zu beheben.

-

WPA verwendet TKIP, einen viel besseren Algorithmus als RC4.

-

Ein weiterer kritischer Parameter, den es zu berücksichtigen gilt, ist die Größe des Sitzungsschlüssels. Das ursprüngliche Wi-Fi-Sicherheitsprotokoll (WEP) verwendete eine 40-Bit-Verschlüsselung. WAP hingegen behob diese Schwachstelle, indem es die 40-Bit-Verschlüsselung im Unternehmensmodus durch eine 128-Bit-Verschlüsselung ersetzte, die neu veröffentlicht wurde.

Unterschied zwischen WPA, WPA2

Einige der wichtigsten grundlegenden Unterschiede zwischen WPA und WPA2 umfassen Folgendes:

-

Während WPA TKIP-Verschlüsselung verwendet, wurde WPA2 mit AES-CCMP-Verschlüsselung veröffentlicht, die leistungsfähiger ist als TKIP und RC4.

-

WPA2 ist einfacher zu konfigurieren als die vorherigen Optionen.

Unterschied zwischen WEP, WPA, WPA2 und WPA3

Einige der wichtigsten grundlegenden Unterschiede zwischen WEP und allen WPA-Versionen umfassen Folgendes:

-

WAP3 kann einen 192-Bit-Sitzungsschlüssel verwenden. Es ist entscheidend zu verstehen, dass mit zunehmender Schlüssellänge auch der Aufwand zum Knacken eines WLAN-Passworts steigt.

-

WPA3 ersetzt die ineffiziente Vier-Wege-Handshake-Methode von WPA und WPA2 durch eine erheblich effizientere und schnellere Handshake-Technik. Simultaneous Authentication of Equals Handshake ist der Handshake-Mechanismus, der in WPA3 verwendet wird.

-

Ein modernes und hochwertiges Netzwerk ist erforderlich, um WPA3 ausschließlich ohne WPA2-Fallback zu verwenden. Die meisten modernen Internet of Things (IoT)-Geräte, einschließlich älterer Geräte, werden sich nicht mit einem solchen Netzwerk verbinden können. Es wird lange dauern, bis WPA2-Geräte in einem heterogenen und organisch gewachsenen Netzwerk von Geräten aktualisiert oder ersetzt werden. Viele Smart-Home- und Internet-of-Things-Geräte unterstützen kein WPA3.

-

Frühere Sicherheitsstandards (WEP, WPA, WPA2) erlaubten entweder die Authentifizierung im offenen System oder die Authentifizierung mit gemeinsamem Schlüssel zwischen dem Client und dem AP. WPA3 hingegen erfordert nur die Simultaneous Authentication of Equals (SAE).

| Funktion | WEP | WPA | WPA2 | WPA3 |

|---|---|---|---|---|

| Verschlüsselungsalgorithmus | RC4 | TKPI | AES-CCMP | AES |

| Größe des Sitzungsschlüssels | 40-Bit-Verschlüsselung | 128-Bit-Verschlüsselung | 128-Bit-Verschlüsselung | 192-Bit-Verschlüsselung |

| Schlüsselverwaltung | Nicht bereitgestellt | Der ineffiziente Vier-Wege-Handshake-Mechanismus | Der ineffiziente Vier-Wege-Handshake-Mechanismus | Simultane Authentifizierung von Gleichgestellten (SAE) des Handshake-Mechanismus |

Tabelle 1. Vergleich der WEP- und WPA-Protokolle

Die wichtigsten Unterschiede zwischen den oben genannten WPA-Protokollen lassen sich wie folgt zusammenfassen:

-

WEP war der ursprüngliche Wi-Fi-Sicherheitsstandard, wurde jedoch 2004 aufgrund von Sicherheitsproblemen eingestellt.

-

Das fortschrittlichste Wi-Fi-Sicherheitsprotokoll, das heute verfügbar ist, ist WPA3.

-

WPA3 behebt alle Schwachstellen von WPA und WPA2.

-

Sie können Ihre Online-Privatsphäre und Sicherheit gewährleisten, indem Sie aktuelle Hardware verwenden, die vorzugsweise WPA3 oder mindestens WPA2 unterstützt.

-

Wi-Fi und andere drahtlose Netzwerke sind weiterhin anfällig für Cyberangriffe.

Wie finde ich meinen WPA-Schlüssel für meinen Router?

Sie können Ihren WPA-Schlüssel auf zwei Arten auf Ihrem Router finden:

- So finden Sie den Netzwerksicherheitsschlüssel und die IP-Adresse des Routers in Windows OS: Sie können die IP-Adresse Ihres Routers finden, indem Sie die folgenden Schritte ausführen:

-

Klicken Sie auf Ausführen oder drücken Sie die Windows-Taste + R, geben Sie in dieses Fenster CMD ein und klicken Sie auf OK.

-

Dies öffnet die Eingabeaufforderung, dann geben Sie ipconfig in die Eingabeaufforderung ein.

-

Drücken Sie die Eingabetaste, wenn Sie die Eingabetaste drücken, um die IP-Adresse des Standardgateways zu suchen.

-

Geben Sie diese IP in die Adresszeile Ihres Internet Explorers oder in diesem Fall Firefox ein und drücken Sie

-

Jetzt werden Sie aufgefordert, Ihren Benutzernamen und Ihr Passwort einzugeben.

tippWenn Sie Ihren Benutzernamen und Ihr Passwort nicht haben In diesem Fall überprüfen Sie bitte das Handbuch des Routers für weitere Informationen. Wenn Sie sich nicht an Ihren Benutzernamen oder Ihr Passwort erinnern, sollten die Standardinformationen im Handbuch enthalten sein. Sie müssen möglicherweise Ihren Router zurücksetzen, wenn Sie sich nicht anmelden können.

-

Finden Sie die Registerkarte Sicherheit, WLAN-Sicherheit oder WLAN-Einstellungen im Menü.

-

Öffnen Sie den Tab und suchen Sie das WPA-Passwort.

- Den Netzwerksicherheitsschlüssel auf einem Router finden: Sie können möglicherweise nicht auf Internetdienste zugreifen, wenn Sie den Netzwerksicherheitsschlüssel nicht haben, da der Schlüssel sicherstellt, dass Ihre Geräte eine Verbindung zum Router herstellen können. Der Netzwerksicherheitsschlüssel eines Routers befindet sich oft auf einem Etikett an der Unterseite oder Rückseite des Geräts. Der Schlüssel auf dem Etikett eines Routers kann als "Sicherheitsschlüssel," "WEP-Schlüssel," "WPA-Schlüssel" oder "Passphrase" gekennzeichnet sein.

Der Netzwerksicherheitsschlüssel auf einem Router befindet sich normalerweise in der Nähe des WLAN-Netzwerknamens. Es ist ratsam, den Standard-Schlüssel zu ändern, nachdem der Schlüssel zum Zugriff auf das Netzwerk verwendet wurde. Es ist wichtig, ein starkes Passwort festzulegen, da Ihr drahtloses Netzwerk für alle sichtbar ist.