Ein Leitfaden zur Maschentopologie: Definition, Praktiken und Bedeutung

Ein Mesh-Netzwerk ist eine lokale Netzwerkarchitektur, bei der die Infrastrukturknoten (wie Brücken, Switches und andere Infrastrukturgeräte) direkt, dynamisch und nicht-hierarchisch mit so vielen anderen Knoten wie möglich verbunden sind, um Daten effektiv zu und von den Clients zu transportieren.

Jeder Knoten kann am Informationsrelay teilnehmen, da er nicht von einem einzelnen Knoten abhängig ist. Mesh-Netzwerke ordnen und konfigurieren sich automatisch, was die Installationsbelastung verringern kann. Falls einige Knoten ausfallen, ermöglicht die Fähigkeit zur Selbstkonfiguration eine dynamische Lastverteilung.

In diesem Artikel finden Sie detaillierte Informationen zu den folgenden Themen.

-

Was ist Mesh-Topologie?

-

Wie funktioniert MeshTopology?

-

Wo wird Mesh-Topologie verwendet?

-

Was sind die Vorteile der Mesh-Topologie?

-

Was sind die Nachteile der Mesh-Topologie?

-

Was sind die Arten der Mesh-Topologie?

-

Was ist die Bedeutung der Mesh-Topologie in einem LAN?

-

Wo sollten Firewalls in einer Netzwerktopologie platziert werden?

-

Hat die Mesh-Topologie eine gute Sicherheit?

-

Was ist der Unterschied zwischen Stern-Topologie und Mesh-Topologie?

Was ist Mesh-Topologie?

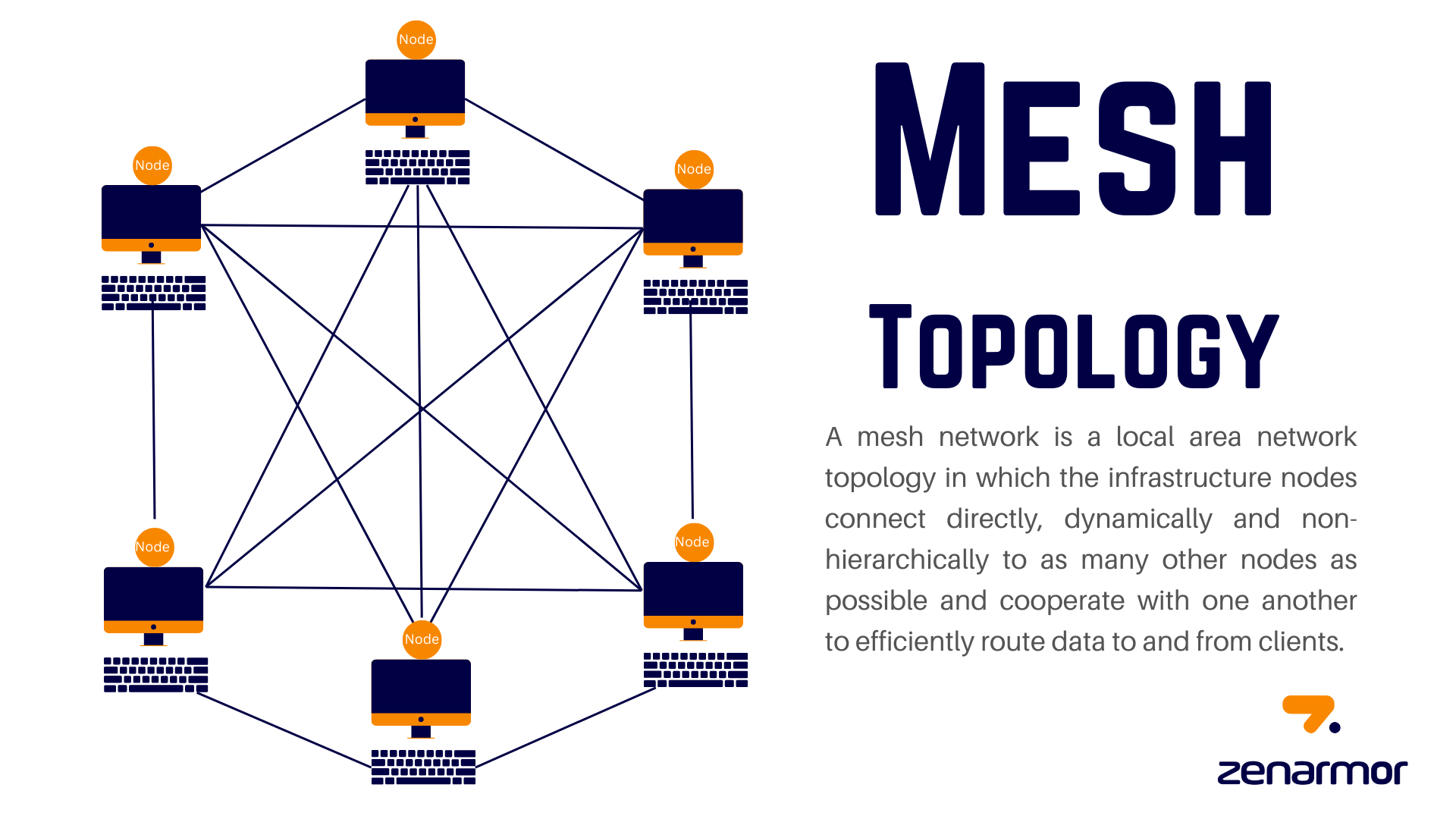

Alle Computer sind in einer Art Netzwerk miteinander verbunden, das als Mesh-Topologie bezeichnet wird. Die Verbindungen zwischen den Geräten in einer Mesh-Topologie werden zufällig hergestellt. Computer, Switches, Hubs und andere Geräte können alle verbundene Knoten sein. Selbst wenn einer der Links in der Mesh-Architektur ausfällt, können die anderen Knoten weiterhin verbreitet werden. Da es in dieser Art von Topologie keine Hierarchie, keine Interdependenz und kein regelmäßiges Muster zwischen den Knoten gibt, ist sie äußerst kostspielig. Die Verbindungen der Maschentopologie sind nicht einfacher zu bauen.

In einer Mesh-Architektur dient jeder Computer zusätzlich zur Zustellung seiner eigenen Signale als Relais für andere Knoten. Seine Verbindungen können kabelgebunden oder drahtlos sein und werden typischerweise für drahtlose Netzwerke verwendet. Die Anordnung der Mesh-Topologie umfasst eine Punkt-zu-Punkt-Verbindung zwischen jedem Knoten. Ein Mesh-Topologie-Netzwerk ist im Bild unten zu sehen.

Abbildung 1. Netzwerktopologie

Die Formel w = n * (n - 1) / 2, wobei w die Anzahl der WAN (Wide Area Network)-Verbindungen und n die Anzahl der Standorte ist, kann verwendet werden, um die Anzahl der notwendigen WAN-Verbindungen zu bestimmen. Zum Beispiel wären 45 WAN-Verbindungen erforderlich, um ein vollständig vermaschtes Netzwerk für ein Netzwerk mit 10 Standorten zu erstellen: 10 * (10 - 1) / 2 = 45.

Was sind die Merkmale der Mesh-Topologie?

Die Hauptmerkmale einer Maschentopologie werden im Folgenden erläutert:

- Skalierbarkeit: Es ist möglich, neue Geräte in das Netzwerk zu integrieren, ohne die bestehenden Verbindungen zu stören, da die Mesh-Topologie äußerst skalierbar ist. Das Netzwerk kann nahtlos erweitert werden, indem mit jedem neuen Gerät direkte Verbindungen zu den erforderlichen Geräten hergestellt werden.

- Flexibilität: In Bezug auf Netzwerkdesign und -konfiguration bietet die Maschentopologie Flexibilität. Geräte können hinzugefügt, entfernt oder umgestellt werden, ohne erhebliche Netzwerkunterbrechungen zu verursachen. Diese Anpassungsfähigkeit ermöglicht die effiziente Verwaltung von Netzwerken und die Anpassung an sich entwickelnde Bedürfnisse.

- Robustheit: In einer Mesh-Topologie wird der Datenfluss durch die Verfügbarkeit von Verbindungen zwischen den Knoten bestimmt, und alle Geräte fungieren als Router.

- Konsistenter Datentransfer: Effiziente Datenübertragung wird durch die Maschentopologie erleichtert, die mehrere Kommunikationswege bietet.

- Keine zentrale Autorität erforderlich: Es ist keine zentrale Kontrolle erforderlich, die innerhalb der Mesh-Topologie zur Übertragung von Daten implementiert werden muss.

- Zuverlässigkeit: Hohe Zuverlässigkeit wird durch die Verwendung einer Mesh-Topologie erreicht, die mehrere Pfade für die Datenübertragung bietet.

- Sicherheit: Daten können in einer Mesh-Topologie verschlüsselt und über sichere Pfade geleitet werden, was die Netzwerksicherheit verbessern kann, indem potenzielle Einzelpunkte des Ausfalls verhindert werden.

Wie funktioniert die Mesh-Topologie?

Durch die Nutzung einer Technik, die als Ad-hoc-auf-Anforderung-Distanzvektorierung bekannt ist, können sich Radios in vielen Mesh-Netzwerken spontan anordnen. Um einige der Routen zu generieren und Knoten zu benennen, die bestimmte Rollen wie Endknoten oder Repeater erfüllen, verwendet der Ersteller dieses reaktiven Protokolls einige proaktive Routing-Funktionen. In einfachem Deutsch bedeutet das, dass ein Endpunkt nicht nur als Quelle und Ziel für Daten dient, sondern auch als Relaisstation.

Mesh-Systeme basieren oft auf einer Routing-Tabelle, die jedem Knoten anweist, wie er sich mit dem Zugangspunkt verbindet und wohin er eingehende Daten senden soll. Die Routing-Tabelle geht davon aus, dass die einzigen Knoten im Netzwerk, die direkt kommunizieren können, diejenigen sind, die einen Pfad zum Zugangspunkt haben. Wenn du den Pfad nicht kennst, übermittelst du die Nachricht an jemanden, der es weiß; andernfalls ist es wie ein großes Spiel von Telefon.

Mesh-Netzwerke leiten entweder Daten oder fluten sie, um zu funktionieren. In einem Mesh-Netzwerk folgt eine Nachricht, wenn sie geroutet wird, einem vorbestimmten Kurs und springt von Knoten zu Knoten, bis sie ihr Ziel erreicht. Das Netzwerk muss regelmäßig verbunden und konfiguriert werden, um diese Routen zu erstellen und zu gewährleisten, dass es offene Pfade gibt. Um Routentabellen zu erstellen, muss es kontinuierlich nach defekten Verbindungen suchen und Selbstheilungsalgorithmen entwickeln. Mesh-Netzwerke sind weniger effektiv als Sternnetzwerke, da eine große Menge an Layer-2 (MAC)-Daten über das Netzwerk reist, um diese Route aufzubauen.

Der Datenfluss erfolgt ständig im gesamten Netzwerk in einem einfacheren Mesh-Netzwerk, das eine Flutstrategie verwendet. Ein Modul sammelt einfach Daten, die seine Adresse enthalten, wenn es dort ist. Dies funktioniert aufgrund des Time-to-Live (TTL)-Parameters, der die Anzahl der Hops einschränkt, die Nachrichten im Mesh durchlaufen dürfen, bevor sie gelöscht werden.

Wo wird Mesh-Topologie verwendet?

Mesh-Netzwerke werden zu einer beliebten Netzwerkstruktur im öffentlichen, kommerziellen und industriellen Sektor. Da das Internet der Dinge (IoTs) sich entwickelt und fast jeden Teil des Lebens beeinflusst, wird seine Akzeptanz wahrscheinlich steigen. Die Top 10 Anwendungsfälle für Mesh-Netzwerke im Jahr 2022 sind unten aufgeführt:

-

Kommunikation zum Wohle der Öffentlichkeit: Strafverfolgungsbehörden, Feuerwehr und andere öffentliche Einrichtungen kommunizieren dank eines Mesh-Netzwerks effektiver und effizienter. Mesh-Netzwerke helfen, die Anforderungen der Kunden im öffentlichen Sektor zu erfüllen. Zahlreiche Feuerwehren, militärische Einsätze, lokale Strafverfolgungsbehörden und Such- und Rettungsteams verließen sich weiterhin auf sperrige, kostspielige und übertechnisierte Systeme, die seit vielen Jahren keine wesentlichen Änderungen erfahren hatten. Mesh-Netzwerke sind hervorragend für Off-Grid-Kommunikationssysteme geeignet, da sie schnell ein Netzwerk aufbauen, das große Entfernungen überbrücken kann.

-

Umweltüberwachung: Es ist möglich, die Bedingungen in jedem Gebiet schnell zu untersuchen und zu verfolgen, indem eine Vielzahl von Temperatur-, Feuchtigkeits-, Verschmutzungs- und anderen Sensoren verwendet wird. Es ist sogar möglich, spezifische Bäume, landwirtschaftliche Flächen, Gewässer und andere anfällige Regionen zu überwachen. Sensoren können aufgrund der entwickelten Verfahren in Infrastruktur- und Mesh-Modi interagieren.

Die Technologie erhöht die Fehlertoleranz und Skalierbarkeit des Systems, indem jeder Sensorknoten als Relais fungieren kann. Die Verwaltung bestimmter Betriebsphasen des Systems, wie das Hinzufügen neuer Knoten, die unrechtmäßige Bewegung von Knoten von einem Netzwerksegment zu einem anderen und so weiter, könnte mit der paarweisen schlüsselbasierten Authentifizierungstechnik erfolgen, die für die städtische Umweltüberwachung eingesetzt wurde.

-

Medizinische Überwachung: Mesh-Netzwerke helfen, die Kapazität zu erhöhen und gleichzeitig die Patientenüberwachung zu vereinfachen und zu verbessern. Der Mesh-Knoten, der normalerweise ein Computer ist, unterstützt den diensthabenden Arzt dabei, die Stationen des Krankenhauses im Auge zu behalten. Dies stellt sicher, dass der Gesundheitszustand des Patienten auch in Abwesenheit der Krankenschwester überwacht wird.

Das Internet der Dinge (IoT) ist ein Netzwerk ständig verbundener Geräte, die Nachrichten austauschen. Bestimmte IoT-Geräte sind im Gesundheitswesen wichtiger als andere, daher müssen Organisationen Netzwerklösungen bereitstellen, die sich auf Patientensignale konzentrieren.

-

Industrielle Steuerung und Überwachung: In ein Mesh integrierte Sensoren liefern Daten zu jedem Prozess oder Fertigungsverfahren. Drahtlose Technologie wird in den Rückverbindungen des Steuerungssystems verwendet. Informationen über die Wartung werden durch die Untersuchung des Zustands der Maschine gewonnen. Installationen werden durch die Verwendung von drahtlosem Mesh-Netzwerk einfacher und kostengünstiger. Einige der wichtigsten Beispiele für unerwartete Anwendungen umfassen Bergwerke und Eisenbahnen.

Chips, vorab zertifizierte Module und Mesh-Netzwerksoftware sind einige Beispiele für drahtlose Sensornetzwerkgeräte, die die Kommunikation zwischen Sensoren in herausfordernden industriellen IoT-Umgebungen ermöglichen. Wenn jeder Knoten Daten mit unterschiedlichem Tempo überträgt, wird das Netzwerkmanagement automatisch jedes Verbindungspaar synchronisieren, um den Datenverkehr effizient zu leiten.

-

Sicherheitsmaßnahmen: Fast jeder Zugangspunkt oder Zugangsmethode zu einer Einrichtung wird von kostengünstigen Sensorknoten überwacht. Die "Welle" des Mesh-Netzwerks wird derzeit unter anderem von Netzwerküberwachungskameras, Notfallreaktionssystemen, Videomanagementsoftware und Kennzeichenerkennungssystemen geritten.

Gemeinsam erzeugen sie einen solchen Wert, dass Städte zunehmend finanzielle Mittel finden, um in diese Systeme zu investieren. Die Mehrheit dieser drahtlosen Mesh-Netzwerk-Implementierungen erfolgt entlang von Straßen, die typischerweise die kommunalen Grenzen abstecken. Dies ermöglicht es, das Abdeckungsgebiet in Zonen zu unterteilen, die verschiedenen Investitions- und Bereitstellungsphasen entsprechen.

-

Automobilüberwachung: Autos erhalten jedes Jahr immer mehr technologische Updates, Ergänzungen und Netzwerkverbindungen. Das Eliminieren von Verkabelungen ermöglicht eine bessere Methode zur Überwachung und Steuerung der zahlreichen Operationen eines Fahrzeugs. Der Ausdruck "automatisiertes Auto" kann irreführend erscheinen, wenn die ersten fahrerlosen Fahrzeuge auf den Straßen unterwegs sind. Ja, autonome Autos müssen unabhängig sein. Wenn sie mit einem Cloud-Computersystem und untereinander verbunden sind, funktionieren sie viel besser.

Wenn sie vollständig autonom fahren, können automatisierte Fahrzeuge die Straße und nahegelegene Automobile scannen. Sie haben immer noch keine Ahnung, was sie erwartet oder was die nahegelegenen Autos für sie bereithalten. Ein vernetztes Auto hingegen kann eine Vielzahl von Daten analysieren, einschließlich der Fahrtdauer und der Straßenbedingungen, die von anderen Autos bereitgestellt werden.

-

Militärische Aufklärung und Kommunikation: Die Reichweite und Zuverlässigkeit der Soldat-zu-Soldat-Kommunikationssysteme werden durch ein Mesh-Netzwerk verbessert. Das Combat Service Support Automated Information Systems Interface-Mesh-Netzwerk hat der Armee die Fähigkeit gegeben, Hochgeschwindigkeits- und Hochkapazitäts-Kommunikationsmöglichkeiten für Logistik- und Unterstützungsfachleute bereitzustellen, die Kampfoperationen und andere vorrückend positionierte Personen unterstützen.

Reaktionsteams verbinden sich über Satellitenkommunikation mit Satellitenterminals und dem Netzwerk, wodurch sie Zugang zu den besten und aktuellsten Informationen erhalten. Das Netzwerk verbreitet militärische und kommerzielle Systeme rund um und in betroffene Gebiete und erleichtert die Funkverbindung.

-

Hausüberwachung und -steuerung: Es ist einfach, Lichter ein- und auszuschalten und sie mit Klimaanlage und anderen Funktionen über ein Smart-Home-System, das von einem Mesh-Netzwerk betrieben wird, zu dimmen. Ein ganzes Haus kann von einem oder mehreren Zugangspunkten gesteuert werden. Zahlreiche Komponenten bilden die Hausautomationssysteme, und es ist entscheidend sicherzustellen, dass alles weiterhin ordnungsgemäß funktioniert, selbst wenn das Netzwerk irgendwann ausfällt.

Mesh-Netzwerke sind perfekt für Situationen wie diese, die in größeren Häusern oder Unternehmen häufig vorkommen. Signale haben immer einen Weg, da jedes Gerät mit jedem anderen verbunden ist. Dies stellt sicher, dass fast alles immer wie geplant funktioniert.

-

Drahtloser Breitbandzugang: An Orten ohne Kabelfernsehen oder Internetleitungen ist es möglich, ein Wi-Fi-Mesh-Netzwerk aufzubauen, um verbesserte Internetverbindungen und andere Breitbandverbindungen bereitzustellen. Derzeit gibt es einige dieser Netzwerke, und es werden weitere hinzukommen. Wenn zusätzliche Knoten hinzugefügt werden, erhöhen sich sowohl die Netzabdeckung als auch die Zuverlässigkeit.

Eine praktische Wahl für die Breitband-Internetverbindung auf der letzten Meile sind drahtlose Mesh-Netzwerke. Jeder Benutzerknoten fungiert sowohl als Host als auch als Router, ähnlich wie bei Ad-hoc-Netzwerken. Benutzerdatenpakete werden über ein Mehrpfad-Gateway gesendet, das mit dem Internet verbunden ist. Obwohl die vermaschte Architektur eine Reihe von Vorteilen bietet, darunter hohe Zuverlässigkeit und umfassende Marktabdeckung, muss sie durch Firewall-Hardware geschützt werden.

-

Automatisches Ablesen von Zählern: Es ist eine große Aufgabe, Gas- und Stromzähler abzulesen. Da Mesh-Netzwerksysteme zur sofortigen Ablesung von Stromverbrauchszählern genutzt werden, ist es nun aus budgetärer Sicht möglich, kostengünstige Mesh-Knoten einzusetzen.

Messgeräte, drahtlose Sensorknoten, Datensammler, ein Managementzentrum und drahtlose Kommunikationstechnologien bilden das System. Ein komplexes Kommunikationssystem wird verwendet, um die Daten von den Sensorknoten zum Datensammler zu übertragen. Informationen werden während des Verfahrens über Ethernet vom Datensammler zur Managementstation gesendet. Beim Anschluss drahtloser Mesh-Netzwerkverbindungsrahmen fungiert der Datensammler als Gateway.

Was sind die Vorteile der Mesh-Topologie?

Das Lernen über die Vorteile der Mesh-Topologie wird Ihnen helfen, zu bestimmen, wie Sie das Netzwerk aufbauen und nutzen können. Die wichtigsten Vorteile der Mesh-Topologie sind unten aufgeführt:

-

Mesh-Topologie ist in der Lage, starken Datenverkehr zu bewältigen: Es gibt keine hierarchische Beziehung in einer Mesh-Topologie. Angenommen, dass jedes verbundene Gerät versucht, direkt mit einem anderen verbundenen Gerät Kontakt aufzunehmen, indem es die Routing-Fähigkeiten der Geräte nutzt. Sie werden in einer solchen Situation dazu in der Lage sein.

-

Der Ausfall eines einzelnen Geräts hat keine Auswirkungen auf das Netzwerk: In Bezug auf die Widerstandsfähigkeit gegenüber Problemen ist die Maschentopologie herausragend. Information wird von jedem Netzwerk-Knoten empfangen und übersetzt. Das System bietet seinen Kunden genügend Redundanz, damit sie es weiterhin nutzen können, selbst wenn bestimmte Fehler auftreten. Das Netzwerk ist stark genug, um die anderen Knoten zu nutzen, um das Netz zu vervollständigen, selbst wenn einer von ihnen ausfällt.

-

Die Datenübertragung ist zuverlässig, da ein Netzwerkfehler den Prozess nicht stoppt: In einer Mesh-Topologie stehen mehrere Wege für die Datenübertragung zur Verfügung. Damit das Netzwerk eine erfolgreiche Reihe von Betriebsverfahren entwickeln kann, muss jeder Knoten mit jedem anderen Knoten verbunden sein. Die allgemeine Konsistenz der Datenübertragung verbessert sich dadurch. Zusätzlich, wenn zahlreiche Knoten ausfallen, bleibt die Route unbeeinträchtigt und die Nachricht kann weiterhin gesendet werden.

-

Die Hinzufügung neuer Hardware hat keinen Einfluss auf die Datenübertragung: Benutzer fügen dank der Struktur der Mesh-Topologie zusätzliche Widgets und Gadgets hinzu, ohne die aktuellen Nachrichten zu stören. Jeder Knoten ist verbunden, sodass selbst wenn ein Gerät ausfällt, der Informationsfluss nicht beeinträchtigt wird.

-

Die Skalierbarkeit ist einfach: Da die Mesh-Topologie die Notwendigkeit zusätzlicher Router beseitigt, weil jeder Knoten als eigener Router fungiert, ist es einfach, die Größe des Netzwerks anzupassen. Infolgedessen kann man neue Technologie schnell und vorübergehend in jedem Bereich eines Unternehmensumfelds zum bestehenden Arbeitstempo einführen.

-

Einfaches Hinzufügen einer Mesh-Topologie: Das Hinzufügen einer Mesh-Topologie ist oft einfach und problemlos. Um es zum Laufen zu bringen, müssen die Knoten mit den Gateways verbunden werden, damit die Nachrichten den Rest des Netzwerks erreichen können. Es ermöglicht der Technologie, sich selbst zu optimieren.

-

Das Netzwerk ist fast unmöglich zu zerstören: Es sei denn, es gibt eine weltweite Katastrophe, die alle Geräte zerstört, die wir global nutzen, ist es nahezu unmöglich, die Mesh-Topologie aufgrund ihrer aktuellen globalen Struktur zu Fall zu bringen.

-

**Die Mesh-Topologie benötigt keine zentrale Steuerung zur Datenübertragung, daher ist keine erforderlich:**Die Mesh-Topologie benötigt keine zentrale Steuerung, um Daten zu übertragen, daher ist keine erforderlich: Dadurch richtet man sich ein persönliches, sicheres Kommunikationsmittel ein, das einem die Wahl lässt, anonym zu bleiben, wenn man dies möchte. Infolgedessen richtet man ein persönliches, sicheres Kommunikationsmittel ein, das ihnen die Wahl lässt, anonym zu bleiben, wenn sie das möchten. Um ihre Privatsphäre zu schützen, müssen sie keine Firewall oder andere ähnliche Softwareprogramme betreiben.

-

Flexibel: Die partielle Mangeloption der Mesh-Topologie verleiht ihr eine große Vielseitigkeit. Daher muss das Netzwerk, um von einer verbesserten Kommunikation zu profitieren, nicht mit einem vollständigen Netz von Verbindungen für jeden Knotenpunkt aufgebaut werden.

-

Es kann enorme Datenmengen verarbeiten: Im Vergleich zu herkömmlichen Systemen kann ein Netzwerk mit einer Maschentopologie eine enorme Menge an Daten verwalten, da es möglich ist, mehrere Geräte gleichzeitig zu verbinden und Daten gleichzeitig zu senden.

Was sind die Nachteile der Mesh-Topologie?

Die Maschentopologie bietet zahlreiche Vorteile, aber es gibt auch einige Nachteile. Man kann die andere Seite der Medaille besser verstehen, wenn man sich dieser bewusst ist. Die Nachteile der Maschentopologie sind unten aufgeführt.

-

Hoher Preis: Die Implementierung einer Mesh-Topologie ist teurer als ähnliche Projekte, da sie eine große Anzahl verschiedener Geräte erfordert. Bis Sie alle benötigten Geräte, Verkabelungen, Internetgeschwindigkeiten usw. für die Installation haben, kann es nicht richtig funktionieren.

-

Zeitaufwendig zu konstruieren und zu warten: Das Hinzufügen weiterer Knoten ist einfach, sobald es läuft, aber das anfängliche Verfahren ist schwierig und zeitaufwendig.

-

Bedeutendes Risiko doppelter Verbindungen: Aufgrund der Fähigkeit der Mesh-Topologie, mehrere Netzwerke zu verwalten, besteht die Wahrscheinlichkeit, redundante Verbindungen zu erstellen, was ein hohes Risiko darstellt.

-

Die Belastung jedes Knotens hat zugenommen: Jeder Knoten hat eine höhere Arbeitslast, da er viele Aufgaben ausführen und als Router fungieren muss. Der Mechanismus ist daher äußerst kompliziert.

-

Latenzprobleme: Low-Power-Mesh-Topologien fehlen die notwendige Rechenleistung für schnelle Datenaustausche. Es gibt daher mehrere Latenz-Probleme.

Vor- und Nachteile der Mesh-Topologie Tabelle

Vor- und Nachteile der Mesh-Topologie sind in der nächsten Tabelle zusammengefasst.

| Vorteile | Nachteile |

|---|---|

| Fähig, starkem Verkehr standzuhalten | Hoher Preis |

| Der Ausfall eines einzelnen Geräts hat keine Auswirkungen auf das Netzwerk | Zeitaufwendig zu konstruieren und zu warten |

| Datenübertragung ist zuverlässig | Bedeutendes Risiko doppelter Verbindungen |

| Einfache Skalierbarkeit | Die Belastung jedes Knotens hat zugenommen |

| Die Hinzufügung neuer Hardware hat keinen Einfluss auf die Datenübertragung | Latenzprobleme |

| Einfaches Hinzufügen einer Mesh-Topologie | |

| Unmöglich abzubauen | |

| Keine Notwendigkeit für die Einbeziehung zentraler Kontrolle zur Übertragung von Daten. | |

| Flexibel | |

| Verarbeiten riesige Datenmengen |

Tabelle 1. Vor- und Nachteile der Mesh-Topologie

Was sind die Arten von Mesh-Topologie?

Es gibt sieben verschiedene Arten von Mesh-Netzwerken:

-

Wi-Fi-Mesh-Netzwerk: Ein drahtloses Mesh-Netzwerk (WMN) ist ein System, das kostengünstige, eingeschränkte Mobilität innerhalb eines Funkbereichs bietet. Ein Router-System und keine Kabel werden in der WMN-Technologie verwendet, um die Endpunkte zu verbinden. Im Gegensatz zu herkömmlichen drahtlosen Zugangspunkten besteht es aus Funkknoten, die keine Kabelverbindung benötigen. Es wird erwartet, dass Daten über große Entfernungen in den schnellsten Sprüngen gesendet werden. Als Weiterleitungs-Knoten arbeiten die Knoten zwischen Eingabe und Ausgabe zusammen, um Routen basierend auf der Konfiguration vorherzusagen und Daten weiterzuleiten.

Drahtlose Mesh-Netzwerke bieten mehr Konsistenz bei der Hinzufügung oder Entfernung von Knoten im Netzwerk im Vergleich zu anderen Systemarchitekturen. In einem Konnektivitäts-Mesh-Netzwerk werden Daten an einem Zugangspunkt übertragen und empfangen, und die verbleibenden Daten werden von Knotenkombinationen gesendet und empfangen.

-

Verdrahtetes Mesh-Netzwerk: Bevor ein kabelgebundenes Mesh-Netzwerk funktionieren kann, muss die Verkabelung eingerichtet werden. Sie richten ein Kabelnetzwerk mit einem Switch und Slave-Routern oder ein drahtloses Mesh-Netzwerk mit einem separaten Switch ein. Um ein kabelgebundenes Mesh-Netzwerk zu erstellen, muss jeder Knoten über einen Ethernet-Anschluss verfügen. Der Router, den Sie installieren, dient als Hauptknoten, nach dem Sie jeden Knoten einzeln konfigurieren und jedem einen "Mesh-Namen" geben.

Zusätzlich ist ein Modem nicht das einzige Gerät, das für kabelgebundene Mesh-Netzwerke benötigt wird. Die verschiedenen Knoten sind durch einen Außen- oder Dachrouter verbunden. Separate Router erscheinen unnötig, jedoch leiden sie nicht unter den Nachteilen der Verwendung von Commotion. Um den nahegelegenen Nutzern eine drahtlose Verbindung anzubieten, sollten sie auch außerhalb des öffentlichen Raums positioniert werden. Die Anzahl der benötigten Knoten bestimmt, wie viel das Mesh-System kosten wird.

-

Voll-Mesh-Topologie-Netzwerk: Jeder Knoten in einem Netzwerk mit einer vollständigen Maschen-Topologie ist über eine speziell gestaltete Netzwerkarchitektur mit jedem anderen Knoten verbunden. Knoten verbinden sich lokal oder über das Internet miteinander. Netzwerke mit einer Voll-Mesh-Topologie bieten mehrere Vorteile, darunter die Beseitigung einzelner Ausfallpunkte. Wenn jedoch einige Endpunkte durch NAT verborgen sind, kann es schwieriger sein, sie bereitzustellen. NAT-Geräte lösen dieses Problem glücklicherweise, sodass es eine Lösung gibt.

-

Teil-Mesh-Topologie-Netzwerk: Sie könnten daran interessiert sein, zu lernen, wie man ein partielles Mesh-Topologienetzwerk einrichtet, wenn Sie ein drahtloses Netzwerk nutzen möchten. Der grundlegende Vorteil dieser Technologie ist, dass sie keine Probleme mit der Übertragung großer Datenmengen hat.

Sie skalieren neue Geräte schnell mit diesem Netzwerk. Zusätzlich wird das Hinzufügen weiterer Geräte die Übertragung der Nachricht nicht stoppen. Die Mesh-Topologie erfordert weniger Management- und Infrastrukturarbeit. Wenn Sie die Abdeckungsfläche eines Netzwerks vergrößern müssen, könnte ein partielles Mesh-Topologienetzwerk nützlich sein. Dies liegt daran, dass die Knoten eines Mesh-Netzwerks als Datenrepeater fungieren. Dies erhöht die Robustheit des Netzwerks.

-

Hybrides Mesh-Netzwerk: Ein hybrides Mesh-Netzwerk kombiniert zwei verschiedene Arten von Netzwerken zu einem drahtlosen und kabelgebundenen Kommunikationssystem. Durch die Verwendung einer kabelgebundenen Schnittstelle deckt der hybride Mesh-Knoten ein größeres Gebiet ab. Es handelt sich um eine spezifische Art von drahtlosem Netzwerk, das die Ethernet-Schnittstelle nutzt. Da jeder Knoten über die drahtlose Schnittstelle mit anderen Geräten kommuniziert, gibt es im Gegensatz zu Wi-Fi-Netzwerken keine Verbindungsverzögerungen.

-

Infrastruktur-Mesh-Architektur-Netzwerk: Ein verteiltes Computersystem wird durch die Verwendung eines Infrastruktur-Mesh-Architektur-Netzwerks effizienter und zuverlässiger. Hochleistungsbearbeitung, minimale Latenz und das Fehlen eines zentralen Servers sind einige seiner Vorteile. Das Mesh-Netzwerk verbindet sich sofort mit dem Mesh-Modem, wenn das Netzwerkgerät und der Mesh-Zugangspunkt im selben Kommunikationsbereich arbeiten. Die Knoten kommunizieren mit dem Kernnetzwerk, indem sie sich über Ethernet mit den Mesh-Routern verbinden, wenn die Funkreichweiten unterschiedlich sind.

-

Client-basierte Mesh-Architektur-Netzwerk: Client-Knoten sind durch die clientbasierte Mesh-Architektur miteinander verbunden. Jeder Knoten hat die Fähigkeit, als Datenübertragungsknoten zu fungieren, um Daten zu übertragen. Der Client fungiert in dieser Art von Computernetzwerk als Mesh-Router, indem er Pakete überträgt.

Was ist die Bedeutung der Mesh-Topologie in LAN?

Jedes Unternehmen, das eine digitale Transformation durchlaufen möchte, sollte dem Netzwerk sorgfältige Überlegungen widmen. Die Einschränkungen der digitalen Transformation eines Unternehmens werden durch veraltete Infrastruktur erhöht, was es schwieriger macht, schnell, flexibel und zügig auf die Anforderungen des Geschäfts zu reagieren (die sich kontinuierlich weiterentwickeln und auf Analysen basieren sollten).

Netzwerke bilden die Grundlage für das Sammeln und Übertragen von Daten, die für den Betrieb von Unternehmen unerlässlich sind, und sollten genutzt werden, um Pläne und Effizienz zu informieren und zu verbessern. Unternehmen, die über kein schnelles, sicheres und zuverlässiges Netzwerk verfügen, sind erheblich im Nachteil, wenn sie versuchen, ihre Abläufe, Mitarbeiter, Organisation und Verfahren zu modernisieren.

Es ist kein Geheimnis, dass die Einführung eines neuen Netzwerks eine schwierige Aufgabe ist, daher müssen Unternehmen mit der Planung beginnen. Unternehmen, die in den nächsten zwei bis drei Jahren keine Strategie zur Migration zu Mesh-Netzwerken entwickeln, werden hinter den strategisch denkenden Konkurrenten zurückbleiben. Die zuverlässige und skalierbare Gerätevernetzung von Mesh-Netzwerken ermöglicht es Unternehmen, Geschäftsprozesse zu optimieren/zu automatisieren, die Belegschaft zu stärken und auf mehr geschäftskritische Daten zuzugreifen als je zuvor.

Wenn ein Mesh-Netzwerk eingerichtet wird, werden IT-Mitarbeiter einbezogen und spielen eine Schlüsselrolle in den digitalen Transformationsprojekten eines Unternehmens. Mesh-Netzwerke erfordern nach der Installation weniger Wartung als ein herkömmliches Netzwerk. Mesh-Netzwerke sind selbstheilend, sodass, wenn die Konnektivität eines Geräts aus irgendeinem Grund unterbrochen wird, das Netzwerk einfach mit anderen Geräten verbindet und nicht getrennt wird. Zusammen mit der Geschwindigkeit und Automatisierung, die sie bieten, befreit dies die IT-Teams von der Rolle des Support-Teams und gibt ihnen mehr Zeit und Gelegenheit, als strategische Partner an der Erstellung von Geschäftsinitiativen zu arbeiten.

Hat die Mesh-Topologie eine gute Sicherheit?

Sie denken darüber nach, ein Mesh-Wi-Fi-Netzwerk zu installieren, weil Sie es leid sind, in einem Bereich Ihres Hauses Empfangsprobleme zu haben. Aber bieten diese Systeme das gleiche Sicherheitsniveau wie traditionelle Router für den Komfort, den sie bieten?

Wir können verstehen, warum Sie neugierig sind, da Mesh-Netzwerke eine Vielzahl von Hardware umfassen, einschließlich Routern und Smart-Home-Geräten (und Smart-Geräte wurden wegen ihrer Sicherheit stark unter die Lupe genommen). Solche Systeme, wie das Google Wi-Fi-System oder das Eero Home Wi-Fi-System, neigen dazu, komplexe Optionen zu verbergen, die möglicherweise Auswirkungen auf die Sicherheitseinstellungen haben, die Sie anpassen können. Wir fragen uns, wie sicher Mesh-Netzwerke sind. Hier ist eine kurze Zusammenfassung.

Wenn Sie sich um die Verschlüsselung sorgen, brauchen Sie sich keine Sorgen zu machen; Mesh-Wi-Fi-Netzwerke nutzen Sicherheitsstufen, die als Branchenstandard gelten. Die Wi-Fi-Sicherheitseinstellungen wurden erwähnt, aber kurz gesagt, Sie sollten WPA2 mit AES-Schutz verwenden. Große Mesh-Wi-Fi-Netzwerke folgen bereits dieser Spezifikation, und oft bieten sie nicht einmal Optionen an. Dies ist vorteilhaft, da es zu diesem Zeitpunkt nicht notwendig ist, etwas anderes als die sichersten Einstellungen zu verwenden.

Wenn Sie nur einen Router haben, denken Sie vielleicht darüber nach, einen Wi-Fi-Repeater zu kaufen, um mehr Bereiche Ihres Hauses abzudecken, oder vielleicht einen Computer als Repeater zu nutzen. Obwohl es kein schlechtes Konzept ist, sollten Sie bedenken, dass Sie nun viele separate Netzwerkgeräte verwalten müssen. Das könnte in Ordnung sein, wenn Sie der Typ Mensch sind, der gerne Netzwerke analysiert, Streitigkeiten beilegt und Anpassungen vornimmt. Wenn nicht, bietet Ihnen ein Mesh-Wi-Fi-Netzwerk mehrere kompatible Geräte, die alle ähnlich sind und nur ein System erfordern, das konfiguriert werden muss.

Noch wichtiger ist, dass Mesh-Wi-Fi-Systeme automatisch jede Komponente Ihres Netzwerks mit Sicherheitsupdates aktualisieren. Das bedeutet, dass Sicherheitsprobleme, wie die KRACK-Schwachstelle, in Ihrem gesamten Zuhause ohne viel Ihr Zutun behoben werden.

Wenn Sie einen Router und mehrere Extender zu warten haben, ist dies nicht der Fall. Um die Dinge abzusichern, müssten Sie zuerst die Firmware Ihres Routers aktualisieren, dann die jedes Ihrer Extender. Mesh-Wi-Fi-Netzwerke sind viel einfacher auf dem neuesten Stand zu halten, und die Sicherheit hängt stark davon ab. Vergessen Sie das nicht.

Mit der Verwendung einfacher Smartphone-Apps ändern moderne Mesh-Wi-Fi-Netzwerke das. Diese erleichtern es normalen Nutzern, Aufgaben wie das Aktualisieren von Software und das Ändern von WPA-Zugangscodes durchzuführen. Einige bieten sogar benutzerfreundliche Kindersicherungs-Tools an, die helfen können, Kinder online zu schützen.

All dies trägt zu Ihrer Sicherheit bei, aber aufgrund herkömmlicher Router-Konfigurationen interagieren die meisten Benutzer nur mit ihrem Router, indem sie ihn trennen und wieder anschließen. Eine einfache Benutzeroberfläche kann die Tatsache ändern, dass die meisten Verbraucher die Einstellungen ihres Routers nie aktualisieren, was für die Sicherheit fantastisch ist.

Benutzerfreundliche Schnittstellen sind natürlich nicht nur Mesh-Netzwerken vorbehalten; mehrere aktuelle Veröffentlichungen enthalten vergleichbare Funktionen. Im Gegensatz zur Verwaltung eines Routers und einer Erweiterung sind Mesh-Netzwerke wie Google Wi-Fi die ersten, die die Steuerung mehrerer Zugangspunkte so einfach machen. Sie haben ein System, das sicherer ist als die meisten, wenn Sie dies mit den normalerweise sicheren Standardeinstellungen kombinieren.

Tatsächlich könnte es für erfahrene Benutzer umgekehrt sein, da die meisten Mesh-Systeme einige Parameter völlig fehlen. Sie könnten die vereinfachte Benutzeroberfläche, die von Eero, Google Home und anderen Mesh-Wi-Fi-Anbietern angeboten wird, nicht genießen, wenn Sie zu den Nutzern gehören, die komplexe Sicherheitsmaßnahmen wie das Whitelisting von MAC-Adressen einhalten.

Obwohl es für die große Mehrheit der Kunden keine Rolle spielen wird, ist es dennoch wichtig, sich dessen bewusst zu sein, bevor man viel Geld ausgibt. Es gibt viele Lösungen. Zum Beispiel können Sie ein Eero im Bridge-Modus verwenden und dennoch auf die zusätzlichen Funktionen zugreifen, die Ihr aktueller Router bietet. Machen Sie Ihre Hausaufgaben, bevor Sie kaufen, ist unser Vorschlag.

Was ist der Unterschied zwischen Stern-Topologie und Mesh-Topologie?

Unten finden Sie die Unterschiede zwischen den Stern- und Maschentopologien.

-

Die Knoten einer Stern-Topologie sind mit einem zentralen Hub oder Router verbunden. Eine dedizierte Verbindung verbindet alle Knoten in einer Mesh-Struktur.

-

Wenn es N Knoten gibt, dann gibt es N Verbindungen in der Stern-Topologie. Wenn es N Knoten gibt, dann gibt es N(N-1)/2 Verbindungen in der Maschentopologie.

-

Stern-Topologie ist weniger teuer. Maschen-Topologie ist kostspielig in der Anwendung.

-

Die Stern-Topologie hat einen sehr niedrigen Komplexitätsgrad. Maschentopologie ist in ihrer Komplexität kompliziert.

-

In einer Sternarchitektur werden Daten von einem Router oder zentralen Hub an alle Knoten gesendet. Information bewegt sich von Knoten zu Knoten in einer Mesh-Struktur.

-

Die Sterntopologie hat eine ausgezeichnete Erweiterbarkeit. Maschentopologie kann schlecht erweitert werden.

-

LANs verwenden Stern-Topologie, weil sie einfach einzurichten ist. Im WAN wird die Maschentopologie verwendet.

-

Im Vergleich zur Maschentopologie ist die Stern-Topologie weniger haltbar. Die Maschentopologie ist wirklich stark.

-

Der Ausfall des Netzwerks als Ganzes wird durch den zentralen Hub in einer Sterntopologie verursacht. Andere Knoten in einem Netzwerk sind von einem Knotenfehler in einer Maschentopologie nicht betroffen.

-

Installation und Konfiguration sind in einer Stern-Topologie einfach. Aufgrund der umfangreichen Verkabelung sind Installation und Neukonfiguration in einer Maschentopologie herausfordernd.

Vergleichstabelle zwischen Stern-Topologie und Maschen-Topologie

Die Vergleichstabelle der Stern- und Maschen-Topologien ist unten angegeben.

| Kriterien | Stern-Topologie | Maschen-Topologie |

|---|---|---|

| Architektur | Knoten sind mit einem zentralen Hub oder Router verbunden. | Eine dedizierte Verbindung verbindet alle Knoten |

| # der Verbindungen | Es gibt N Verbindungen | Es gibt N(N-1)/2 Verbindungen |

| Kosten | Günstiger | Höhere Kosten |

| Komplexität | Geringer Komplexitätsgrad | Kompliziert |

| Datenübertragung | Daten werden von einem Router oder zentralen Hub an alle Knoten gesendet | Informationen bewegen sich von Knoten zu Knoten |

| Erweiterbarkeit | Ausgezeichnet | Schlecht |

| Bereich | LAN | WAN |

| Zuverlässigkeit | Weniger langlebig | Stark |

| Fehlerfall | Der Ausfall des gesamten Netzwerks wird durch den zentralen Knoten verursacht | Andere Knoten in einem Netzwerk sind nicht betroffen von einem Knotenausfall |

| Einfachheit | Installation und Konfiguration sind einfach | Installation und Neukonfiguration sind aufgrund der umfangreichen Verkabelung herausfordernd |

Tabelle 2. Stern-Topologie vs. Netz-Topologie