Was ist Netzwerkoptimierung? Ein Leitfaden zur Netzwerkoptimierung

Netzwerke sind bereits ausgeklügelte Kommunikationssysteme, und IT-Teams kämpfen darum, sie am Laufen zu halten. Wenn neue Anwendungen und Technologien zu diesen Netzwerken hinzugefügt werden, um den wachsenden Geschäftsanforderungen gerecht zu werden, kann die Netzwerkleistung und -zuverlässigkeit erheblich leiden. Das Hinzufügen eines neuen Geräts zum Netzwerk, die Erhöhung der VPN-Nutzungsrate, die Implementierung neuer Anwendungen im gesamten Netzwerk sowie Cloud- und Big-Data-Lösungen können die Belastung der Netzwerke erhöhen. In solchen Fällen treten Leistungsprobleme auf, und IT-Administratoren beginnen, nach Lösungen für Leistungsprobleme zu suchen.

In diesem Artikel werden wir eine eingehende Überprüfung der Netzwerkoptimierung präsentieren. Wir werden erörtern, warum es unerlässlich ist, und auch viele Metriken, die verwendet werden können. Aber zuerst lassen Sie uns Netzwerkoptimierung definieren.

Abbildung 1. Netzwerkoptimierung

Was ist Netzwerkoptimierung?

Netzwerkoptimierung ist der Prozess der Steigerung der Netzwerkeffizienz durch den Einsatz fortschrittlicher Instrumente und maßgeschneiderter Netzwerkkonfigurationen, typischerweise ohne die Einbeziehung neuer Hardware in das Netzwerk.

Mit einem gegebenen Satz von Einschränkungen besteht das Ziel jeder Netzwerkoptimierung darin, eine ideale Netzwerkarchitektur mit der niedrigsten Kostenstruktur und freiem Datenfluss bereitzustellen.

Die Netzwerkoptimierung sollte in der Lage sein, eine optimale Nutzung der Systemressourcen sicherzustellen und die Produktion und Effizienz des Unternehmens zu steigern.

Warum ist Netzwerkoptimierung wichtig?

Netzwerkoptimierung ermöglicht es Ihnen, bestimmte Leistungsindikatoren wie zu überwachen.

- Bandbreitenauslastung

- Verfügbarkeit

- Paketverlust

- Latenz

- und Jitter.

Es liefert wichtige Informationen, damit Sie das Notwendige anpassen können.

Netzwerkoptimierung ist entscheidend für die Verbesserung der Benutzererfahrung, die Steigerung der Produktivität und die Senkung der Unternehmensausgaben.

Zum Beispiel kann es bei Netzwerkverzögerungen lange dauern, bis ein Online-Programm oder eine Website geladen wird. In anderen Situationen könnten Paketverluste, Jitter oder Verzögerungen Auswirkungen auf Technologien wie VoIP oder Datenbanken haben. Unzureichende Bandbreitenzuweisung kann sich auch auf die Benutzererfahrung und die Produktivität der Mitarbeiter auswirken.

Das Ziel ist es, diese Parameter durch Überwachung und Einhaltung der festgelegten Grenzen unter Kontrolle zu halten. Das Ziel der Netzwerkoptimierung ist es, die folgenden Kennzahlen zu verbessern (oder zu verringern):

- Betriebszeit (Verfügbarkeit)

- Bandbreitenverbrauch oder -nutzung.

- Verkehr

- Verzögerung, Latenz, Jitter

- Paketverlust

- Duplizierte Pakete

- Fehler und Verwerfen

- CPU und Speicher

- WAN-Leistung

Was sind die Vorteile der Netzwerkoptimierung?

Jetzt, da wir erklärt haben, warum Netzwerkoptimierung so wichtig ist, werden wir etwas näher auf die Vorteile eingehen, die damit einhergehen.

-

Erhöhte Produktivität: Sie werden produktiver sein, da sie nicht mehr von langsamen Systemen oder häufigen Ausfällen gestört werden.

-

Erhöhte Netzwerkgeschwindigkeit: Die Optimierung macht das gesamte Ökosystem vernetzter und fähig, Datenpakete schneller zu senden und zu empfangen.

-

Sicherheitsverstärkung: Optimierte Netzwerksicherheitslösungen können Netzwerkbedrohungen verhindern und gleichzeitig kritische und vertrauliche Daten schützen.

-

Änderungseffekte können vorhersehbar sein: Manager können die Auswirkungen jeder Änderung an der Architektur auf das Netzwerk messen, bevor sie implementiert werden.

-

Proaktive Netzwerkverwaltung: Die Optimierung überwacht Leistungskennzahlen und liefert Echtzeitinformationen, um Netzwerkadministratoren bei der proaktiven Netzwerkverwaltung zu unterstützen.

Was sind die Metriken zur Netzwerkoptimierung?

Einige der wichtigen Metriken zur Netzwerkoptimierung sind wie folgt:

- Verkehrsbenutzung

- Latenz

- Netzwerk-Jitter

- Paketverlust

- Latenz

- Duplizierte Pakete

- Bandbreitennutzung

1. Verkehrsnutzung

Netzwerkauslastung, mit anderen Worten die Verkehrsnutzung, ist die Menge des Verkehrs im Netzwerk im Vergleich zur maximalen Menge, die das Netzwerk bewältigen kann. Dies wird normalerweise als Prozentsatz ausgedrückt.

Es ist entscheidend, die Variablen zu verstehen, die zu einer hohen Netzwerknutzung führen könnten, und zu wissen, wie man das Netzwerk verwaltet, damit es keine negativen Auswirkungen auf das Geschäft hat.

Faktoren, die die Leistung beeinflussen könnten

Infrastruktur - Ein Netzwerk besteht aus miteinander verbundenen Komponenten, von denen einige oder alle für jede bestimmte Aktion vorhanden sein müssen. Eine spezifische Reaktion wird durch die Reaktionszeiten aller beteiligten Komponenten bestimmt. Verlangsamungen treten auf, wenn ein Netzwerkkomponente zu mehr als 70% ihrer Kapazität genutzt wird. Verlangsamungen werden zu schweren Verzögerungen, wenn die Komponente über einen längeren Zeitraum stark genutzt wird.

Interne Nutzung - Unter typischen Umständen benötigen mehrere geschäftsbezogene Vorgänge eine erhebliche Menge an Bandbreite. Datensicherungen, Telefonkonferenzen, VOIP-Telefone und sogar Virenscanner können eine hohe Netzwerknutzung verursachen, wodurch andere Vorgänge, die auf Netzwerkressourcen angewiesen sind, verlangsamt werden.

Nicht geschäftsbezogene Aktivitäten - In vielen Fällen werden nicht geschäftsbezogene Aktivitäten als Quelle übermäßiger Netzwerknutzung entdeckt. Gelegentliches Surfen im Internet, das Streaming von Internetradios und Viren, die Netzwerkcomputer infiziert haben, können alle wertvolle Netzwerkressourcen beanspruchen und wichtige Unternehmensaktivitäten stören.

2. Ausfallzeit

Netzwerkausfälle und -unterbrechungen, oft als Netzwerkausfallzeiten bezeichnet, können Unternehmen Zehntausende von Dollar an entgangenem Umsatz, Produktivitätsverlust und Wiederherstellungskosten kosten.

Nicht jede Ausfallzeit ist gleich. Die Ausfallzeit eines Netzwerks wird entweder als geplant oder unerwartet klassifiziert. Was ist also der Unterschied zwischen geplanter und unerwarteter Ausfallzeit?

Der Begriff "geplante Ausfallzeit" bezieht sich auf einen Zeitraum, in dem das IT-Personal das Netzwerk absichtlich herunterfährt, um geplante Wartungsarbeiten und Upgrades durchzuführen. Ungeplante Ausfallzeiten sind die schädlichsten für eine Organisation von beiden Arten.

Einige der Gründe für ungeplante Netzwerk-Ausfälle werden im Folgenden näher erläutert:

- Fehler, die durch Menschen verursacht werden

- Unterbesetzte IT-Abteilungen

- Veraltete Hardware und Software

- Hardwareausfälle

- Serverfehler

- Falsche Konfigurationen

- Inkompatible Änderungen

- Stromausfälle

- Naturkatastrophen

Die Kosten für Ausfallzeiten ergeben sich aus vier Hauptquellen, die im Folgenden ausführlich erörtert werden:

- Verlorene Einnahmen

- Verlorene Produktivität

- Wiederherstellungskosten

- Immaterielle Kosten (wie Reputation)

3. Netzwerk-Jitter

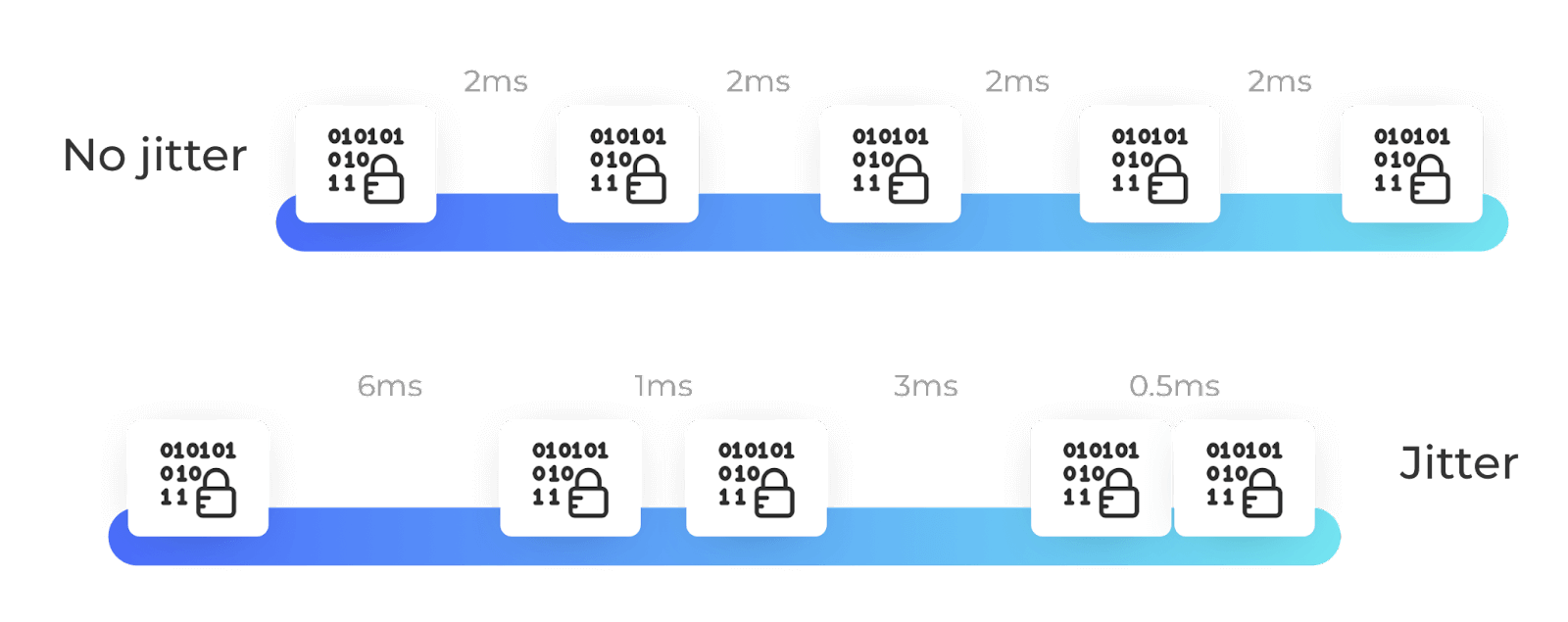

Jitter wird als eine Veränderung der Latenz zwischen empfangenen Paketen definiert.

Abbildung 2. Was ist Jitter

Jitter kann durch eine Vielzahl von Ursachen verursacht werden, aber es gibt einige grundlegende Gründe, die der Mehrheit der Jitter-Probleme zugrunde liegen. Diese sind:

Netzüberlastung - Netzwerke, die mit zu viel Verkehr belastet sind, leiden unter schlechter Leistung, weil aktive Geräte zu viel Bandbreite benötigen.

Schlechte Hardware-Leistung — Wenn Sie an einem alten Netzwerk mit veralteter Ausrüstung arbeiten, könnte das Jitter, das Sie sehen, auf die Hardware zurückzuführen sein. Ein alter Router, Switch oder Kabel könnte der Unterschied zwischen einem ruckelnden Netzwerk und einem gut funktionierenden Netzwerk sein.

Drahtloses Netzwerk — Die Nutzung eines drahtlosen Netzwerks hat den Nachteil, dass es zu einem Netzwerk von geringerer Qualität führt. Verkabelte Verbindungen zu verwenden, wird dazu beitragen, dass Sprach- und Videoanruflösungen eine bessere Benutzererfahrung bieten.

Netzwerk-Jitter ist entscheidend, da er ein wesentlicher Indikator dafür ist, wie gut Ihr Netzwerk funktioniert. Netzwerk-Jitter ist in einigen Anwendungen sichtbarer als in anderen. Jede Anwendung, die eine Echtzeit-Paketübertragung erfordert, ist auf die Reduzierung von Netzwerk-Jitter angewiesen.

Wenige Dienste sind so stark auf die Echtzeit-Paketübertragung angewiesen wie VoIP-Telefonsysteme. Damit der Endbenutzer diese Systeme versteht, müssen die Pakete in der richtigen Reihenfolge gesendet werden. Die Verwaltung eines Netzwerks, um Jitter auf ein Minimum zu halten, stellt sicher, dass VoIP-Gespräche effektiv funktionieren. Mit anderen Worten, die Überwachung des Netzwerk-Jitters stellt sicher, dass Benutzer miteinander kommunizieren können.

4. Paketverlust

Pakete, auch bekannt als Netzwerkpakete, sind kleinere Dateneinheiten, die durch ein Netzwerk übertragen werden.

Pakete werden für alles Mögliche verwendet, von E-Mails senden bis hin zu Daten herunterladen. Um die Netzwerkeffizienz zu gewährleisten, werden Pakete auf dem logischsten Weg zu ihren Zielen geleitet. Dies ermöglicht es dem Netzwerk, seine Last gleichmäßiger auf mehrere Geräte zu verteilen, was die Leistung verbessert.

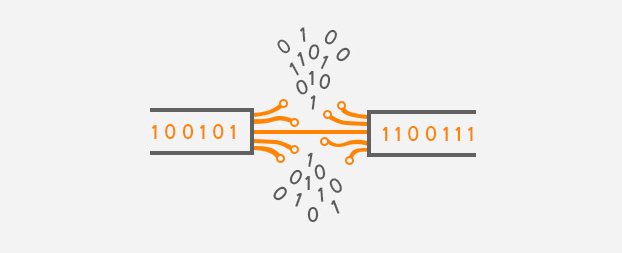

Abbildung 3. Was ist Paketverlust

Pakete erreichen nicht immer ihr Ziel über das Netzwerk.

Internet-Paketverlust, oft als Verzögerung bekannt, tritt auf, wenn Pakete während der Übertragung verloren gehen. Wi-Fi-Paketverlust ist in privaten, drahtlosen Netzwerken häufig, da Daten beim Übertragen über die Luft leicht verloren gehen oder übersehen werden.

Nicht erfolgreiche Pakete verringern die Netzwerkgeschwindigkeit, erzeugen Engpässe und verschlechtern Netzwerkdurchsatz und Bandbreite.

Was ist die Ursache für Paketverlust? Einige Gründe für Paketverlust werden im Folgenden erläutert:

- Überlastung im Netzwerk: Da alle Netzwerke Platzbeschränkungen haben, ist Netzwerküberlastung bemerkenswert ähnlich wie der Verkehr zu Stoßzeiten. Wenn der Netzwerkverkehr während der Hauptverkehrszeiten seine maximale Kapazität erreicht, werden Pakete abgelehnt und müssen auf die Zustellung warten. Glücklicherweise sind die meisten Softwareprogramme so programmiert, dass sie automatisch abgelehnte Pakete sammeln und erneut senden oder die Übertragungsgeschwindigkeit reduzieren.

- Hardwareprobleme im Netzwerk: Firewalls, Router und Netzwerkswitches verschwenden viel Energie und können die Netzwerksignale erheblich beeinträchtigen. Bei Expansionen oder Fusionen können Unternehmen die Notwendigkeit, die Hardware aufzurüsten, vernachlässigen, was zu Paketverlusten oder Verbindungsfehlern führen kann.

- Softwarefehler: Eine fehlerhafte Software, die auf dem Netzwerkgerät läuft, ist eng mit defekter Hardware verbunden. Fehler oder Mängel in Ihrem System können gelegentlich dazu führen, dass die Netzwerkleistung gestört wird und Pakete verloren gehen. Hardware-Neustarts und -Reparaturen können notwendig sein, um Probleme zu beheben.

- Überlastete Geräte: Wenn ein Netzwerk über seine Kapazität hinaus genutzt wird, wird es schwächer und kann keine Pakete mehr verarbeiten, was dazu führt, dass sie verworfen werden. Die meisten Geräte haben Puffer, die Pakete in Haltemuster zuweisen, bis sie übertragen werden können.

- Drahtlos-Paketverlust: Drahtlose Netzwerke haben im Durchschnitt eine höhere Paketverlustquote als herkömmliche Netzwerke. Drahtlose Netzwerke können Pakete aufgrund von Funkfrequenzstörungen, schlechteren Signalen, Entfernung und physischen Hindernissen wie Wänden verlieren.

- Sicherheitsbedrohungen: Wenn Sie außergewöhnlich hohe Paketverlustraten feststellen, k�önnte es sich um eine Sicherheitsverletzung handeln. Hacker erhalten Zugang zu Ihrem Router und befehlen ihm, Pakete zu verwerfen. Eine weitere Technik, mit der Hacker Paketverluste verursachen können, besteht darin, einen Denial-of-Service (DoS)-Angriff zu starten, der das Netzwerk mit zu vielen Daten überflutet, sodass legitime Benutzer keinen Zugriff auf Dateien, E-Mails oder Online-Konten haben.

Die einzige Methode, um Paketverluste richtig zu beheben, besteht darin, ein einheitliches Netzwerküberwachungs- und Fehlerbehebungssystem zu implementieren, das es Ihnen ermöglicht, Ihr gesamtes System von einer einheitlichen Plattform aus zu untersuchen. Kurz gesagt, ein vollständiges Netzwerküberwachungssystem entspricht der Vermeidung von Paketverlusten.

5. Latenz

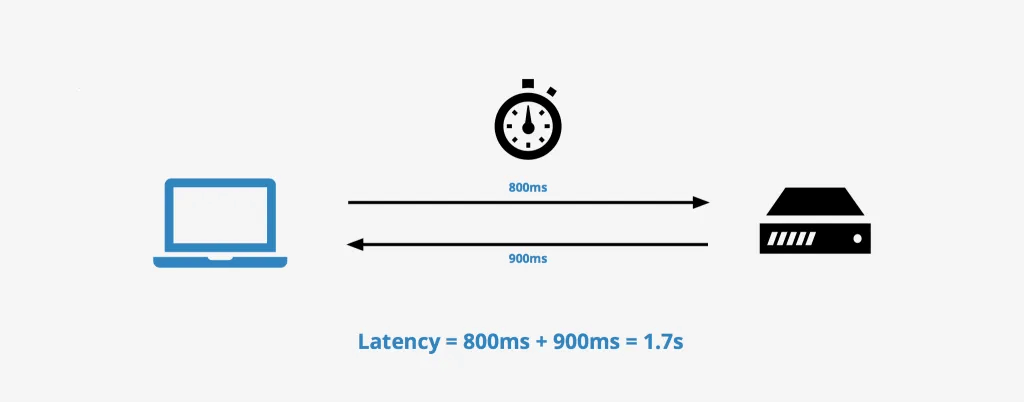

Latenz ist die Zeitspanne, die benötigt wird, damit Daten von der Quelle zum Ziel gelangen.

Latenz und Round-Trip-Zeit (RTT) sind zwei Begriffe, die sich auf die Geschwindigkeit eines Netzwerks beziehen. Die Latenz in Netzwerken wird in Millisekunden gemessen. Es ist wünschenswert, dass diese Zeit so nah wie möglich an null ist; dennoch können einige Faktoren dafür sorgen, dass Ihre Netzwerklatenz Zeiten nicht niedrig sind.

Abbildung 4. Was ist Latenz

Jetzt, da die Frage, was Latenz ist, geklärt ist, stellt sich die nächste Frage: Woher stammt die Latenz? Vier Hauptfaktoren könnten die Netzwerklatenzzeit beeinflussen.

-

Übertragungsmedien wie WAN oder Glasfaserkabel haben alle ihre Grenzen und können aufgrund ihrer inhärenten Eigenschaften die Latenz beeinflussen.

-

Die Zeit, die ein Paket benötigt, um von einer Quelle zur anderen zu gelangen, wird als Ausbreitungszeit (mit Lichtgeschwindigkeit) bezeichnet.

-

Router verbringen Zeit damit, die Header-Informationen eines Pakets zu analysieren und in einigen Fällen zusätzliche Informationen hinzuzufügen. Die Latenzzeit steigt mit jedem Hop, den ein Paket von Router zu Router zurücklegt.

-

Speichersituationen können auftreten, wenn ein Paket gespeichert oder abgerufen wird, was zu einer Verzögerung durch Zwischengeräte wie Switches und Bridges führt.

Die Bedeutung der Messung und Reduzierung der Latenz kann nicht genug betont werden, da die Aufrechterhaltung eines leistungsstarken und zuverlässigen Netzwerks ein wesentlicher Bestandteil eines erfolgreichen Unternehmens ist. Wenn sie schlecht verwaltet werden, können Netzwerkprobleme zu einem erheblichen Geschäftsrisiko werden.

Wie man Latenz misst

Ping, Traceroute oder MTR können verwendet werden, um die Netzwerkverzögerung zu messen (im Wesentlichen eine Kombination aus Ping und Traceroute). Jedes dieser Tools kann bestimmte Latenzdauern berechnen, wobei MTR die genaueste ist.

Durch die Verwendung von MTR können Sie einen Bericht erstellen, der jeden Hop in einem Netzwerk auflistet, der notwendig war, damit ein Paket von Punkt A nach Punkt B gelangt. Der Bericht wird Statistiken wie Verlustquote, durchschnittliche Verzögerung usw. enthalten.

6. Duplizierte Pakete

Das Eliminieren von Duplikatpaketen ist ein entscheidender Schritt zur Verbesserung der Netzwerkleistung.

Paketduplizierung tritt auf, wenn mehrere Tap- und Aggregationspunkte im gesamten Rechenzentrum installiert sind, um den erforderlichen Datenverkehr zu sammeln, was zu doppelten Kopien der Pakete führt. Inter-VLAN-Kommunikation, falsche Switch-Richtlinieneinstellungen oder unvermeidbare SPAN/Mirror-Port-Konfigurationen können ebenfalls zu Duplikaten führen.

Leider können diese zusätzlichen Kopien leicht 80 Prozent des Datenverkehrs Ihres Netzwerks erreichen. Dies verbraucht die Bandbreite der kritischen Überwachungsinfrastruktur sowie die Ressourcen der Computerwerkzeuge. Infolgedessen werden die Werkzeuge überlastet, verlieren an Wirksamkeit und führen zu falschen Analysen.

Die folgenden Probleme können als Folge von duplizierten Paketen auftreten:

-

Fehlinterpretation von Sicherheitstools, die zu Fehlalarmen führt

-

Unzureichende Leistungsdiagnose aufgrund einer künstlich erhöhten Anzahl von Paketen und Bytes

-

Verkürzte Datenaufbewahrungsfristen auf forensischen Rekordern aufgrund erhöhter Speicheranforderungen

-

Flussdaten in NetFlow/IPFIX-Berichten sind ungenau.

7. Bandbreitennutzung

Die Überwachung der Bandbreite ist in jedem Netzwerk entscheidend und sollte eine der obersten Prioritäten für alle Netzwerk- und Systemadministratoren sein, um sicherzustellen, dass sie immer genau wissen, was in ihrem Netzwerk vor sich geht.

Abbildung 5. Was ist Bandbreite und Durchsatz

Bandbreite ist das Volumen an digitalen Daten, das in einem bestimmten Zeitraum von einem Gerät gesendet und empfangen werden kann.

Das Volumen der genutzten Bandbreite wird oft durch den vom Internetdienstanbieter angebotenen Tarif bestimmt.

Was beeinflusst die Netzwerkleistung?

Faktoren, die die Netzwerkleistung beeinflussen, sind unten aufgeführt:

- Bandbreite: Die Menge an Daten, die in einem bestimmten Zeitraum effektiv übertragen und empfangen werden kann, wird als Bandbreite bezeichnet. Dies ist kein Maß dafür, wie schnell Daten reisen; das ist ein häufiger Fehler; vielmehr ist es ein Maß dafür, wie viel Daten auf dem Übertragungsmedium übertragen werden können. Es wird in Bits pro Sekunde gemessen und wird allgemein als Bitrate bezeichnet.

- Anzahl der Benutzer oder Geräte: Wenn die Bandbreite für die Daten unzureichend ist, kann eine zu hohe Anzahl von Benutzern oder Geräten im selben Netzwerk dazu führen, dass das Netzwerk langsamer wird.

- Übertragungsmedien: Bezieht sich auf kabelgebundene oder drahtlose Verbindungen Die Bandbreite einer kabelgebundenen Verbindung ist größer als die einer drahtlosen Verbindung. Die Bandbreite eines Glasfaserkabels ist größer als die einer Kupferverbindung.

- Fehlerquote: Wenn Daten übertragen werden, erhöhen weniger zuverlässige Verbindungen die Häufigkeit von Fehlern. Dies deutet darauf hin, dass die Daten erneut gesendet werden müssen, bis sie ordnungsgemäß empfangen werden. Die Signalqualität von drahtlosen Verbindungen wird durch die Entfernung des Geräts vom drahtlosen Zugangspunkt sowie durch andere Umweltbedingungen beeinflusst. Die Qualität des verwendeten Materials bestimmt die Signalqualität auf Kupferdrähten, was die Störungen verringert. Die Kabellänge ist ebenfalls ein Faktor.

- Latenz: Das ist die Zeitspanne zwischen dem Senden von Daten und dem Empfangen dieser. Verzögerungen werden durch Engpässe in der Netzwerkarchitektur verursacht, wie zum Beispiel das Nichtverwenden von Switches, um den Datenverkehr im Netzwerk korrekt zu trennen. Hardware wie Switches und Übertragungsmedien kann ebenfalls Latenz verursachen.

Wie man die Netzwerkleistung verbessert

Tipps, die Ihnen helfen können, Ihre Netzwerkleistung zu verbessern, sind wie folgt:

-

Um zu verstehen, was in Ihrem Netzwerk vor sich geht, verwenden Sie geeignete Überwachungs- und Analysetools.

-

Der kritischste Datenverkehr kann mithilfe von Quality-of-Service- und Packet-Shaping-Techniken und -Funktionen priorisiert werden.

-

Out-of-Band-Management kann die Gesamtleistung steigern, indem es die Betriebszeit erhöht.

-

Die Protokollbeschleunigung könnte dazu beitragen, die Folgen übermäßiger Latenz zu verringern.

-

Kompression kann helfen, Bandbreitenbeschränkungen zu verringern, sollte jedoch in Verbindung mit Traffic-Shaping verwendet werden.

Eine benutzerorientierte Strategie könnte effektiver sein als eine bestrafende, um unerwünschte Aktivitäten zu beenden.

- Stellen Sie sicher, dass Backup-, Update- und Netzwerkmanagement-Verkehr aufgrund falscher Konfiguration nicht mit "echten" Anwendungen interferiert.

Wie Sie die Netzwerksicherheit erhöhen und gleichzeitig das Netzwerk optimieren können?

Viele hochkarätige Datenverletzungen sind das Ergebnis von Einrichtungsproblemen und Schwächen, die durch die zunehmende Komplexität von Unternehmensnetzwerken verursacht werden.

Organisationen müssen einen umfassenden Überblick über ihre Netzwerkumgebung erhalten, um agil genug zu sein, um alle Bedenken zu beheben, bevor ihr Unternehmen Opfer eines Angreifers und eines kostspieligen Verstoßes wird.

Um Compliance und umfassende Sicherheit zu erreichen, sollten Organisationen mehrere Sicherheitslösungen in ihren Netzwerken einsetzen. Jedoch kann selbst eine Sicherheitsinfrastruktur ohne vollständige Integration oder gutes Management neue Bedrohungen aussetzen. Beim Optimieren Ihres Netzwerks sollten die unten aufgeführten Netzwerksicherheits Aufgaben berücksichtigt werden.

-

Platzieren Sie Ihre Sicherheitsgeräte an den richtigen Orten

-

Verwenden Sie Network Address Translation und vermeiden Sie es, persönliche Firewalls auszuschalten.

-

Nutzen Sie zentralisierte Protokollierung und Echtzeitanalyse von Protokollen.

-

Für alle Domains, verwenden Sie Web-Domain-Whitelisting.

-

Der direkte Internetzugang von Arbeitsstationen sollte über einen Proxy-Server geleitet werden.

-

Nutzen Sie Honeypots und Honeynets.

-

Schützen Sie Ihr Netzwerk vor Insider-Bedrohungen

-

Netzwerkprotokolle zur Überwachung und Basislinie

-

Nutzen Sie VPNs.

-

Verwenden Sie eine Vielzahl von Anbietern.

-

Nutzen Sie Ihr Intrusion-Detection-System.

-

Automatisieren Sie die Reaktion auf Angriffe, wenn es angemessen ist.

-

Sichern Sie Ihre Netzwerkausrüstung physisch