8 Netzwerk-Fehlerbehebungstools

Jeder Netzwerkadministrator benötigt eine gute Sammlung von Werkzeugen in seinem Werkzeugkasten, genau wie ein professioneller Klempner oder Elektriker, um die Arbeit korrekt zu erledigen. Diese Werkzeuge können Ihnen helfen, eine Vielzahl von Problemen zu untersuchen und zu lösen, sobald sie in Ihrem Netzwerk auftreten, unabhängig davon, ob Sie der Neue im Büro oder ein erfahrener Profi sind.

Wenn es darum geht, Netzwerk-Fehlerbehebungstools einzusetzen, hat jeder IT-Experte bestimmte Vorlieben, aber es gibt einige grundlegende, die in jedem Werkzeugkasten sein sollten.

Ein methodischer, effektiver und proaktiver Ansatz zur Netzwerkfehlerbehebung wird durch diese Netzwerkfehlerbehebungstools ermöglicht. Durch die Nutzung aller Netzwerkdiagnosetools auf dieser Liste können Sie einen Arbeitsablauf erstellen, der Ihnen Informationen zu allen potenziellen Netzwerkproblemen liefert.

Die lebensrettenden Netzwerkinstrumente, die jeder Netzwerkadministrator verwendet, werden in diesem Beitrag kurz vorgestellt. Alle oben genannten Werkzeuge sind hauptsächlich Befehlszeilen-Utilities, die auf verschiedenen Betriebssystemen funktionieren. Die acht besten Netzwerk-Fehlerbehebungstools sind wie folgt:

- PuTTY

- Ping

- Tracert / Trace Route

- Nslookup

- Netstat

- ipconfig / ifconfig

- Pathping / MTR

- Route

1. PuTTY

Von Simon Tatham für das Windows-Betriebssystem erstellt, ist PuTTY ein SSH- und Telnet-Client. Ein Team von Freiwilligen entwickelt und unterstützt PuTTY, ein Open-Source-Programm, das mit seinem Quellcode bereitgestellt wird.

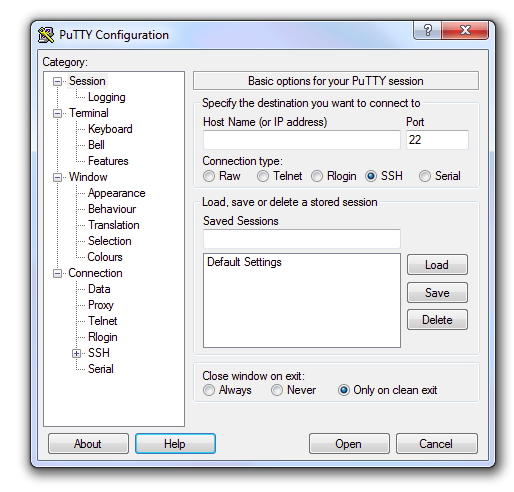

Nachdem Sie PuTTY heruntergeladen haben, können Sie ganz einfach eine SSH-Verbindung herstellen, indem Sie die folgenden Schritte befolgen.

Abbildung 1. PuTTY-Konfiguration

-

Öffnen Sie den PuTTY SSH-Client, geben Sie dann die SSH-IP-Adresse und den SSH-Port Ihres Servers ein. Um fortzufahren, klicken Sie auf die Schaltfläche "Öffnen".

-

Ihr SSH-Benutzername wird zur Eingabe aufgefordert. Sie müssen einen vordefinierten Benutzernamen angeben, wie zum Beispiel root. Drücken Sie die Eingabetaste, nachdem Sie Ihren Benutzernamen eingegeben haben.

-

Geben Sie Ihr SSH-Passwort ein und drücken Sie dann erneut die Eingabetaste. Der Bildschirm zeigt das Passwort aus Sicherheitsgründen nicht an, aber es wird aufgezeichnet, was Sie schreiben.

-

Mit dem PuTTY SSH-Client konnten Sie sich mit Ihrem Konto verbinden. Durch Eingabe von "help" im Terminal können Sie eine Liste aller verfügbaren SSH-Befehle erhalten.

Mit einem Xterm-Terminalemulator und Netzwerkprotokollen wie Telnet und rlogin auf Windows- und UNIX-Plattformen verbindet sich PuTTY mit dem Internet. Alle oben genannten Protokolle werden von PuTTY verwendet, um Remote-Computersitzungen über ein Netzwerk zu erleichtern. Es ist eine beliebte Software für textbasierte Kommunikation sowie für die Verbindung von Linux-Servern mit Geräten, die das Microsoft-Betriebssystem ausführen.

Das Hauptziel von PuTTY ist es, eine plattformübergreifende Anwendung zu entwickeln, die auf den meisten Betriebssystemen laufen kann. Sie können es sich wie ein Xterm-Terminal vorstellen. Obwohl dies geändert werden kann, teilt es dem Server sogar mit, dass sein Terminaltyp Xterm ist. Die Mehrheit der Funktionen, einschließlich Portweiterleitung und öffentlicher Schlüssel, sind über Befehlszeilenparameter zugänglich. Das Hauptfenster von PuTTY hat eine Sitzung, die auf dem entfernten Computer läuft und es ermöglicht, Befehle direkt an die entfernte Maschine zu senden. PuTTY verwendet die Datei PUTTY.RND, die typischerweise eine Zufallszahlensaatdatei enthält, um die unvorhersehbare Natur von Zufallsdaten zu reduzieren. PuTTY kann so konfiguriert werden, dass es sich in Bezug auf die Ausschneide- und Einfügefunktionen ähnlich wie Xterm verhält.

PuTTY hat einige klare Vorteile, insbesondere bei der Arbeit im Remote-Zugriff. Es ist stabiler und einfacher zu konfigurieren. Im Vergleich zu anderen Methoden ist es auch beständiger, da eine Remote-Sitzung fortgesetzt werden kann, sobald die Verbindung nach einer Unterbrechung wieder hergestellt ist. Seine grafische Benutzeroberfläche ist einfach zu bedienen. PuTTY unterstützt eine breite Palette sicherer Remote-Terminal-Konfigurationen. PuTTY unterstützt mehrere Terminalsteuersequenzen, die Xterm nicht unterstützt, wie zum Beispiel die Linux Konsolensequenzen.

2. Ping

Bei der Verwaltung eines Computernetzwerks kann ein Benutzer die grundlegende Internetanwendung namens Ping (auch bekannt als Packet Internet oder Inter-Network Groper) verwenden, um zu testen und zu bestätigen, dass eine bestimmte Ziel-IP-Adresse real ist und Anfragen annehmen kann. Das Akronym wurde so gewählt, dass es dem Klang eines zurückgegebenen Sonarpulses ähnelt, wie ihn U-Bootfahrer nennen.

Ein Host-Computer, mit dem ein Benutzer eine Verbindung herstellen möchte, kann mit Ping überprüft werden, um festzustellen, ob er funktionsfähig ist. Ein Ping ist ein Netzwerk-Tool, das von jedem Betriebssystem (OS) verwendet werden kann, einschließlich der meisten eingebetteten Netzwerkverwaltungsprogramme.

Um zu funktionieren, sendet Ping eine Internet Control Message Protocol (ICMP) Echo-Anforderung an eine bestimmte Netzwerkschnittstelle und wartet dann auf eine Antwort. Ping-Signale werden an eine bestimmte Adresse übertragen, wenn ein Ping-Befehl gesendet wird. Die Echo-Anforderung wird an den Zielhost gesendet, der dann ein Echo-Antwortpaket als Antwort sendet.

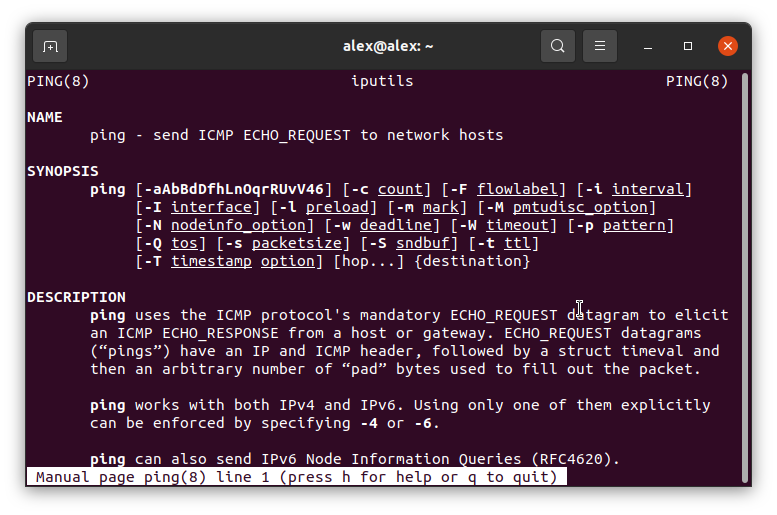

Abbildung 2. Ping-Handbuch auf Linux

Die Verfügbarkeit des Zielhosts wird überprüft, und die Round-Trip-Zeit (RTT) oder Latenz wird mit dieser Methode berechnet.

RTT ist eine Metrik, die verwendet wird, um zu bestimmen, wie lange es dauert, eine Antwort zu erhalten. Das Verfahren, das in Millisekunden (ms) gemessen wird, beginnt, wenn ein Browser eine Anfrage an einen Server sendet, und endet, wenn der Browser eine Antwort vom Server erhält. RTT ist ein wichtiger Leistungsindikator für Online-Anwendungen.

Pingen wird verwendet, um die IP-Konnektivität zu einem zweiten TCP/IP-Gerät zu überprüfen. Dies geschieht, indem Internet Control Message Protocol (ICMP) Echo Request-Nachrichten gesendet und auf eine Antwortnachricht gewartet wird. Der Ping-Befehl unter Windows sendet standardmäßig 4 Anfragen, es sei denn, es wird geändert. Wichtige Informationen können aus der Anzahl der empfangenen Antworten und der Rundlaufzeit gewonnen werden, einschließlich:

-

Senden und Empfangen von Bytes

-

Versendete, empfangene und verlorene Pakete

-

Hin- und Rücklaufzeit, von etwa (in Millisekunden)

Um die Konsistenz der Verbindung zu überprüfen, wird der Ping mehrmals gestartet.

3. Tracert / Tracert

Ein Werkzeug namens Traceroute verfolgt den Internetpfad (Gateway-Computer bei jedem Hop), der Ihren Computer mit einem bestimmten Zielcomputer verbindet. Zusätzlich berechnet und zeigt es die Dauer jedes Hops an. Sie können dieses Tool verwenden, um Bereiche Ihres internen Netzwerks und des Internets mit langsamen Übertragungsraten zu lokalisieren. Das Ping-Tool kann verwendet werden, um festzustellen, ob ein Host im Netzwerk vorhanden ist, bevor Traceroute verwendet wird.

Um einen Traceroute in Microsoft Windows durchzuführen, befolgen Sie diese Schritte:

-

Um das

Ausführen-Fenster zu öffnen, drücken Sie dieWindows-Taste und R. -

Um eine Eingabeaufforderung zu starten, geben Sie

cmdein und drücken Sie die Eingabetaste. -

Geben Sie die Ziel-IP-Adresse oder Webadresse ein, gefolgt vom Befehl tracert (zum Beispiel:

google.com). -

Geben Sie den Schlüssel ein.

Befolgen Sie die folgenden Schritte, um einen Traceroute unter Mac OS auszuführen:

-

Klicken Sie in der Menüleiste auf das Spotlight-Symbol.

-

Denken Sie daran, dass das Symbol einer Lupe ähnelt.

-

Netzwerkdienstprogramm sollte in das Spotlight-Suchfeld eingegeben werden.

-

Klicken Sie zweimal auf Netzwerkdienstprogramm in der Top-Hit-Liste.

-

Klicken Sie auf die Traceroute-Registerkarte.

-

Klicken Sie auf Trace, nachdem Sie die IP-Adresse oder die Webadresse der Zielwebsite eingegeben haben.

Befolgen Sie die folgenden Schritte, um einen Traceroute in Linux auszuführen:

-

Terminal öffnen

-

Führen Sie "traceroute domain.com" aus (ersetzen Sie domain.com durch Ihren Domainnamen oder Ihre IP-Adresse), um eine Traceroute in Linux durchzuführen.

-

Möglicherweise müssen Sie traceroute installieren, falls es noch nicht installiert ist. Zum Beispiel wird "sudo apt-get install traceroute" traceroute in Ubuntu installieren.

Die Traceroute-Anwendung misst die Übertragungszeit dieser Pakete zu jedem Hop zwischen Ihrem Computer und dem vorgesehenen Zielterminal. Der Traceroute-Bericht enthält eine Liste dieser Elemente. Für verlorene oder nicht zurückgegebene Pakete wird ein Sternchen (*) verwendet, um sie anzuzeigen. Übertragungszeiten, die häufig 600 ms überschreiten, deuten auf ein mögliches Verbindungsproblem hin.

4. Nslookup

Ein einfaches, aber unglaublich nützliches Befehlszeilentool, nslookup wird hauptsächlich verwendet, um die IP-Adresse eines Hosts oder den Domainnamen zu bestimmen, der einer IP-Adresse entspricht (ein Prozess, der als "Reverse DNS Lookup" bekannt ist). Windows-Benutzer starten den Dienst über die Eingabeaufforderung, während Linux-Benutzer ihn über das Terminalfenster starten. Nslookup lässt sich in der Eingabeaufforderung des jeweiligen Betriebssystems verwenden. Zusätzlich sind jetzt eine Vielzahl von Diensten verfügbar, die die Nutzung von nslookup online ermöglichen.

Verwendung von Nslookup

Um die Verwendung von nslookup zu veranschaulichen, werden wir es verwenden, um:

-

Finde die IP-Adresse eines Hosts.

-

Finde den Domainnamen einer IP-Adresse.

-

Finde Mail-Server für eine Domain.

Dies sind wahrscheinlich die häufigsten Nutzungsszenarien.

-

Finden der IP-Adresse eines Hosts: Um die IP-Adresse eines Hosts zu finden, z.B.

sunnyvalley.io, geben Sie ein:nslookup sunnyvalley.io -

Um die Reverse-IP-Adresse für den Lern-Domainnamen zu suchen, können Sie den folgenden Befehl ausführen:

nslookup 172.217.17.238 -

Um Mail-Server für eine Domain zu finden, geben Sie den folgenden Befehl ein:

nslookup -querytype=mx domain name

5. Netstat

Die Anwendung, die als Netstat bekannt ist und für "Netzwerkstatistiken" steht, wird durch Eingabe von Befehlen in die Eingabeaufforderung ausgeführt. Es bietet den Benutzern grundlegende Statistiken über alle Netzwerkaktivitäten, informiert sie darüber, welche TCP- und UDP-Verbindungen auf welchen Ports und Adressen aktiv sind und welche Ports für Aufgaben verfügbar sind.

Um zu bestimmen, mit welchen Computern oder Netzwerken ein PC verbunden ist, bietet netstat Statistiken über alle aktiven Verbindungen. Die Verwendung der Eingabeaufforderung erleichtert die Nutzung des Netzwerkinstruments für Windows, Linux und macOS.

Einige der am häufigsten verwendeten netstat-Befehle können wie folgt aufgelistet werden;

-

Um eine Liste aller TCP- und UDP-Listening-Ports anzuzeigen:

netstat -a -

Um nur Verbindungen über TCP-Ports anzuzeigen

netstat -t -

Um nur Verbindungen zu UDP-Ports anzuzeigen

netstat -au -

Listen Sie alle Ports (TCP und UDP) auf, die auf eingehende Verbindungen warten

netstat -l -

Die Anzahl der Programme, die auf einem Port lauschen, wird häufig durch die Kombination von netstat und grep ermittelt. Führen Sie den typischen Befehl netstat -ap aus, bevor Sie ihn mit grep pipen, um einen Suchbegriff zu finden. Zum Beispiel verwenden wir das http:

netstat -ap | grep http -

Dienste nach PID anzeigen: Das Auflisten eines Dienstes nach PID ist ein äußerst hilfreicher Debugging-Tipp. Verwenden Sie den folgenden Befehl, um dies zu tun:

netstat -tp -

I/O nach Schnittstelle anzeigen: Ein weiterer hilfreicher Parameter zur Fehlersuche ist die -i-Option. Verwenden Sie Folgendes, um Sende-/Empfangsstatistiken nach Schnittstelle anzuzeigen:

netstat -i

6. ipconfig / ifconfig

Der Begriff "Internetprotokollkonfiguration" wird verwendet. Dieser Befehl wird verwendet, um alle aktuellen TCP/IP-Netzwerkkonfigurationseinstellungen des Computers anzuzeigen. Das Microsoft Windows-Betriebssystem ist der Ort, an dem der Befehl ipconfig am häufigsten verwendet wird. React OS und Apple Mac OS unterstützen es jedoch beide. ipconfig wird von einigen der neuesten Linux-Betriebssystemversionen unterstützt.

Es muss daran erinnert werden, dass der Befehl ipconfig die Konfigurationen aller derzeit verbundenen Netzwerkgeräte anzeigt, einschließlich ihrer aktivierten und deaktivierten Zustände.

Dies sind einige der beliebtesten ipconfig-Befehle:

-

ipconfig /all: Es liefert die vollständige Konfiguration des Systems. -

ipconfig /registerdns: Dieser Befehl aktualisiert alle DHCP Leases und registriert DNS-Namen neu. -

ipconfig /displaydns: Die Informationen, die im DNS-Resolver-Cache gespeichert sind, werden mit diesem Befehl angezeigt. Es enthält alle zuvor verwendeten DNS-Daten. -

ipconfig /showclassid: Alle Klassen-IDs, die für den Adapter zulässig sind, werden durch diesen Befehl angezeigt. -

ipconfig /setclassid: Dieser Befehl wird verwendet, um die DHCP-Klassen-ID zu ändern: Adapter [classid].

Die Schnittstellenkonfiguration wird als ifconfig bezeichnet. Dieser Befehl, der die gleiche Funktionalität wie ipconfig hat, wird verwendet, um alle aktuellen TCP/IP-Netzwerkeinstellungen des Computers anzuzeigen. Der Befehl ifconfig wird hauptsächlich in Betriebssystemen verwendet, die Unix ähneln. Nur die aktivierten Konfigurationen der Netzwerkgeräte, die derzeit mit dem System verbunden sind, werden durch den Befehl ifconfig angezeigt.

Die IP-Adresse, die Subnetzmaske und das Standardgateway für jedes Gerät sind alle sichtbar. Es sollte beachtet werden, dass ifconfig nur einem mit dem System verbundenen Netzwerkgerät eine statische IP-Adresse zuweisen kann. Der Befehl dhclient wird verwendet, um die dynamische IP-Adresse zuzuweisen.

Einige der häufigsten ifconfig-Befehle sind:

-

ifconfig [Schnittstellenname]: Dieser Befehl gibt Informationen über die Netzwerkkonfiguration der angegebenen Schnittstelle aus. -

ifconfig -a: Dieser Befehl liefert Netzwerk-Konfigurationsdetails für alle verbundenen Schnittstellen, unabhängig davon, ob sie aktiv sind oder nicht.

7. Pathping/MTR

Pathping bietet Informationen über Netzwerkverzögerung und -verlust an den Zwischenstationen zwischen einer Quelle und einem Ziel. Über einen bestimmten Zeitraum sendet dieser Befehl wiederholt Echo-Anforderungsnachrichten an jeden Router im Pfad zwischen einer Quelle und einem Ziel. Es berechnet dann die Ergebnisse basierend auf den Paketen, die jeder Router zurückliefert. Sie können mithilfe dieses Befehls, der die Menge an Paketverlust an jedem Router oder Link anzeigt, herausfinden, welche Router oder Subnetze möglicherweise Netzwerkprobleme haben. Dieser Befehl zeigt Hilfe an, wenn er ohne Parameter verwendet wird.

-

Öffnen Sie ein Windows-Eingabeaufforderungsfenster.

-

Geben Sie an der Eingabeaufforderung den Befehl pathping

<IP-Adresse>ein, wie unten gezeigt.pathping /n 172.16.43.114

Tracing route to 172.16.43.114 over a maximum of 30 hops

0 10.45.45.102

1 10.45.45.1

2 10.45.45.4

3 172.16.43.114

Computing statistics for 75 seconds...

Source to Here This Node/Link

Hop RTT Lost/Sent = Pct Lost/Sent = Pct Address

0 10.45.45.102

0/ 100 = 0% |

1 67ms 0/ 100 = 0% 0/ 100 = 0% 10.45.45.1

0/ 100 = 0% |

2 215ms 0/ 100 = 0% 0/ 100 = 0% 10.45.45.4

0/ 100 = 0% |

3 212ms 0/ 100 = 0% 0/ 100 = 0% 172.16.43.114

Trace complete.

Indem Sie die C-Taste auf Ihrer Tastatur drücken, während Sie die STRG-Taste gedrückt halten, können Sie PathPing jederzeit anhalten.

Die Funktionalität der häufig verwendeten Traceroute- und Ping-Tools wird in einer einzigen Anwendung namens MTR kombiniert, einem einfachen, plattformübergreifenden Netzwerkdiagnosetool für die Befehlszeile. Ähnlich wie traceroute gibt mtr Informationen über den Pfad aus, den Pakete vom Host, auf dem es ausgeführt wird, zu einem vom Benutzer angegebenen Zielhost folgen.

Das grundlegendste Beispiel für die Nutzung von mtr besteht darin, die IP-Adresse oder den Domainnamen der entfernten Maschine als Parameter zu übergeben, wie zum Beispiel 216.58.223.78 oder google.com. Ein in Echtzeit aktualisierter Traceroute-Bericht wird durch diesen Befehl angezeigt, bis Sie die Anwendung verlassen (indem Sie q oder Ctrl + C drücken).

My traceroute [v0.93]

172.16.43.114 2022-08-26T09:09:07+0000

Keys: Help Display mode Restart statistics Order of fields quit

Host Packets Pings

Loss% Snt Last Avg Best Wrst StDev

1. fw.corp.com 0.0% 42 0.4 0.5 0.3 6.0 0.9

2. 15.29.118.123 0.0% 42 1.2 1.5 0.9 6.5 1.2

3. (waiting for reply)

4. 70.142.149.153 0.0% 42 3.3 3.5 2.9 4.2 0.3

5. cr2.sffca.ip.att.net 0.0% 42 7.7 8.5 4.9 12.7 2.2

6. ggr3.sffca.ip.att.net 0.0% 41 5.9 5.3 4.4 6.5 0.5

7. 12.255.10.242 0.0% 41 7.2 7.6 7.1 8.9 0.4

8. 142.251.69.89 0.0% 41 9.8 10.0 8.7 11.1 0.5

9. 142.250.238.167 0.0% 41 8.4 8.3 7.4 9.6 0.5

10. sfo03s21-in-f14.1e100.net 0.0% 41 7.7 7.5 6.4 9.4 0.6

8. Route

Bevor gezeigt wird, wie der Befehl route unter Linux verwendet wird, ist es wichtig zu verstehen, was eine Routing-Tabelle ist.

Eine Routing-Tabelle ist eine Datei, die Informationen über den Netzwerkpfad zu jedem Knoten oder Gerät in einem Netzwerk sowie Anweisungen enthält, wie Daten oder Pakete übertragen werden sollen. Es ist eine Pfadverfolgungskarte, die von Routern und Gateways verwendet wird. Die als Hop-by-Hop-Routing bekannte Routing-Methode ist sehr beliebt. Jedes Paket enthält die Routing-Tabelle, die benötigt wird, um zum nächsten Hop zu gelangen, wonach das Paket die Routing-Tabelle erneut liest, um zum nächsten Hop zu gelangen.

Sie können sich mit Subnetzen und anderen Netzwerken über den Befehl route verbinden, und Sie können den Datenverkehr zwischen Netzwerken oder Geräten einschränken, indem Sie die Routing-Tabelle ändern.

Beim Arbeiten mit der IP/kernel-Routing-Tabelle verwenden Sie den Befehl route unter Linux. Es wird hauptsächlich verwendet, um statische Routen über eine Schnittstelle zu bestimmten Hosts oder Netzwerken zu konfigurieren. Die IP/kernel-Routing-Tabelle kann damit angezeigt oder aktualisiert werden.

Einige der am häufigsten verwendeten Routenbefehlsbeispiele sind unten aufgeführt:

-

Um eine Route zwischen zwei Computern in verschiedenen Netzwerken zu erstellen, damit sie kommunizieren können, geben Sie den folgenden Befehl ein:

route add 192.100.201.7 192.100.13.7 -

Erstellen Sie eine Route mit den folgenden Befehlen, um eine Nachricht an einen beliebigen Benutzer in einem bestimmten Netzwerk zu senden:

route add -net 192.100.201.0 192.100.13.7 -

Um ein Standardgateway zu erstellen, führen Sie den folgenden Befehl aus:

route add 0 192.100.13.7

Wenn der Zielparameter auf 0 oder den Standardwert gesetzt ist, durchlaufen alle Pakete, die an Standorte gesendet werden, die noch nicht deklariert sind und sich nicht in einem Netzwerk befinden, mit dem sie direkt verbunden sind, das Standardgateway. Das als Standard ausgewählte Gateway hat in unserem Beispiel die Adresse 192.100.13.7.

-

Um die Host-Gateway-Tabelle zu löschen, geben Sie den nächsten Befehl ein:

route -f -

Um eine Route mit Gewicht und Richtliniendetails hinzuzufügen, können Sie den folgenden Befehl ausführen:

route add 192.158.2.2 192.158.2.5 -weight 5 -policy 4

Welches ist das beste Netzwerk-Fehlerbehebungstool für Geschäfts- oder Unternehmensnetzwerke?

Das beste Tool zur Fehlersuche bei der Netzwerkleistung ist eines, das alle entscheidenden Funktionen bietet, die benötigt werden, um Ihr Netzwerk so schnell und einfach wie möglich zu debuggen.

Hier sind einige Einschränkungen, die Sie berücksichtigen sollten, wenn Sie glauben, dass Sie mit einem einfachen Netzwerk-Fehlerbehebungstool oder anderen kostenlosen Lösungen auf dem Markt auskommen können:

-

Obwohl nützlich, erfordern diese grundlegenden Techniken zur Fehlersuche im Netzwerk typischerweise manuelle Arbeit, um die Ergebnisse zu sortieren und die zugrunde liegende Ursache eines Netzwerkproblems zu identifizieren.

-

Darüber hinaus ist es nicht proaktiv, da es vor einem Ausfall keine Warnungen gibt, sodass Sie ein Problem erst lösen können, nachdem es Ihr Netzwerk negativ beeinträchtigt hat, was potenziell negative Auswirkungen auf Ihr Unternehmen haben kann.

-

Darüber hinaus dauert die Fehlersuche lange, und eine schnelle Reparatur ist nach einem Netzwerkfehler erforderlich, um die SLAs einzuhalten.

Was sind Netzwerk-Fehlerbehebungstools?

Die Identifizierung eines Netzwerkproblems, die Entwicklung und Prüfung einer Hypothese über die wahrscheinliche Ursache, die Entwicklung eines Aktionsplans und die Umsetzung einer praktikablen Lösung bilden den Prozess der Fehlersuche bei der Netzwerkleistung. Netzwerkanalyse- und Fehlersuche-Tools gehören zu den verschiedenen Technologien, die in diesem Wiederherstellungsverfahren verwendet werden.

Netzwerk-Fehlerbehebungstools sind unabhängige oder integrierte Lösungen, die Netzwerkadministratoren dabei helfen, die zugrunde liegende Ursache eines Netzwerkproblems zu finden, damit es behoben werden kann.

Wie man Netzwerk-Fehlerbehebungstools verwendet?

Effektive Netzwerkfehlerbehebung erfordert eine Reihe von Maßnahmen. Zu Beginn benötigen Sie eine Methode, um Ihre Netzwerkpfade zu visualisieren, da Sie eine Möglichkeit benötigen, Ihr Netzwerk zu verstehen und zu überwachen. Ein regelmäßig aktualisiertes Netzwerküberwachungssystem sollte verwendet werden, um die aktuellen Geräte, Programme und spezifischen Benutzer innerhalb Ihres Netzwerks zu finden. Mit Netzwerküberwachungssoftware können Sie lokale Knoten und Geräte identifizieren, die in einer öffentlichen Cloud oder in einer hybriden Cloud Umgebung funktionieren.

Ihre Netzwerk-Fehlerbehebungssoftware sollte auch eine prägnante Pfadanalyse mit Konnektivitätsüberwachung bieten, um einen aktuellen Überblick über Ihre Netzwerkinfrastruktur zu erhalten, damit Sie Ihr Netzwerk und seine Pfade vollständig verstehen können. Die Überwachung der Netzwerkverbindung könnte der erste Schritt sein, um eine Verzögerung des Netzwerkverkehrs zu identifizieren.

Die Analyse Ihrer Netzwerkverkehrsmuster ist der nächste Schritt bei der Netzwerkfehlerbehebung. Sie können die von bestimmten Benutzern verwendete Bandbreite sehen, indem Sie Daten verwenden, die mit einem Netzwerk-Fehlerbehebungstool gesammelt wurden. Netzwerk-Fehlerbehebungstools können Sie auf Probleme hinweisen, wann immer die QoS (Quality of Service) in Ihrem Netzwerk abnimmt.

Was sind die Vorteile von Netzwerk-Fehlerbehebungstools?

Netzwerkadministratoren können die Abläufe verbessern, tiefere Einblicke in Daten gewinnen und eine bessere Sicht auf Sicherheits- und Compliance-Probleme erhalten, mithilfe von Netzwerk-Fehlerbehebungs- und Diagnosetools. Einige der wichtigsten Vorteile, die Unternehmen feststellen, wenn sie Geld in ein Diagnosetoolkit für ihr Netzwerk investieren, sind wie folgt:

-

Proaktive Verwaltung der Netzwerkleistung: In der Mehrheit der herkömmlichen Netzwerke beginnen Problemlösung und Fehlersuche, sobald ein bedeutender Fehler von einem Netzwerk- oder Sicherheitsexperten identifiziert wird. Netzwerkfehler werden frühzeitig erkannt und informieren diese Fachleute automatisch über das sich entwickelnde Problem mit Fehlerbehebungs- und Diagnoselösungen. Das Team verfügt über das Wissen, um alle Probleme mit Konnektivität, Latenz oder Sicherheit zu beheben, bevor sie bestimmte Teile des Netzwerks lahmlegen, dank der frühzeitigen Erkennung von Netzwerkproblemen.

-

Bewusstsein für Benutzersicherheit: Das exponentielle Wachstum der Endpunkte, insbesondere in größeren Unternehmensnetzwerken, macht es schwierig, den Standort des ungewöhnlichen Datenverkehrs, der in das Netzwerk eindringt, genau zu bestimmen. Um die Einblicke auf Endpunkt-, Geräte- und Benutzerebene für Sicherheitsbedürfnisse zu erhöhen, werden Diagnose- und Troubleshooting-Tools verwendet, um Netzwerkmanager über das Was und Wo von ungewöhnlichem Netzwerkverhalten und unbefugten Benutzern zu informieren.

-

Sichtbarkeit des administrativen Netzwerks: Neben der Sicherheit hat die administrative Netzwerksichtbarkeit weitere Vorteile. Netzwerkspezialisten finden Engpässe und Ineffizienzen, die sich nachteilig auf die Benutzererfahrung auswirken, indem sie beobachten, wie Benutzer und Geräte mit dem Netzwerk interagieren. Einige Diagnosetools bieten sogar die Datenvisualisierungen und Berichte, die erforderlich sind, um zu verstehen, welche Netzwerkkomponenten reduziert und welche erweitert werden müssen, um neue Geschäftsanforderungen zu erfüllen.

-

Zeitersparnis und neue Effizienz im Netzwerkmanagement: Netzwerkdiagnosetools helfen Netzwerkteams dabei, innovative Ansätze zur Beschleunigung der Netzwerkverwaltung fast unmittelbar nach ihrer Einführung zu entdecken. Einzelne Netzwerkkomponenten stehen im Mittelpunkt von Fehlerbehebungs- und Diagnosetools, die die Netzwerkmanagementdaten optimieren und es Experten erleichtern, Probleme in einem bestimmten Bereich zu identifizieren und zu beheben. Diagnosetools automatisieren auch die zeitaufwändigsten Aufgaben der Netzwerkfehlerbehebung für Netzwerkspezialisten, die diese Arbeit zuvor manuell durchführen mussten. Sie tun dies mit ihren detaillierten Berichten und Visualisierungen, maschinell lerngetriebenen Lösungen und automatisierten Prozessen. Fachleute im Bereich Netzwerk und Sicherheit können sich nun auf wertvollere Anforderungen für das Netzwerk und das Geschäft konzentrieren, da ihre Zeit von früheren Fehlersuche-Aktivitäten befreit wurde.

Was ist die Bedeutung von Netzwerk-Fehlerbehebungstools?

IT-Manager müssen verstehen, welche Netzwerkkomponenten repariert werden müssen, und über alle Aspekte des Netzwerkbetriebs auf dem Laufenden bleiben, um Ausfallzeiten zu reduzieren. Die Dienstgüte (QoS), die Benutzer vom Netzwerk erhalten, kann durch effektive Netzwerkleistungsfehlerbehebung verbessert werden.

Wenn Sie eine zuverlässige Überwachungslösung implementiert haben, können Sie leicht feststellen, ob das Netzwerk oder das Programm die Ursache für die langsame Anwendungsleistung ist. Paketverfolgung und Latenzmetriken ermöglichen es Ihnen, den Bereich des Netzwerks zu identifizieren, der eine Verlangsamung aufweist.

Zusätzlich zur Überwachung anderer wichtiger Netzwerkleistungsparameter wie Paketdaten und Kapazität wird ein umfassendes Fehlersucheverfahren auch das Netzwerk-Konfigurationsmanagement berücksichtigen. Dies kann Ihnen helfen, Ausfallzeiten zu verringern, die Netzwerkoperationen zu verbessern und die QoS der Benutzer zu steigern.