Verständnis der Hardware-Firewall

Das Internet ist ein großes Netzwerk, das viele Informationen enthält, doch diese Informationen können katastrophale Folgen haben. Diese gefährlichen Komponenten können Viren oder Trojaner sein, die wichtige Daten löschen, Daten verändern oder einfach die Maschine beschädigen können. Um dies zu vermeiden, müssen Sie eine Art Schutz einrichten, um diese potenziell gefährlichen Materialien von Ihrem Computer fernzuhalten. Eine Firewall ist der Name für diese Art von Barriere.

Eine Firewall ist ein System oder eine Gruppe von Systemen, die die Zugriffskontrollrichtlinie eines Netzwerks umsetzen. Die Einzelheiten, wie dies durchgeführt wird, variieren, aber die Firewall kann als ein Paar von Mechanismen betrachtet werden: einer, der den Verkehr blockiert, und der andere, der ihn erlaubt. Die Tatsache, dass eine Firewall eine Zugriffskontrollrichtlinie implementiert, ist vielleicht das Wichtigste, was man sich darüber merken sollte. Es gibt drei Arten von Firewalls basierend auf den Bereitstellungsmodi: Hardware, Software und Cloud.

Eine Hardware-Firewall, wie ein Breitband-Router, ist ein eigenständiges Produkt. TCP/IP-Router haben häufig eine Hardware-Firewall. Es ermöglicht Computern, Daten zu teilen und auf das Internet zuzugreifen, wenn sie verbunden sind. Der Paketfiltermechanismus wird von der Hardware-Firewall (Router) verwendet, um Daten zu transportieren. Es findet die Ziel- und Quelladressen, indem es die Header der Pakete vergleicht. Die Adressen werden dann mit den Regeln verglichen, und Pakete werden basierend auf den Regeln entweder übertragen oder verworfen.

In diesem Artikel werden wir untersuchen, wie Hardware-Firewalls funktionieren, wie Sie Ihre eigene Hardware-Firewall erstellen können; Arten, Vorteile und Preise von Hardware-Firewalls, Dinge, die Sie bei der Auswahl von Hardware-Firewalls berücksichtigen sollten, Vergleich von Hardware- und Software-Firewalls.

Was ist eine Hardware-Firewall?

Eine Hardware-Firewall ist ein eigenständiges physisches Gerät, ähnlich einem Breitband-Router, das verwendet wird, um eine Netzwerkgrenze durchzusetzen und den Netzwerkverkehr zu filtern.

Das Kabel wird zunächst in die Hardware-Firewall eingeführt, im Gegensatz zum herkömmlichen Verfahren, bei dem ein Benutzer ein Netzwerkkabel direkt an einen Computer oder Server anschließt. Indem alle Netzwerkverbindungen, die diese Grenze überschreiten, durch diese physische Firewall geleitet werden, ist sie in der Lage, Zugriffskontrollen und andere Sicherheitsrichtlinien durchzusetzen sowie sowohl eingehenden als auch ausgehenden Netzwerkverkehr zu überprüfen. Hardware-Firewalls unterstützen sogar Wi-Fi zusätzlich zur URL-Filterung und einem Intrusion Prevention System (IPS), neben anderen Netzwerk- und Sicherheitsfunktionen.

Wie funktioniert eine Hardware-Firewall?

Eine traditionelle Firewall hat Kontrollen zum Schutz von Daten vor Außenstehenden, jedoch sind die Daten oder Informationen im lokalen Netzwerk möglicherweise nicht sicher. Eine Hardware-Firewall ist ein Sicherheitsansatz, der zwischen vertrauenswürdigen und nicht vertrauenswürdigen Netzwerken unterscheidet. Eine Hardware-Firewall schließt alle Verbindungen zwischen zwei Netzwerken ein, erlaubt allen Datenverkehr, bis er bestimmte Kriterien erfüllt, oder verweigert allen Datenverkehr, es sei denn, er erfüllt bestimmte Kriterien basierend auf im Voraus getroffenen Sicherheitsrichtlinienentscheidungen des Sicherheitsadministrators. Traditionelle Firewalls, auch bekannt als Perimeter-Firewalls, sind Sicherheitswächter, die an der Grenze des Netzwerks positioniert sind. Die Hardware-Firewall legt eine zentrale Richtlinie fest, welche Firewalls das Netzwerk betreten und verlassen dürfen. Die aggressiven Kriterien, die verwendet werden, um zu bestimmen, ob der Datenverkehr zugelassen oder verboten wird, variieren von einer Firewall zur nächsten.

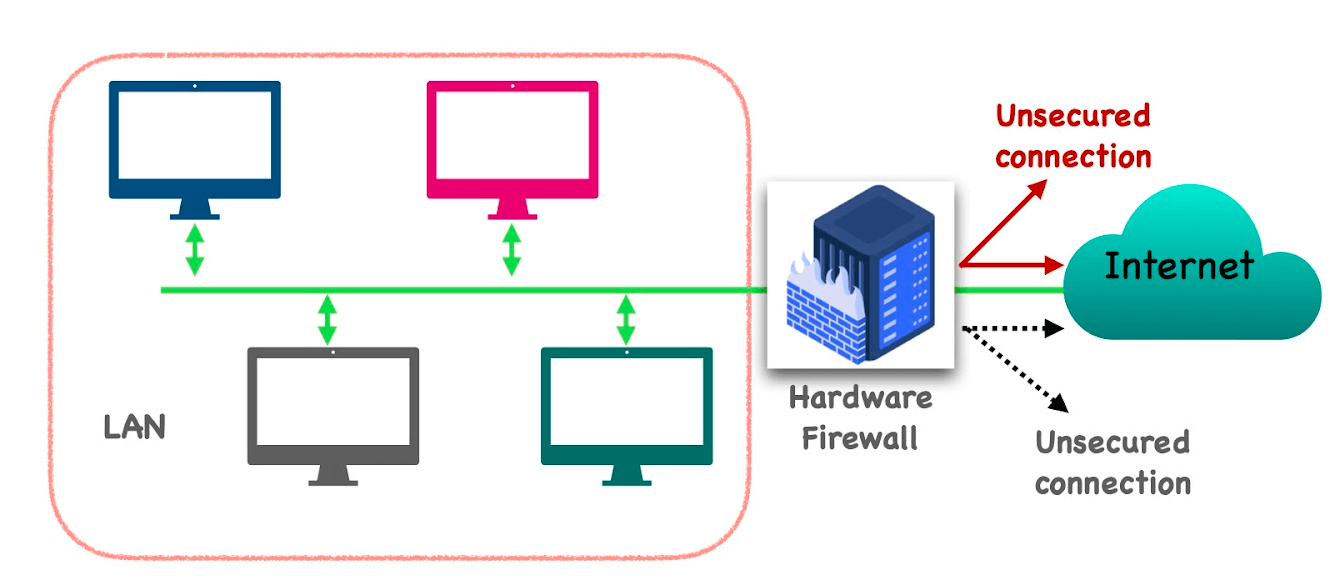

Abbildung 1. Wie Hardware-Firewalls funktionieren

Wenn der Datenverkehr die Hardware-Firewall passiert, wird er anhand einer Reihe von Regeln bewertet, die auf der Art des Verkehrs, den Quell- oder Ziel-IP-Adressen oder den Portnummern basieren. Die Hardware-Firewall kann auch komplexe Regelbasen enthalten, die Anwendungsdaten untersuchen und analysieren, um zu bestimmen, ob der Datenverkehr durchgelassen werden soll oder nicht. Dieser Punkt muss immer von allen Daten durchquert werden, die in das Netzwerk ein- oder aus ihm heraus gelangen. Die Hauptabstufung einer Firewall ist diese Anforderung. Eine Firewall überprüft im Wesentlichen den gesamten Verkehr zwischen den beiden Netzwerken und stellt sicher, dass er allen vordefinierten Prototypen und Protokollen entspricht. Eine Hardware-Firewall wird nur zwischen diesen Netzwerken gesendet, wenn sie dem vorgegebenen Prototyp entsprechen; andernfalls wird sie gestoppt, wenn dies nicht der Fall ist. Eine Firewall hilft nicht nur, die Zulassung unerwünschter oder bösartiger Hosts oder Benutzer zu verhindern, sondern schützt auch vor den folgenden Bedrohungen:

-

Der eingehende und ausgehende Verkehr wird beide durch eine Firewall gefiltert.

-

Es hat auch die Fähigkeit, den öffentlichen Zugang zu persönlichen Datenquellen wie Host-Anwendungen zu steuern.

-

Adressfilterung ermöglicht es Firewalls, Pakete basierend auf ihren Quell- und Zieladressen sowie Portnummern zu filtern.

-

Protokollfilterung ist eine Funktion von Firewalls, die es ihnen ermöglicht, spezifische Arten von Netzwerkverkehr zu filtern. Das Filtern von Datenverkehr nach Paketattribut oder Zustand ist auch mit Firewalls möglich.

-

Es kann verwendet werden, um alle Versuche, Zugang zum privaten Netzwerk zu erhalten, zu verfolgen und einen Alarm auszulösen, wenn ein feindlicher oder unbefugter Zugang festgestellt wird.

Wie baut man eine Hardware-Firewall?

Hardware-Firewalls sind dafür gedacht, von IT-Spezialisten konfiguriert zu werden. Daher ist in Wohnnetzwerken keine Installation einer Hardware-Firewall erforderlich. Die einfache Firewall auf Ihrem Router ist für Wohnnetzwerke ausreichend.

Eine Hardware-Firewall hat keine Möglichkeit zu wissen, ob sie sich in einem Heimnetzwerk oder in einem Unternehmensnetzwerk befindet. Unabhängig davon kann es auf die gleiche Weise installiert werden. Eine Hardware-Firewall wird oft als einzelne Einheit mit vorinstallierter Software verkauft. Es ist im Grunde genommen mit dem Modem oder Router Ihres Internetanbieters verbunden, und dann wird Ihr LAN mit dem Ausgangsport der Firewall verbunden. Hardware-Firewalls sind in der Lage, jeden Host in einem lokalen Netzwerk mit wenig oder keiner Konfiguration zu schützen. Durch die Trennung von Hardware-Firewalls und Routern in einem Netzwerk können wir unserem Netzwerk Defense in Depth bieten.

Obwohl die Art und Weise, wie Firewall-Regeln eingerichtet werden, von Fall zu Fall variiert, gibt es einige allgemeine Praktiken, die beim Bau Ihrer eigenen Firewall zu beachten sind:

-

Definieren Sie Ihr Netzwerk und was Sie wirklich schützen möchten, wie z.B. wo die Firewall installiert ist und welchen Verkehr/Verhalten Sie regulieren möchten.

-

Verwenden Sie niemals eine Erlauben-alles-Regel und beginnen Sie immer mit einer impliziten Verweigerung-Regel. Ein sicheres Netzwerk sollte kein offenes Netzwerk sein, und nur notwendiger Datenverkehr sollte erlaubt sein.

-

Definieren Sie, welche Objekte/Strategien, wie Quell-IP, Ziel-IP, Richtung und Zeitplan, durch die Firewall fließen dürfen.

-

Für jedes Element definierst, erstellst und erlaubst du Regeln. Außerdem sollte jedes Element, oder zumindest jede Objektklasse, ihre eigene Richtlinie haben. Zum Beispiel, kombinieren Sie in derselben Richtlinie keine benutzergesteuerte Kontrollregel mit einer serverseitigen Kontrollregel.

Welche Arten von Hardware-Firewalls gibt es?

Firewalls fallen in eine der folgenden Kategorien:

- Paketfilterung: Die Fähigkeit, Pakete gemäß definierten Filterregeln zu klassifizieren, ist für die Paketfilterung erforderlich. Die Firewall trifft für jedes empfangene Paket eine Entscheidung basierend auf dem Pakettyp (UDP, TCP usw.), den Quell- und Ziel-IP-Adressen sowie den Quell- und Zielports. Die Firewall bietet grundlegende Netzwerkzugangskontrolle, indem sie Pakete erlaubt oder ablehnt. Eine zustandslose Firewall ist ein anderer Name für eine Paketfilter-Firewall, was auf die Unfähigkeit der Firewall hinweist, den Status der Sender-Empfänger-Verbindung zu verwalten, da Pakete als einzelne Einheiten ohne Berücksichtigung der zugehörigen Pakete behandelt werden. Hardware-Paketfilter werden eher effizient implementiert.

- Zustandsbehaftete Firewall: Eine zustandsbehaftete Firewall umfasst alle Funktionen einer Paketfilter-Firewall sowie die Fähigkeit, Prozess- und Verbindungsereignisse zu verfolgen und zu speichern. Hier identifiziert der Router den Ursprung des Pakets und überträgt oder blockiert es basierend auf der Anfrage der Maschine hinter dem Router. Indem verwandte Pakete basierend auf Quell- und Ziel-IP-Adressen, Quell- und Ziel-Ports und dem verwendeten Protokoll zugeordnet werden, kann die Firewall feststellen, ob sie zu derselben Verbindung gehören.

- Zirkuit-Level-Firewall: Eine Schicht-2-Firewall, wie eine zustandsbehaftete Firewall, überwacht den Zustand einer Sitzung. Die Firewall hingegen fügt die Fähigkeit hinzu, direkte Verbindungen zwischen Hosts auf der anderen Seite der Firewall zu blockieren. Die Firewall fungiert als Vermittler zwischen zwei Hosts und simuliert eine direkte Verbindung zwischen ihnen. Dies wird durch Port- und Adressübersetzung erreicht, die allgemein als Port Address Translation (PAT) und Network Address Translation (NAT) bekannt sind. Wenn eine gültige (abhängig von den Regeln der Firewall) Verbindungsanfrage initiiert wird, können Firewalls mit NAT und PAT Quelladressen vor der Öffentlichkeit verbergen und die versteckten Adressen in öffentliche umwandeln.

- Anwendungsfirewall: Eine Proxy-Firewall ist ein anderer Name für eine Anwendungsfirewall. Im Gegensatz zu zustandsbehafteten Firewalls, die die Netzwerkpakete basierend auf dem verwendeten Port überwachen können, inspizieren Anwendungsfirewalls den Datenverkehr und können die Anwendung validieren, aus der sie bestehen. Dies ermöglicht es der Firewall, bösartigen Verkehr zu erkennen, der sich als andere Protokolle oder Ports tarnt.

Was sind die Vorteile einer Hardware-Firewall?

Da die Internetsicherheit ein so wichtiger Faktor bei der Einrichtung eines Netzwerks ist, sollte die Wirksamkeit einer Firewall sorgfältig berücksichtigt werden. Firewalls machen das Leben sicherer, nicht einfacher. Hardware-Firewalls bieten dies auf benutzerfreundliche Weise, erfordern keine oder nur minimale Konfiguration und schützen so das Netzwerk vor ungewolltem Zugriff.

Wenn Daten zwischen verbundenen Computern gesendet werden, gibt es einen kleinen Fehler im Router: Er überprüft nicht den Inhalt der Daten. Es schließt die Übertragung ab, nachdem es davon ausgeht, dass die übertragenen Daten sicher sind. Infolgedessen wird, wenn einer der verbundenen Computer bereits einen Virus oder Trojaner hat, der Virus oder Trojaner auf die anderen verbundenen Maschinen übertragen. Ein wesentlicher Vorteil einer Hardware-Firewall besteht darin, dass sie alle verbundenen Computer vor gefährlichen Internetinhalten schützt. Es ist effizient und einfach zu bedienen. Um einen Router zu verwenden, verbinden Sie einfach Ihren Computer oder Ihre Computer mit dem Router über die entsprechenden Kabel, und die Firewall ist einsatzbereit, ohne oder mit nur wenigen Einstellungen.

-

Konsistente Sicherheit: Individuelle Software-Firewalls, die auf verschiedenen PCs installiert sind, können auf verschiedene Weise konfiguriert werden. Software-Firewalls können deaktiviert oder auf verschiedenen Schutzstufen eingestellt werden, es sei denn, eine Organisation kann eine konsistente Sicherheitskonfiguration entwerfen und aufrechterhalten. Eine Hardware-Firewall hingegen stellt sicher, dass alle Geräte, die sie schützt, konsistent geschützt sind.

-

Standalone-Schutz: Im gesicherten Netzwerk ist höchstwahrscheinlich eine Software-Firewall installiert. Das bedeutet, dass Ressourcen verbraucht werden, die für etwas anderes genutzt werden könnten. Da eine Hardware-Firewall auf ihrer eigenen Hardware läuft, haben Erhöhungen der Verkehrsdichte oder Sicherheitsanforderungen keinen Einfluss auf die Leistung der geschützten Maschinen.

-

Vereinfachte Verwaltung: Um einen robusten Schutz gegen potenzielle Bedrohungen zu gewährleisten, muss eine Software-Firewall auf jedem Computer ordnungsgemäß installiert, verwaltet und aktualisiert werden. Im Gegensatz dazu ist eine Hardware-Firewall ein einzelnes Gerät, das das gesamte Netzwerk sichert. Alle notwendigen Upgrades oder Konfigurationsänderungen können nur einmal vorgenommen werden, und sie werden sofort auf alle durch die Firewall geschützten Maschinen angewendet.

-

Verbesserte Sicherheit: Anstatt sich auf die Einrichtungen des Computers zu verlassen, auf dem sie installiert ist, läuft eine Hardware-Firewall auf ihrer spezialisierten Hardware. Dies kann helfen, es vor Cyberangriffen zu schützen, die auf das zugrunde liegende Betriebssystem oder die Software abzielen, die daneben läuft.

-

Zentralisierte Sichtbarkeit: Das Betreiben separater Software-Firewalls auf jeder Maschine in einem großen (d.h. Unternehmens-)Netzwerk impliziert, dass das Sicherheitsteam entweder kein vollständiges Netzwerkbewusstsein hat oder mehr Aufwand betreiben muss, um Daten von allen Geräten zu kombinieren und zu verarbeiten. Alle Überwachungs- und Protokollierungsfunktionen sind in einem einzigen Gerät mit einer Hardware-Firewall zentralisiert.

Wie wählt man eine Hardware-Firewall aus?

Wenn es um Firewalls geht, ist es unmöglich zu sagen, welche Technik besser ist, da es so viele Aspekte gibt, die bestimmen, welche Firewall für einen bestimmten Fall ideal ist. Kosten, Unternehmenspolitik, aktuelle Netzwerktechnologie, Personal und innerorganisatorische Politik können alle wichtiger sein als technische Faktoren.

Firewalls sind in der heutigen Netzwerkumgebung unerlässlich, da sie Sicherheitsfunktionen an der Grenze zwischen Zonen mit eingeschränktem und unkontrolliertem Zugang bieten. Die Implementierung einer Firewall-Lösung umfasst mehrere Prozesse, und Fehler können die Wahrscheinlichkeit erhöhen, dass ein Angreifer Schwachstellen ausnutzt. Geld kann verloren gehen, Daten können geleakt werden und geistiges Eigentum kann durch eine solche Ausnutzung geschädigt werden. Sicherheitsstandards für Firewalls in Unternehmensnetzwerken müssen überprüft werden, um Sicherheitsbedrohungen zu verringern. Um zu verstehen, welche Netzwerkbedürfnisse notwendig sind und welche Firewall-Funktionen von verschiedenen Herstellern bereitgestellt werden können, ist eine Untersuchung konventioneller Firewall-Lösungen erforderlich. Die Ergebnisse zeigen Wege auf, die Nutzung von Firewalls zu verbessern und Probleme zwischen den Anforderungen der Kunden und den Firewall-Lösungen aufzudecken.

Die Berücksichtigung der folgenden Forschungsziele wird helfen, das Problem zu lösen:

-

Welche Arten von Sicherheitslösungen können Firewall-Funktionen bieten?

-

Was sind die Unterschiede zwischen Firewalls verschiedener Hersteller?

-

In einer Geschäftsnnetzwerkumgebung, welche Anforderungen gibt es an Firewalls?

-

Wie werden die betrachteten Firewalls in der Lage sein, die abgeleiteten Anforderungen zu erfüllen?

Die Bewertung erfolgt durch den Abgleich anerkannter Firewall-Metriken mit den resultierenden Netzwerkanforderungen. Durch die Erkennung der Lücken zwischen Firewall-Lösungen und Netzwerkanforderungen wird eine Methode zur Optimierung der Firewall-Nutzung entwickelt.

Welche Funktionen von Hardware-Firewalls sind zu beachten?

Egal, welche Art von Firewalls Sie wählen, erkennen Sie, dass eine schlecht gestaltete Firewall schlimmer sein könnte als gar keine, da sie ein gefährlich falsches Sicherheitsgefühl vermittelt und kaum bis gar keinen Schutz bietet. Kosten, Unternehmenspolitik, aktuelle Netzwerktechnologie, Personal und interner Politik können alle wichtiger sein als technische Faktoren.

Folgendes sind einige Punkte, über die man nachdenken sollte:

-

Was sind die technischen Ziele der Firewall?

-

Kann eine Firewall mit weniger Funktionen und Fähigkeiten besser abschneiden als eine mit mehr Spezifikationen, die nicht immer benötigt werden?

-

Welche Rolle spielt die Firewall in der Gesamtarchitektur des Unternehmens?

-

Welche Arten von Verkehrskontrollen sind erforderlich?

Einige Anwendungen erfordern möglicherweise, dass der gesamte Paketinhalt überwacht wird, während andere lediglich Pakete nach Knotenadressen und Ports sortieren können. Überlegen Sie, ob die Firewall dazu gedacht ist, eine Webanwendung oder einen eingeschränkten Dienst, der über das Internet zugänglich ist, zu schützen.

Da der Kauf einer Hardware-Firewall eine so große Ausgabe darstellt, ist es notwendig, verschiedene Faktoren zu berücksichtigen, bevor Sie Ihre Entscheidung treffen. Hardware-Firewall-Funktionen wie proaktive Bedrohungsverfolgung, URL-Filterung, Sandboxing und Bedrohungsintelligenz könnten Datenverletzungen verhindern und die Netzwerksicherheit verbessern.

Effiziente Netzwerktransparenz für gefährliche Aktivitäten über Benutzer, Hosts, Netzwerke und Geräte hinweg sowie die Fähigkeit, Diagnosen zurückzuverfolgen und Interaktionen von virtuellen Maschinen und Dateiübertragungen zu überwachen. Flexible Verwaltungs- und Konfigurationsoptionen, innerhalb oder außerhalb der Cloud, mit Abonnements für noch fortschrittlichere Funktionen und einer breiten Palette von Flussgeschwindigkeiten sind häufig verfügbar.

Die kürzeste Erkennungszeit, in Stunden, Minuten oder sogar Sekunden, entlastet die IT von der täglichen Überwachung von Netzwerkbedrohungen. Automatisierungs- und Kollaborationstools, die es der Hardware-Firewall ermöglichen, wesentliche Daten, Systemprotokolle, Regeln und andere relevante Daten mit E-Mail-, Endpoint- und Netzwerksicherheitslösungen zu teilen.

Was sind die besten Hardware-Firewalls?

Wenn es um Firewalls geht, ist es unmöglich zu sagen, welche Marke besser ist, da es so viele Aspekte gibt, die bestimmen, welche Firewall für einen bestimmten Fall ideal ist. Die Wahl der Firewall ist ausschließlich eine Frage der persönlichen Vorliebe, sollte aber mit Bedacht getroffen werden.

Um sicherzustellen, dass Sie sicher im Internet surfen, sollten bei der Auswahl der Firewalls heute deren Schutzstufen, Reichweite, Sicherheitsinfrastruktur, Kontrolle und Gerätemonitoring überprüft werden. Sie sollten auch den Preis, den Grad der Kontrolle, den Sie hatten, und das Benutzerfeedback betrachten, um sicherzustellen, dass die Firewalls die besten auf dem Markt waren.

Beim Kauf einer Hardware-Firewall für ein kleines Unternehmensnetzwerk sollten Sie nicht nur die Anforderungen Ihres Teams, sondern auch die mit dem Kauf einer Geschäftslösung verbundenen Kosten im Auge behalten, während Sie Ihr Budget berücksichtigen.

Hier sind einige Hardware-Firewalls, die Sie für Ihr kleines Unternehmensnetzwerk in Betracht ziehen könnten:

-

OPNsense

-

FortiGate 30E

-

Cisco Meraki MX64W

-

WatchGuard Firebox T15

-

SonicWall NSA-Serie

Verbraucher können Hardware-Firewalls für ihre Häuser kaufen, die ihnen ein Mindestmaß an Sicherheit bieten. Dies ermöglicht es dem typischen Benutzer auch, ein besseres Verständnis für die verwendeten Geräte zu entwickeln und ein Firewall-Gerät zu nutzen, ohne für die Installation bezahlen zu müssen.

Die folgenden sind einige der besten Hardware-Firewalls für Ihr Heimnetzwerk:

-

OPNsense

-

pFSense SG-2100

-

WatchGuard Firebox Modell T15

-

Bitdefender BOX

-

Mikrotik hEX RB750Gr3

-

Zyxel Next Generation VPN-Firewall

-

CUJO AI Smart Internet Security Firewall

Ist eine Hardware-Firewall teuer?

Ja. Hardware-Firewalls haben höhere Anfangskosten als Software-Firewalls, da Hardware-Firewalls eine Hardware-Installation erfordern. Während eine Software-Firewall weniger teuer zu installieren ist, könnten Sie feststellen, dass Sie über die Zeit hinweg mehr für den neuen Abonnementpreis bezahlen, als Sie für eine Hardware-Firewall ausgegeben hätten.

Die Installation von Firewalls gibt es in verschiedenen Formen und Größen, von kostengünstigen Netzwerkroutern bis hin zu dedizierten Systemen für mehrere Computer im Wert von mehreren Tausend Dollar. Firewall-Hardware kann in Bezug auf die von den Anbietern angebotenen Artikel nach Preisklasse, Modell, verfügbarem Port und Datenübertragungsrate charakterisiert werden.

Was ist der Unterschied zwischen einer Hardware-Firewall und einer Software-Firewall?

Es ist entscheidend, über das Wissen der kleinen Unterschiede zwischen Hardware- und Software-Firewalls zu verfügen, um eine informierte Entscheidung darüber zu treffen, welche Ihren Bedürfnissen effektiver entspricht.

Eine Hardware-Firewall ist ein physisches Gerät, das als Filter zwischen dem Computer und dem Internet dient. Es ist eine offensichtliche Wahl aufgrund der einfachen Einrichtung und der Vielzahl an Schutzoptionen für verschiedene Anzahl von Computern. Eine Hardware-Firewall ist eine einfache und sichere Methode, einen Computer oder ein Netzwerk vor dem Internet zu schützen. Der Hauptvorteil einer Hardware-Firewall besteht darin, dass sie alle verbundenen Computer vor gefährlichen Internetinhalten schützt. Es ist effizient und einfach zu bedienen. Um einen Router zu verwenden, verbinden Sie einfach Ihren Computer oder Ihre Computer mit dem Router über die entsprechenden Kabel, und die Firewall ist einsatzbereit, ohne oder mit nur sehr wenigen Einstellungen.

Eine Software-Firewall hingegen ist eine von einer Anwendung geschaffene (Software-)Barriere. Die Software wird auf dem Computer installiert und verhindert, dass die Maschine unwichtige oder gefährliche Daten aus dem Internet empfängt. Software-Firewalls sind Apps, die auf einem Computer laufen und auf Programmen basieren. Sie funktionieren, indem sie alle offenen Ports auf einem Computer scannen und alle über diese Ports empfangenen Daten überprüfen. Eine Software-Firewall kann einen Computer schützen und gleichzeitig den Benutzer auf alle Versuche aufmerksam machen, von außen auf den Computer zuzugreifen. Die Software-Firewall ermöglicht es versierten Benutzern, eine große Kontrolle über die Informationen zu haben, die durch ihren Computer reisen, und kann eine sehr effiziente Technik sein, um ihre Maschine vor externen Bedrohungen zu sichern.

Die Software-Firewall kann sehr effektiv sein, wenn sie richtig gestaltet ist, aber sie kann auch komplex zu konfigurieren sein. Software-Firewalls müssen unabhängig auf jedem Arbeitsplatz in einem lokalen Netzwerk installiert und konfiguriert werden. Die Wartung einer Software-Firewall in einem Netzwerk kann kompliziert und zeitaufwendig sein, abhängig von der Größe des Netzwerks und dem erforderlichen Einrichtungsaufwand. Eine Hardware-Firewall ist das Größte und Grundlegendste, was man tun kann, um einen Computer zu sichern.

Was ist ein Nachteil einer Hardware-Firewall im Vergleich zu einer Software-Firewall?

Dies wird stark von den spezifischen Bedürfnissen jedes Unternehmens abhängen. Hardware-Firewalls sind sicherer, schützen mehr Computer und Endgeräte und laufen mit eigener Stromversorgung, sodass sie die Computer nicht verlangsamen. Die anfängliche finanzielle Investition in eine Hardware-Firewall ist ebenfalls sehr lohnenswert, da sie einfacher zu aktualisieren und bereitzustellen ist. Für Unternehmen mit geringeren Ressourcen, weniger Endpunkten oder PCs oder weniger Personal ist eine Software-Firewall die bessere Option. Da Software-Firewalls weniger kosten, verfügen sie über weniger Inspektions- und Schutzfähigkeiten sowie über eine kompliziertere Implementierung und Wartung.