Was sind die besten Open-Source-Firewalls?

Eine Firewall ist ein Netzwerksicherheitsgerät, das den Netzwerkverkehr basierend auf vordefinierten Sicherheitsregeln überwacht und reguliert. Es bildet einen wesentlichen Bestandteil des Netzwerksicherheitssystems, das das vertrauenswürdige Netzwerk vom unzuverlässigen Netzwerk, wie dem Internet, trennt. Sie benötigen möglicherweise eine Firewall, um nicht nur Ihre Server und Clients vor Angriffen aus dem Internet zu schützen, sondern auch, um den unprivilegierten Benutzern den Zugriff auf Ihre geschäftskritischen Systeme zu verwehren.

Nachdem die Definition der Firewall gegeben wurde, könnte es besser sein, die Entwicklung kurz zusammenzufassen.

Ein Paketfilter ist eine Firewall der ersten Generation, die Pakete überprüft, die zwischen Computern gesendet werden. Diese Firewall kann die Pakete nach Quell- und Ziel-IP-Adressen, Protokoll, Quell- und Zielports im Netzwerk filtern.

Second-Generation-Firewalls, auch bekannt als „stateful“ Firewalls, filtern nicht nur Pakete, sondern verfolgen auch bestimmte Kommunikationen zwischen Endpunkten, indem sie sich merken, welche Portnummer die beiden IP-Adressen für ihre Verbindung auf Layer 4 (Transportschicht) des OSI-Modells verwenden. Damit diese Firewalls die Untersuchung des gesamten Austauschs zwischen den Knoten ermöglichen.

Next Generation-Firewalls bieten Anwendungs-/Layer 7-Filterung. Der Hauptvorteil der Filterung auf Anwendungsschicht ist, dass sie bestimmte Anwendungen und Protokolle erkennen kann. Diese Funktion ermöglicht es Next-Generation-Firewalls, zu erkennen, ob ein erlaubtes Protokoll ausgenutzt wird oder unerwünschte Anwendungen oder Dienste einen nicht standardmäßigen Port verwenden. Die Hauptmerkmale der Next-Generation-Firewalls sind wie folgt.

-

Standard-Firewall-Funktionen wie zustandsbehaftete Inspektion.

-

Web-/Inhaltsfilterung

-

Anwendungsbewusstsein und -kontrolle, um bösartige Anwendungen zu sehen und zu blockieren.

-

Integrierte Einbruchserkennung und -verhinderung.

-

Bedrohungsintelligenzquellen.

-

Methoden zum Umgang mit sich ändernden Cyberbedrohungen.

Heute verwenden Hacker fortschrittliche Methoden wie Eindringlinge, Viren, Spyware, Würmer, Trojaner, Adware, Keylogger und schädlichen mobilen Code (MMC), um ihre Ziele anzugreifen. Daher reicht die Paketfilterung nicht aus, um diese modernen Cyber-Bedrohungen zu verhindern, und die Verwendung einer Next-Generation-Firewall ist ein Muss, um für jedes Unternehmen und sogar für Heimnutzer in der Computerwelt sicher zu sein.

Open-Source-Firewall ist am besten dafür bekannt, das Netzwerk vor Bedrohungen zu schützen, indem der ein- und ausgehende Datenverkehr gefiltert wird und die Netzwerksicherheit gewährleistet wird.

Heutzutage werden Open-Source-Firewalls mit Anwendungsfilterfähigkeiten insbesondere in Heimnetzwerken, Bildungseinrichtungen, Start-ups und kleinen Industrieunternehmen weit verbreitet eingesetzt.

In diesem Artikel werden wir einige der besten Open-Source-Firewalls betrachten, die Ihre Netzwerksicherheit verbessern können, und die folgenden Themen ausführlich behandeln:

- Was ist eine Open-Source-Firewall und warum sollten Sie sie verwenden?

- Was sind die besten/top 10 Open-Source-Firewalls?

- Was sind die Vorteile der Verwendung von Open-Source-Firewalls?

- Wie sicher sind Open-Source-Firewalls?

- Was sind die Herausforderungen von Open-Source-Firewalls?

- Sind Open-Source-Firewalls das Richtige für Ihr Unternehmen?

Die besten Open-Source-Firewalls zum Schutz Ihres Netzwerks

Open-Source-Betriebssysteme wie Linux, FreeBSD und OpenBSD verfügen über eine Vielzahl von integrierten Netzwerk- und Sicherheitsfunktionen. Infolgedessen sind sie natürliche Plattformen für die Entwicklung von Sicherheitsprodukten, und die Mehrheit der kommerziellen Firewalls basiert auf einer von ihnen.

Es gibt zahlreiche Optionen, die von winzigen eingebetteten Systemen für Breitband-WLAN-Router bis hin zu massiven Unternehmensfirewalls mit allen möglichen Funktionen reichen, von kostenlosem Community-Support bis hin zu kostenpflichtigem kommerziellen Support.

Wenn Sie ein Heimnutzer sind oder ein kleines Unternehmen haben, das nicht über das Budget für teure kommerzielle Firewalls verfügt, können Sie die Open-Source-Firewall ohne jegliche Bedenken in Ihrem Netzwerk verwenden.

In diesem Artikel werden wir kurz die besten Open-Source-Software-Firewalls besprechen, die sowohl als Heimnetzwerksicherheitslösungen als auch als Unternehmensnetzwerksicherheitslösungen verwendet werden können. Einige der unten aufgeführten Open-Source-Firewalls verfügen über Funktionen und Fähigkeiten, die mit teuren kommerziellen Firewall-Lösungen vergleichbar sind. Viele Unternehmen setzen sie also als ihre Hauptlösung für Netzwerksicherheit zu einem Bruchteil der Kosten ein.

Dies sind einige der besten Open-Source-Firewall-Lösungen, die verfügbar sind, um Ihre IT-Infrastruktur zu schützen:

-

OPNsense

-

pfSense

-

IPFire

-

Untangle

-

IPtables

-

VyOS

-

Endian Firewall

-

Shorewall

-

Smoothwall

-

IPCop Firewall

1. OPNsense Firewall

OPNsense ist eine auf FreeBSD basierende Open-Source-Firewall und ein Fork von pfSense und m0n0wall. Es ist mit 32-Bit- oder 64-Bit-Systemarchitektur kompatibel und als ISO-Image und USB-Installer zum Download verfügbar. Es bietet eine GUI, die in mehreren Sprachen wie Französisch, Italienisch, Russisch, Chinesisch, Japanisch usw. verfügbar ist. OPNSense bietet viele Sicherheits- und Firewall-Funktionen auf Unternehmensebene wie 2FA, Netflow, Proxy, Webfilter, QoS, IPSec, VPN usw. Es verwendet auch ein Inline-Intrusion-Prevention-System mit Deep Packet Inspection, um Netzwerkangriffe zu erkennen und zu verhindern. Ein weiteres wichtiges Merkmal ist, dass es wöchentliche Sicherheitsupdates anbietet.

In diesem Abschnitt werden wir Informationen über Folgendes geben:

Was ist OPNsense?

-

Funktionen der OPNsense-Firewall

-

OPNsense-Firewall-Installation

-

Zenarmor (Sensei)-Plugin der OPNsense-Firewall

Was ist die OPNsense-Firewall?

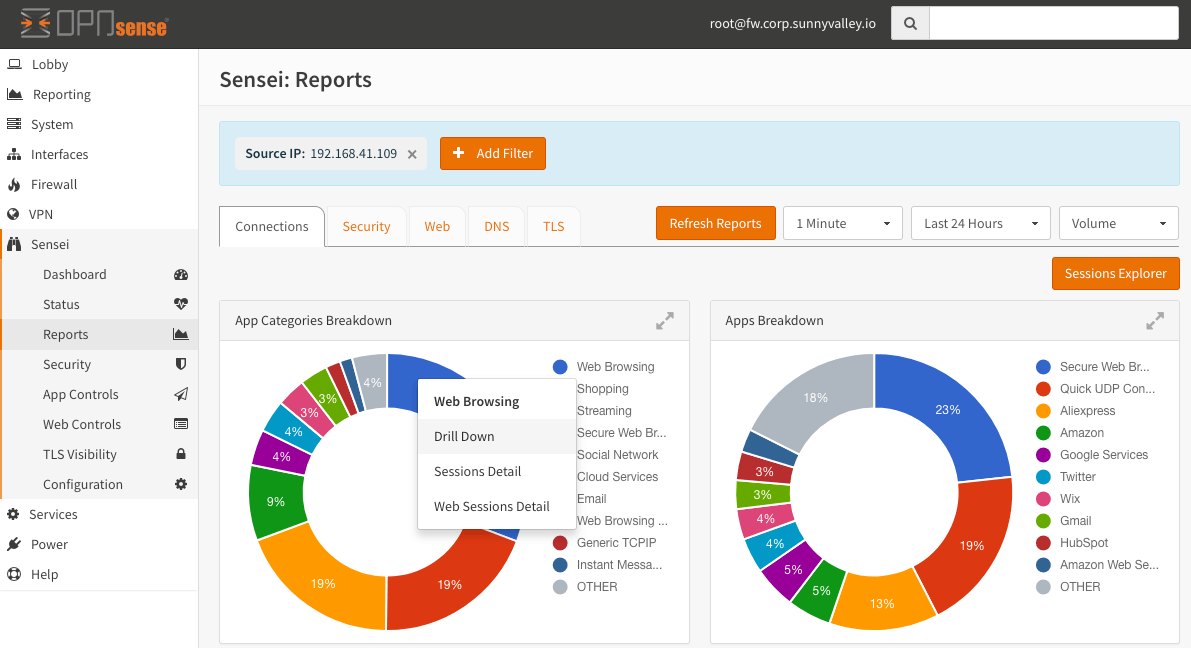

Abbildung 1. OPNsense Web-GUI mit Zenarmor Plugin

OPNsense ist eine Open-Source-, einfach zu erstellende und einfach zu verwendende Firewall- und Routing-Plattform, die auf HardenedBSD basiert. Das OPNsense-Projekt wurde von Deciso, einem Unternehmen in den Niederlanden, gegründet, das Hardware herstellt und Supportpakete für die OPNsense-Firewall verkauft. OPNsense begann 2014 als Fork der pfSense®-Software und m0n0wall, mit seiner ersten offiziellen Veröffentlichung im Januar 2015. Inzwischen, als m0n0wall im Februar 2015 stillgelegt wurde, übertrug sein Schöpfer, Manuel Kasper, die Entwicklergemeinschaft an OPNsense. Und es baut weiterhin eine große Gemeinschaft mit Tausenden von Unterstützern auf.

OPNsense bietet wöchentliche Sicherheitsupdates in kleinen Schritten an, um auf neu auftretende Bedrohungen zeitnah zu reagieren. Es hat auch einen festen Veröffentlichungszyklus von zwei Hauptversionen pro Jahr.

Unsere Mission ist es, OPNsense zur am weitesten verbreiteten Open-Source-Sicherheitsplattform zu machen. Wir bieten Nutzern, Entwicklern und Unternehmen eine freundliche, stabile und transparente Umgebung. Der Name des Projekts leitet sich von open und sense ab und steht für: "Open (source) macht Sinn." Entschieden

Wie installiert man die OPNsense-Firewall?

Die Installation der OPNsense-Firewall ist unkompliziert. Sie können die OPNsense-Firewall ganz einfach entweder

- auf Ihrem Proxmox VE installieren, indem Sie die Anweisungen im OPNsense-Installations-Tutorial befolgen oder

- auf einem PC von USB, wie im Tutorial Wie man OPNsense von USB installiert erklärt.

Funktionen der OPNsense-Firewall

OPNsense hat viele Funktionen, die für fortgeschrittene Benutzer gedacht sind. Administratoren können die OPNSense-Firewall verwenden, um die Netzwerkflussüberwachung, das vollständige Mesh-VPN-Routing, das WAN-Load-Balancing, das HTTP-Load-Balancing und vieles mehr zu konfigurieren.

Der Funktionsumfang von OPNsense umfasst hochwertige Funktionen wie Forward-Caching-Proxy, Traffic-Shaping, Intrusion Detection und eine einfache OpenVPN-Client-Konfiguration.

Der Schwerpunkt auf Sicherheit in OPNsense führt zu einzigartigen Funktionen wie der Möglichkeit, LibreSSL anstelle von OpenSSL zu verwenden (wählbar in der GUI) und einer benutzerdefinierten Version basierend auf HardenedBSD.

Der zuverlässige und robuste Aktualisierungsmechanismus von OPNsense ermöglicht es, kritische Sicherheitsupdates zeitnah bereitzustellen.

Es umfasst auch Berichts- und Analysefunktionen. Sie können den Netzwerkverkehr überwachen und die Netzwerkleistung optimieren.

Einer der besten Aspekte von OPNsense ist, dass es alle seine Funktionen über eine benutzerfreundliche, webbasierte Oberfläche bereitstellt, die in mehreren Sprachen verfügbar ist.

OPNsense implementiert eine zustandsbehaftete Firewall und ermöglicht es Administratoren, Firewall-Regeln nach Kategorien zu gruppieren, was bei komplexeren Netzwerk-Konfigurationen nützlich ist.

OPNsense verfügt über ein Inline-Intrusion-Prevention-System, das eine leistungsstarke Form der tiefen Paketinspektion ist. Anstatt einfach eine IP-Adresse oder einen Port zu blockieren, kann OPNsense einzelne Datenpakete inspizieren und sie bei Bedarf blockieren, bevor sie den Sender erreichen.

Die Kernfunktionen der OPNsense-Firewall sind in der folgenden Liste zusammengefasst.

-

Stateful Inspection-Firewall

-

Eindringungserkennung und -verhinderung

-

Traffic Shaper

-

Forward-Caching-Proxy (transparent) mit Blacklist-Unterstützung

-

Virtuelles Privates Netzwerk (site to site & road warrior, OpenVPN & legacy PPTP, IPsec support)

-

Hohe Verfügbarkeit & Hardware-Failover ( with configuration synchronization & synchronized state tables)

-

Zwei-Faktor-Authentifizierung im gesamten System

-

Captive-Portal

-

Eingebaute Berichts- und Überwachungstools einschließlich RRD-Diagrammen

-

Netflow-Exporter

-

Netzwerkflussüberwachung

-

Unterstützung für Plugins

-

DHCP-Server und Relay

-

DNS-Server & DNS-Weiterleiter

-

Verschlüsselte Konfigurationssicherung auf Google Drive

-

Granulare Kontrolle über die Zustands-Tabelle

-

802.1Q VLAN-Unterstützung

Zenarmor-Plugin für OPNsense-Firewall

OPNsense verfügt über eine umfangreiche Sammlung von Plugins, die Netzwerk-Sicherheitsexperten die Möglichkeit bietet, ihre OPNsense-Knoten mit zusätzlicher Funktionalität zu erweitern. Alle Plugins können problemlos auf der Firewall installiert werden. Einige davon werden vom OPNsense-Team gepflegt und unterstützt, während andere von der Community oder direkt von Unternehmen gepflegt und unterstützt werden.

Plugins können Folgendes tun:

-

Erlaube benutzerdefinierte Start-, Stopp- und Frühskripte

-

Persistente Änderungen an /boot/loader.conf

-

Zusätzliche Themen für die Web-GUI

-

Neue Authentifizierungsmethoden erstellen, die in anderen Teilsystemen verwendet werden sollen

-

Stellen Sie der Firewall andere Arten von Geräten und Schnittstellen zur Verfügung.

-

Ändern Sie die Zugriffskontrolllisten, das Menü und die Themen

-

Fügen Sie zusätzliche Server-Software und deren jeweilige GUI-Seiten hinzu

-

Ziehen Sie zusätzliche Pakete ein, die automatisch aktualisiert werden.

-

Verbessern Sie die Backend-Dienste mit zusätzlichen Arbeitsaufgaben

Die OPNsense-Web-GUI zeigt alle Plugins für den produktiven Einsatz auf der Firmware-Seite an, und das pkg-Tool zeigt alle Pakete an. (all Plugins are named os-pluginname).

Eines der wichtigsten und nützlichsten OPNsense-Plugins ist Zenarmor, das Anwendungssteuerung und Webfilterung bietet, um die Netzwerk-Infrastruktur zu schützen. Wir werden die Funktionen des Zenarmor-Plugins in diesem Artikel kurz behandeln. Bitte beziehen Sie sich auf die offizielle Dokumentation für weitere Informationen.

Was ist Zenarmor?

Zenarmor ist eine rein softwarebasierte Sofort-Firewall, die praktisch überall eingesetzt werden kann. Für Open-Source-Firewalls bietet Zenarmor hochmoderne, next-generation Firewall-Funktionen, die derzeit in Produkten wie OPNsense nicht verfügbar sind. Wenn Sie eine Open-Source-Firewall verwenden möchten und Funktionen wie Anwendungssteuerung, Netzwerk-Analytik und TLS-Inspektion benötigen, bietet Zenarmor diese Funktionen und mehr.

Da Zenarmor eine appliance-freie, All-in-One-, All-Software-, leichte und einfache Architektur hat, kann es sofort auf jeder Plattform mit Netzwerkzugang bereitgestellt werden. Sie können Zenarmor auf einer virtuellen Maschine oder Bare-Metal, auf Ihrem eigenen Server oder auf jeder Cloud-Plattform installieren.

Zenarmor ist vollständig in die OPNsense-Webbenutzeroberfläche integriert und wertet OPNsense im Grunde zu einer Next-Generation-Firewall auf.

Wie installiert man Zenarmor?

Sie können das Zenarmor-Plugin ganz einfach auf der Web-Oberfläche Ihrer OPNsense-Firewall installieren, indem Sie diese Schritte befolgen.

-

Melden Sie sich bei der OPNsense-Web-GUI mit einem Konto mit administrativem Zugriff wie

rootan. -

Navigieren Sie zu

System->Firmware->Plugins. -

Klicken Sie auf das

+-Symbol nebenos-sunnyvalley, um das Plugin zu installieren. Sobald das Anbieter-Plugin installiert ist, sollten Sie das Zenarmor-Plugin in der Liste der Plugins alsos-senseisehen. -

Klicken Sie auf das

+-Symbol nebenos-sensei, um das Plugin zu installieren. -

Nach der Installation von

Zenarmorsollten Sie dasZenarmor-Menü in der linken Seitenleiste der OPNsense-Weboberfläche sehen. -

Sie müssen den

Initial Configuration Wizardfür Zenarmor abschließen, damit es vollständig betriebsbereit ist. Nachdem Sie die Ersteinrichtung von Zenarmor auf OPNsense abgeschlossen haben, können Sie Zenarmor-Richtlinien definieren, um Ihr Netzwerk zu schützen.

Obwohl die bevorzugte Methode zur Installation von Zenarmor die Weboberfläche ist, können Sie das Plugin auch über die Befehlszeilenschnittstelle installieren via SSH oder direkten Systemzugang.

Funktionen von Zenarmor

Zenarmor basiert auf einer hochmodernen Sicherheitstechnologie, die von Sunny Valley Networks entwickelt wurde. Es ist ein sehr leichtgewichtiger, aber leistungsstarker Paketinspektionskern, der eine Vielzahl von Netzwerk-Sicherheitsfunktionen auf Unternehmensniveau bieten kann. Die Funktionen von Zenarmor sind unten aufgeführt.

-

Anwendungssteuerung

-

Cloud-Anwendungssteuerung (Web 2.0 Controls)

-

Webfilterung und Sicherheit

-

Fortgeschrittene Netzwerk-Analytik

-

Echtzeit-Cloud-Bedrohungsintelligenz-basierte Blockierung

-

Cloud-zentralisierte Verwaltung & Berichterstattung

-

Verschlüsselung von Bedrohungen verhindern (Vollständige TLS-Inspektion für alle Ports (nicht nur HTTPS) *Bald verfügbar)

-

Benutzerbasierte Filterung und Berichterstattung

-

Active Directory-Integration

-

Richtlinienbasiertes Filtern und QoS

-

Anwendungs-/Webkategorie-basiertes Traffic-Shaping und Priorisierung

Für detaillierte Informationen zu den Zenarmor-Funktionen können Sie die offizielle Produktdokumentation einsehen.

2. pfSense

Die pfSense®-Software ist eine auf FreeBSD basierende Firewall-/Router-Computersoftware-Distribution. pfSense Community Edition (CE) ist eine teilweise Open-Source-Version, während pfSense Plus jetzt Closed Source ist. Die pfSense®-Software ist eine der führenden Netzwerkfirewalls mit Funktionen auf kommerziellem Niveau.

Abbildung 2. pfSense® Software-Appliance

Chris Buechler und Scott Ullrich gründeten das pfSense®-Softwareprojekt im Jahr 2004 als Fork des m0n0wall-Projekts, und die erste Version wurde 2006 veröffentlicht. Der Name stammt daher, dass die Software das PF-Paketfilter-Tool verwendet.

Sie können es auf einem physischen Computer oder einer virtuellen Maschine installieren, um eine dedizierte Firewall/Router für Ihr Netzwerk zu erstellen. Und Sie können die Firewall über eine webbasierte Schnittstelle konfigurieren, ohne Kenntnisse des zugrunde liegenden FreeBSD-Systems zu benötigen.

Um die pfSense®-Software zu installieren und zu verwenden, sind keine Vorkenntnisse in FreeBSD erforderlich.

Neben der Tatsache, dass pfSense®-Software eine leistungsstarke, flexible Firewall- und Routing-Plattform ist, umfasst sie eine lange Liste verwandter Funktionen. Zu Beginn können Sie die pfSense®-Software verwenden, um ein Intrusion Prevention System bereitzustellen und den VPN-Zugriff zu aktivieren.

Es hat erfolgreich jede bedeutende kommerzielle Firewall auf dem Markt ersetzt, einschließlich Check Point, Cisco PIX, Cisco ASA, Juniper, Sonicwall, Netgear, Watchguard, Astaro und anderer, in zahlreichen Installationen weltweit.

In diesem Artikel werden wir die folgenden Themen behandeln.

Was ist pfSense?

-

Installation der pfSense®-Software

-

pfSense®-Softwarefunktionen

Was ist pfSense?

Das pfSense®-Softwareprojekt ist eine kostenlose, Open-Source-Anpassung von FreeBSD, die als Firewall und Router verwendet wird und vollständig über eine intuitive Weboberfläche verwaltet wird.

Die pfSense®-Software gehört Rubicon Communications, LLC (Netgate) und wird unter einer Open-Source-Lizenz vertrieben.

Es hat sich in unzähligen Installationen als effektiv erwiesen, von der Einzelcomputer-Schutz in kleinen Heimnetzwerken bis hin zu Tausenden von Netzwerkgeräten in großen Unternehmen, Universitäten und anderen Organisationen.

pfSense®-Software ist als Hardware-Gerät, virtuelle Appliance und herunterladbare Binärdatei verfügbar. (community edition).

Wie installiert man pfSense?

Die pfSense®-Software kann sowohl auf virtuellen als auch auf physischen Servern installiert und konfiguriert werden. Für weitere Informationen zur Installation der pfSense®-Software-Firewall lesen Sie bitte den pfSense®-Software-Leitfaden.

Funktionen von pfSense

Die pfSense®-Software wird mit einer Weboberfläche geliefert, um alle enthaltenen Komponenten zu konfigurieren. Es sind keine Kenntnisse in UNIX erforderlich, keine Verwendung der Befehlszeile und keine manuelle Bearbeitung von Regelsets notwendig. Benutzer, die mit kommerziellen Firewalls vertraut sind, gewöhnen sich schnell an die Weboberfläche.

Aufgrund seiner langen Geschichte könnte die pfSense®-Software die umfangreichste Dokumentation und eine der größten Benutzer-Communities haben, mit Tutorials und Videos, die auf seinen offiziellen Support-Kanälen sowie anderswo im Web veröffentlicht werden. Die kommerziellen Anbieter der Distribution bieten auch kostenpflichtige Schulungskurse an, um Ihnen zu helfen, das Beste aus Ihrer pfSense®-Softwarebereitstellung herauszuholen.

Der Hauptvorteil der pfSense®-Software ist der kontinuierliche Support. Das Entwicklungsteam stellt regelmäßige Updates und Unterstützung für diese Software bereit. Das pfSense®-Softwarepaketsystem ermöglicht eine zusätzliche Erweiterung, ohne unnötigen Ballast oder potenzielle Sicherheitsanfälligkeiten hinzuzufügen.

Auf hoher Ebene sind einige der erwähnenswerten Funktionen der pfSense®-Software:

-

Firewall: IP/Port-Filterung, Verbindungsbegrenzung, schicht-2-fähig, Scrubbing

-

Zustands-Tabelle: Standardmäßig sind alle Regeln zustandsbehaftet, mehrere Konfigurationen für die Zustandsverwaltung verfügbar,

-

Multi-WAN-Lastenausgleich: Verwenden Sie mehr als eine Internetverbindung.

-

VPN (ein virtuelles privates Netzwerk): unterstützt IPsec und OpenVPN

-

Serverlastenausgleich: integrierter LB zur Verteilung der Last auf mehrere Backend-Server

-

NAT (Network Address Translation): Portweiterleitung, Reflexion

-

HA (Hochverfügbarkeit): Umschaltung auf Sekundärsystem bei Ausfall des Primärsystems

-

Berichterstattung: Historische Informationen zur Ressourcennutzung aufbewahren

-

Überwachung: Echtzeitüberwachung

-

Captive Portal

-

Dynamisches DNS: Mehrere DNS-Clients sind enthalten

-

DHCP & Relay bereit

-

Filter deaktivieren: Sie können den Firewall-Filter vollständig deaktivieren, wenn Sie Ihre pfSense®-Software in einen reinen Router verwandeln möchten.

-

Benutzerauthentifizierung

-

Inhaltsfilterung und Proxy-Filterung Fähigkeiten

-

GeoIP-Blockierung

-

Anti-Spoofing

Sie haben auch die Möglichkeit, die folgenden Pakete mit einem Klick zu installieren.

-

Dienste: iperf, widentd, syslog-ng, bind, acme, imspector, git, dns-server

-

Netzwerk: netio, nut, Avahi

-

Routing: frr, olsrd, routed, OpenBGPD

-

Sicherheit: ein Stunner, Snort, Tinc, Nmap, Arpwatch

-

Überwachung: iftop, ntopng, softflowd, urlsnarf, darkstat, mailreport

Wir empfehlen Ihnen dringend, Zenarmor auf Ihrer pfSense®-Software-Firewall zu installieren, damit Sie eine zusätzliche Sicherheitsschicht für Ihre Netzwerk-Infrastruktur haben. Durch die Installation von Zenarmor auf Ihrem pfSense®-Softwareknoten können Sie die Vorteile der Webfilterung und der Anwendungssteuerung nutzen. Für weitere Informationen zur Installation und Konfiguration von Zenarmor auf Ihrer pfSense®-Software-Firewall lesen Sie bitte unsere offizielle Dokumentation.

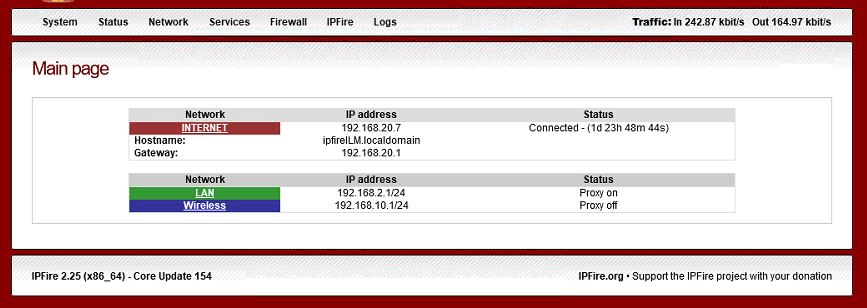

3. IPFire

IPFire ist eine benutzerfreundliche, quelloffene Stateful-Firewall, die auf Netfilter basiert und von Tausenden von Unternehmen weltweit vertraut wird. Es ist mit vielen modularen Überlegungen entworfen und äußerst flexibel. Es bietet eine große Anpassungsflexibilität. Sie können es nicht nur als Firewall, sondern auch als Proxy-Server oder VPN-Gateway je nach Ihrer Konfiguration verwenden. Eine weitere wichtige Funktion, die es hat, ist das integrierte IDS zur Erkennung von Angriffen. Darüber hinaus ermöglicht das Guardian-Plugin die Implementierung automatischer Prävention.

Abbildung 3. IPFire Web-GUI

In diesem Artikel werden wir die folgenden Themen kurz behandeln.

-

Was ist IPFire?

-

IPFire-Funktionen

-

IPFire-Installation

Was ist IPFire?

IPFire ist eine verstärkte, flexible, hochmoderne Open-Source-Firewall auf Basis von Linux. Seine Benutzerfreundlichkeit, hohe Leistung in allen Szenarien und Erweiterbarkeit machen es für alle Benutzer geeignet.

IPFire begann als Fork von IPCop und wurde seit Version 2 vollständig auf der Basis von Linux From Scratch neu geschrieben. Es ermöglicht die Installation von Add-Ons zur Hinzufügung von Serverdiensten, die zu einem SOHO-Server erweitert werden können.

Sie können IPFire auf einer Vielzahl von Hardware bereitstellen, einschließlich ARM-Geräten wie dem Raspberry Pi.

Wie installiert man IPFire?

In weniger als einer halben Stunde können Sie Ihre IPFire-Firewall einfach über ein geführtes Konsolengespräch installieren. Um zu erfahren, wie man die IPFire-Firewall installiert, können Sie sich auf das IPFire-Installations-Tutorial von Sunny Valley Networks beziehen.

Funktionen von IPFire

In diesem Abschnitt werden wir zunächst die wertvollsten Funktionen von IPFire ausführlich besprechen und dann alle Funktionen einschließlich der zusätzlichen Dienste auflisten.

Einer der bedeutendsten Vorteile von IPFire ist seine modulare Struktur, die es Ihnen ermöglicht, es genau mit dem zu betreiben, was Sie benötigen, und nicht mehr. Der Paketmanager macht es einfach, alle Funktionen zu konfigurieren und zu aktualisieren. IPFire wurde so konzipiert, dass es sich an jede bestehende Sicherheitsarchitektur anpassen lässt.

Das Hauptziel von IPFire ist Sicherheit. Sein einfach zu konfigurierender Firewall-Engine und Intrusion Detection System halten Hacker aus Ihrem Netzwerk fern. Um Risiken im Netzwerk zu managen und eine benutzerdefinierte Konfiguration für die spezifischen Bedürfnisse jedes Segments des Netzwerks zu haben, wird das Netzwerk in verschiedene Zonen mit unterschiedlichen Sicherheitsrichtlinien in der Standardkonfiguration unterteilt. Jedes Segment der IPFire-Konfiguration ist wie folgt farblich codiert.

-

Grün: Vertrauenszone. Hier befinden sich alle regulären Client-Computer. Kunden können ohne Einschränkungen auf alle anderen Netzwerksegmente zugreifen.

-

Netzwerk: Untrusted Zone/Internet. Sofern nicht ausdrücklich vom Administrator konfiguriert, ist kein Internetzugang durch die Firewall erlaubt.

-

Blau: Der drahtlose Teil des lokalen Netzwerks. Die Clients in diesem Netzwerksegment müssen ausdrücklich erlaubt werden, bevor sie auf das Netzwerk zugreifen dürfen.

-

Orange: die demilitarisierte Zone (DMZ). Alle öffentlich zugänglichen Server sind vom Rest des Netzwerks isoliert, um den Umfang eines Sicherheitsvorfalls zu begrenzen.

Regelmäßige Updates halten IPFire gegen Sicherheitsanfälligkeiten und neue Angriffsvektoren sicher.

IPFire verwendet eine Stateful Packet Inspection (SPI) Firewall, die auf Netfilter, dem Linux-Paketfilter-Framework, basiert. Es filtert Pakete schnell und erreicht Durchsatzraten von mehreren Dutzend Gigabit pro Sekunde.

IPFire kann erweitert werden, um ein virtuelles privates Netzwerk (VPN) Gateway einzuschließen, das einen verschlüsselten Link verwendet, um entfernte Personen und Orte mit dem lokalen Netzwerk zu verbinden.

Das Intrusion Detection System (IDS) von IPFire analysiert den Netzwerkverkehr, um Exploits, Datenlecks und andere verdächtige Aktivitäten zu erkennen. Wenn ein Angreifer erkannt wird, werden Warnmeldungen ausgegeben und der Angreifer wird sofort blockiert.

IPFire kann auf den folgenden Hypervisoren als virtuelle Maschine betrieben werden:

-

KVM/Qemu

-

Xen (paravirtualized and fully virtualized mode)

-

VMWare (Workstation, vSphere, ESXi)

-

Virtualbox

IPFire verfügt über eine webbasierte Verwaltungsoberfläche zur Änderung von Einstellungen. Sie können Ihr Netzwerk so konfigurieren, dass es Ihren spezifischen Anforderungen entspricht, egal ob Sie grundlegenden Firewall-Schutz oder erweiterte Protokollierung und grafische Berichte benötigen.

Die Distribution kann auch mit einem nützlichen Satz von Add-Ons, wie Guardian, ergänzt werden, um ihr zusätzliche Funktionalität zu verleihen.

Die Hauptmerkmale von IPFire sind unten aufgeführt.

-

Eindringungserkennungssystem

-

Wake-on-LAN

-

Web-Proxy

-

IDS

-

VPN-Beendigung

-

QoS

-

Proxy und Relay für verschiedene Protokolle

-

URL-Filterung/Inhaltsfilterung

-

DNS-Weiterleitung

-

Vollwertiger Web-Proxy

-

Mehrfachbereitstellungsunterstützung wie ein VPN-Gateway, ein Proxy-Server oder eine Firewall.

Sie können IPFire erweitern, um zusätzliche Netzwerkdienste wie folgt einzuschließen:

-

Den Datenverkehr zum Tor-Netzwerk leiten oder einen Relay betreiben (TOR)

-

Überwachungsdienste wie Nagios/NRPE

-

Samba-Dateiserver

-

CUPS-Druckserver

-

Mail-Server-System einschließlich Postfix, SpamAssassin, ClamAV, Amavis

-

WIFI Access-Point (HostAPD)

-

Streaming-Server

-

vsftpd FTP-Server

-

Sternchen

-

TeamSpeak

-

Video-Disk-Recorder (VDR)

4. Untangle NG Firewall

Untangle NG Firewall ist ein Debian-basiertes Netzwerk-Gateway, das steckbare Module für Netzwerksicherheitsanwendungen wie Eindringungsschutz, Webfilterung, Spamfilterung, Antiviren-, Anti-Spyware-, VPN-, Firewall- und andere Anwendungen umfasst.

Die Untangle NG Firewall beseitigt die Komplikationen bei der Netzwerksicherheit und spart Administratoren Zeit. Diese Firewall ist darauf ausgelegt, ein Gleichgewicht zwischen Leistung und Schutz, Richtlinien und Produktivität zu finden. Es bietet Ihnen eine einfache Bereitstellung und Verwaltung mit einer benutzerfreundlichen webbasierten GUI.

Abbildung 4. Untangle NG Dashboard und Geräte

Es ist eine ausgezeichnete Lösung für eine Vielzahl von Organisationen, die nach einer leistungsstarken, kostengünstigen Netzwerksicherheitslösung suchen, die in der Lage ist, jede IT-Herausforderung zu bewältigen, von kleinen, entfernten Büros bis hin zu verschiedenen Schulcampussen und großen, verteilten Organisationen. Die NG-Firewall verfügt über verschiedene Softwaremodule, die je nach individuellem Bedarf aktiviert oder deaktiviert werden können. Die grundlegenden Netzwerkfunktionen von Untangle NG werden durch kostenlose und kostenpflichtige Anwendungen ergänzt, die zusätzliche Funktionen und Fähigkeiten hinzufügen, alles verwaltet über eine webbasierte Benutzeroberfläche.

Grundsätzlich können Sie dieses Firewall-System problemlos auf jeder Hardware oder virtuellen Maschine installieren oder ein Gerät mit vorinstalliertem NG Firewall kaufen.

Untangle NG Firewall ist in den folgenden Bereitstellungsoptionen verfügbar:

-

Hardware-Gerät: Ein Untangle-Netzwerkgerät mit vorinstallierter NG Firewall.

-

Software Appliance: Eine installierbare Version von NG Firewall für die meisten x86-basierten Geräte.

-

Virtuelle Appliance: Eine virtuelle Appliance, die für VMware-Implementierungen in privater Cloud-Infrastruktur optimiert ist.

-

Cloud Appliance: Eine virtuelle Appliance, die für Amazon Web Services oder Microsoft Azure verfügbar ist.

In diesem Artikel werden wir die folgenden Themen kurz behandeln.

-

Was ist Untangle NG Firewall?

-

Untangle NG-Funktionen

Was ist Untangle NG Firewall?

Untangle NG ist eine Next-Generation-Firewall/UTM-Software, die alles kombiniert, was Ihr Netzwerk benötigt, um gesund zu bleiben, auf einer einzigen Box: URL- und Spam-Filterung, Virenscanning, VPN-Konnektivität, Multi-WAN-Failover-Funktionalität und vieles mehr.

Untangle NG besteht aus einem wachsenden Ökosystem von Technologieanwendungen, oder 'Apps.' Dieser Ansatz macht Untangle NG Firewall äußerst benutzerfreundlich, indem die Benutzeroberfläche stark vereinfacht und an jede Bereitstellung angepasst wird.

Funktionen der Untangle NG Firewall

In diesem Unterabschnitt werden wir zunächst die wertvollsten Funktionen von Untangle NG kurz besprechen und dann alle Funktionen auflisten.

-

Einfachheit: Das Netzwerkmanagement und die Sicherstellung, dass alles angemessen geschützt ist, kann eine zeitaufwändige und kostspielige Aufgabe sein. Untangle NG Firewall vereinfacht die Netzwerksicherheit, indem es eine einzige, modulare Softwareplattform bereitstellt, die sich an Ihre sich ändernden Anforderungen anpasst. Untangle NG Firewall verfügt über eine browserbasierte, benutzerfreundliche und reaktionsschnelle Oberfläche, die es Ihnen ermöglicht, schnell einen Überblick über den Netzwerkverkehr zu erhalten. Es bietet eine umfassende, unternehmensgerechte Netzwerksicherheitsplattform für Organisationen jeder Größe, von Inhaltsfilterung über fortschrittlichen Bedrohungsschutz bis hin zu VPN-Konnektivität und anwendungsbasierter Bandbreitenoptimierung.

-

Umfassende Sicherheit: Die NG-Firewall bietet umfassende Sicherheit am Gateway, indem sie proaktiv Malware, Hacking-Versuche, Phishing-Schemata und andere Bedrohungen daran hindert, die Clients zu erreichen.

-

Dashboard: Auf dem Dashboard können Sie die Netzwerkaktivität auf einen Blick sehen, die Einhaltung vollständiger Ereignisprotokolle sicherstellen und Benachrichtigungen über Netzwerk-Anomalien oder ungewöhnliches Benutzerverhalten über Alarmregeln erhalten.

-

Sichere Konnektivität: Es hilft Ihnen auch, die Benutzer- und Datensicherheit unabhängig von Standort oder Zugriffslevel aufrechtzuerhalten.

-

Web-Caching: Web-Cache wird verwendet, um die Browsing-Leistung zu verbessern, indem statische Elemente lokal zwischengespeichert und bereitgestellt werden. Infolgedessen wird die Bandbreite reduziert und die Ladezeiten der Seiten verkürzt. Web-Cache verbessert die Reaktionsfähigkeit des Browsers, was zu höherer Benutzerzufriedenheit führt.

-

Bandbreitenkontrolle: Die Bandbreitenkontrolle hilft bei der Verfolgung und Überwachung der Bandbreitennutzung. Es hilft bei der Identifizierung problematischer Apps, Websites und Benutzer. Die Bandbreitenkontrolle hilft dem Benutzer bei der Verwaltung der Bandbreitenzuweisung.

-

Berichte: Untangle Reports ist eines der besten und neuesten Funktionen von Untangle. Sie können Ihre eigenen Berichte hinzufügen. Berichte liefern den Nutzern statistische Daten und Netzwerkaktivitäten. Es erstellt Berichte über Anwendungen, Webnutzung, Webfilter und andere Themen. Sie können personalisierte Berichte per E-Mail oder Fax senden.

Alle Funktionen von Untangle NGs sind unten aufgeführt.

-

WireGuard VPN

-

Bedrohungsprävention

-

Webfilter

-

SSL-Inspektor

-

Live-Support

-

Policy-Manager

-

Markenmanager

-

WAN-Failover

-

WAN-Balancer

-

IPsec VPN

-

Anwendungssteuerung

-

Web-Cache

-

Bandbreitenkontrolle

-

Virus Blocker

-

Spam-Blocker

-

Verzeichnisverbinder

-

Web Monitor

-

Application Control Lite

-

Virus Blocker Lite

-

Phish Blocker

-

Eindringungsprävention

-

Firewall

-

OpenVPN

-

Berichte

-

Spam Blocker Lite

-

Captive Portal

-

Ad-Blocker

-

Tunnel-VPN

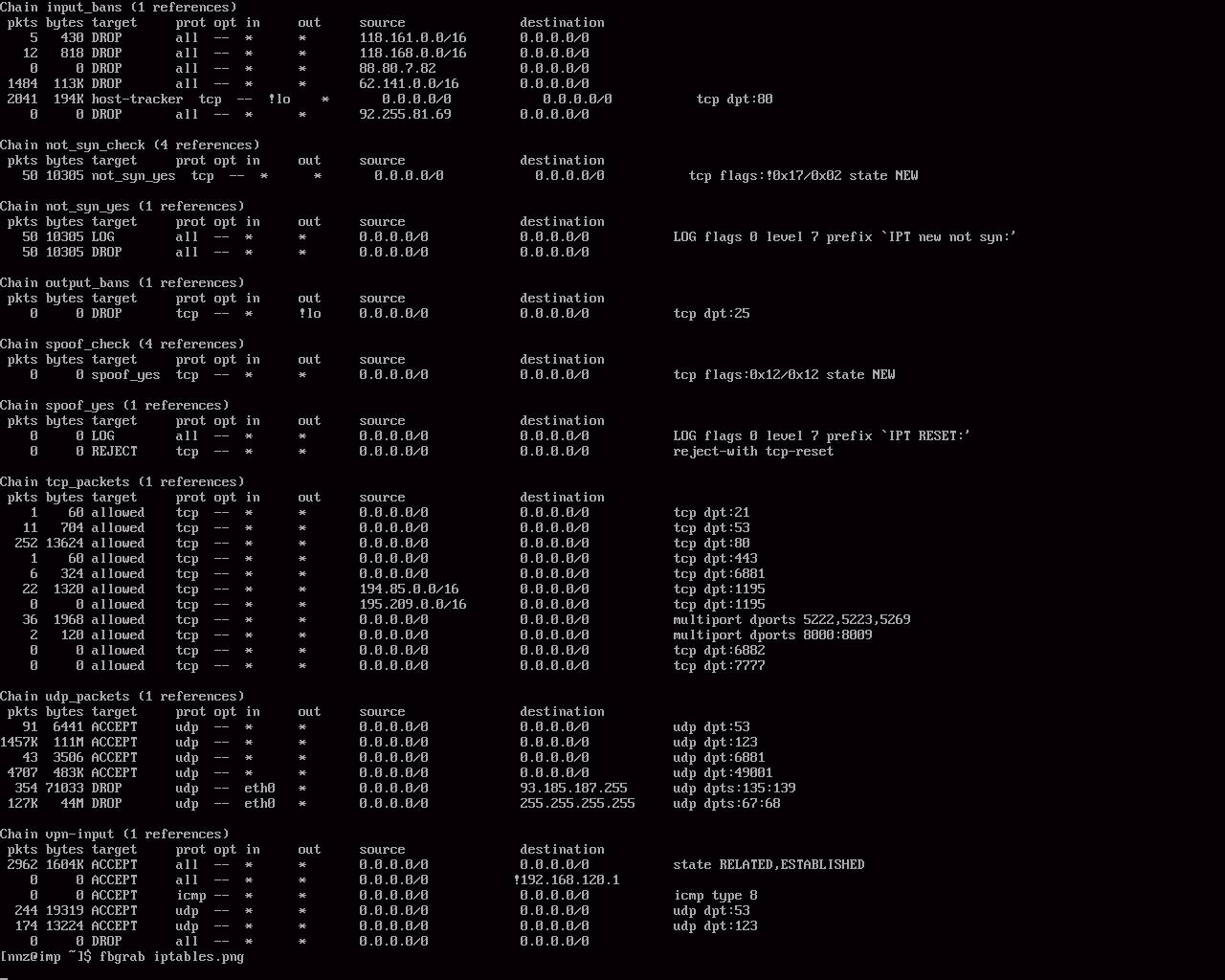

5. iptables

Iptables ist ein bekanntes Dienstprogramm und die beste Open-Source-Firewall für Linux-Anwendungen, die einem Systemadministrator die Möglichkeit gibt, Netzwerkanalysen zu konfigurieren und zu analysieren. Es handelt sich um eine terminalbasierte, effektive und anpassbare Firewall-Software, die von erfahrenen Linux-Administratoren häufig verwendet wird, um ihre Server zu schützen.

Abbildung 5. Iptables-Listen-Ausgabe

Iptables ersetzte ipchains, und nftables ist der Nachfolger von iptables. Nftables ermöglicht eine viel flexiblere, skalierbare und leistungsfähigere Paketklassifizierung.

Wenn ein iptables-fähiges System ein Paket empfängt, durchsucht es seine Regel-Liste nach einem Treffer. Wenn es keinen findet, greift es auf die Standardaktion zurück.

In diesem Artikel werden wir die folgenden Themen behandeln.

Was ist iptables?

-

iptables-Installation

-

iptables-Funktionen

Was ist Iptables?

Iptables ist ein Dienstprogramm im Benutzerspeicher, das es einem Administrator ermöglicht, die IP-Paketfilterregeln der Linux-Kernel-Firewall zu konfigurieren, die als verschiedene Netfilter-Module implementiert sind. Netfilter ist das Firewall-Framework auf Linux, und iptables ist das Dienstprogramm, das Netfilter verwaltet und steuert. Iptables können verwendet werden, um eingehende und ausgehende Netzwerkpakete zu filtern und sie zu routen. Die Filter sind in verschiedenen Tabellen organisiert, die Regelketten enthalten, wie Netzwerkverkehrspakete behandelt werden sollen.

Derzeit werden verschiedene Kernel-Module und Programme für unterschiedliche Protokolle verwendet:

-

iptables für IPv4

-

ip6tables für IPv6

-

arptables für ARP

-

ebtables für Ethernet-Frames.

Wie installiert man Iptables?

Iptables ist fast immer vorinstalliert auf jeder Linux-Distribution. Um es zu aktualisieren/installieren, holen Sie sich einfach das iptables-Paket. Bevor Sie die iptables installieren, müssen Sie auch alle anderen Firewall-Verwaltungstools wie UFW auf Ihrer Firewall deinstallieren.

Auf einem Debian-basierten oder Ubuntu-Server können Sie die folgenden Befehle ausführen, um iptables zu installieren.

sudo apt-get update

sudo apt-get install iptables

Die Standardkonfigurationsdatei für iptables befindet sich in /etc/sysconfig/iptables. Sie können es mit dem Texteditor Ihrer Wahl bearbeiten.

Auf Red Hat Enterprise Linux (RHEL) 7/8 und CentOS 7/8 können Sie die folgenden Befehle ausführen, um iptables zu installieren.

-

Führen Sie die folgenden Befehle aus, um den Dienst firewalld zu stoppen und zu maskieren, den Sie nicht verwenden möchten:

systemctl stop firewalld

systemctl mask --now firewalld -

Installieren Sie das Paket iptables-services (falls es noch nicht installiert ist), indem Sie den folgenden Befehl ausführen:

yum install iptables-services -y -

Aktivieren Sie den Dienst, damit er beim Booten startet, indem Sie die folgenden Befehle ausführen:

systemctl enable iptables

systemctl enable ip6tables

Funktionen von Iptables

iptables besteht aus den folgenden 3 Hauptkomponenten.

-

Ketten: Es gibt 5 Ketten in iptables und jede ist für eine spezifische Aufgabe verantwortlich:

Eingang: Wird verwendet, um eingehende Pakete/Verbindungen zu verwaltenOutput: Ausgehendes Paket, nachdem es erstellt/bearbeitet wurde.Forward: Leitet eingehende Pakete von ihrer Quelle zum Ziel weiter (routing).Prerouting: Nachdem das Paket die Netzwerkschnittstelle erreicht hat.Postrouting: Bevor das Paket die Netzwerkschnittstelle verlässt, nachdem die Routing-Entscheidung getroffen wurde.

-

Tabellen: Ein Tisch ist eine Sammlung von Ketten, die eine bestimmte Funktion erfüllt. Es gibt fünf Arten von Tabellen in iptables:

Filterist dafür verantwortlich, die Pakete zu/von unserem Computer zu filtern und einzuschränken.Natist verantwortlich für die Netzwerkadressübersetzung.- Die

Mangle-Tabelle wird verwendet, um Paket-Header zu ändern. Rawbefasst sich mit dem Rohpaket, wie der Name schon sagt. Hauptsächlich dient dies zur Verfolgung des Verbindungsstatus.Sicherheitist verantwortlich für die Sicherung Ihres Computers nach der Filtertabelle. Das besteht ausSELinux.

-

Ziele: Ziele geben an, wohin ein Paket gehen soll. Dies wird entweder mit den eigenen Zielen von iptables entschieden: ACCEPT, DROP, REJECT, oder mit den Zielen seiner Erweiterungen, die derzeit 39 sind, wobei die beliebtesten DNAT, LOG, MASQUERADE, REJECT, SNAT, TRACE und TTL sind.

ACCEPT: Stoppe die Verarbeitung und lasse das Paket fließen.REJECT: Verwerfen Sie das Paket, indem Sie Feedback geben.DROP: Stoppt die Verarbeitung in der aktuellen Kette und verwirft das Paket.LOG: Ähnlich wie ACCEPT, jedoch wird es in /var/log/messages protokolliert.

Iptables ermöglicht es dem Systemadministrator, Tabellen zu definieren, die Ketten von Regeln für die Behandlung von Paketen enthalten. Pakete werden verarbeitet, indem die Regeln in Ketten sequenziell durchlaufen werden. Jedes Netzwerkpaket, das den Computer erreicht oder verlässt, durchläuft mindestens eine Kette. Eingehende Pakete werden in jeder Kette analysiert und gegen eine Reihe von Regeln getestet. Wenn eine Regel erfüllt ist, wird das Ziel festgelegt.

Die Merkmale und Eigenschaften der iptables-Firewall sind wie folgt:

-

Es hat Paketfilter-Regelsätze, die eine Inhaltsauflistung ermöglichen.

-

Es verwendet einen Ansatz zur Überprüfung der Paketkopfdaten, der die Firewall extrem schnell macht.

-

Bearbeitbare Paketfilter-Regelsätze ermöglichen es dem Administrator, eine Firewall-Konfigurationsregel hinzuzufügen, zu ändern oder zu entfernen.

-

Auflisten/Zurücksetzen der Zähler pro Regel im Paketfilter-Regelsatz

-

Es kann in Verbindung mit der Funktionalität der Firewall zur Sicherung und Wiederherstellung von Datendateien verwendet werden.

Iptables kann Ihnen nur L4-Firewall-/zweite Generation-Firewall-Funktionen zum Schutz Ihrer Netzwerke bieten. Da iptables keine Next-Generation-Firewall ist und keine Filterfähigkeiten auf Anwendungsebene/L7 hat, empfehlen wir dringend, Zenarmor auf Ihrer iptables-Firewall zu verwenden. Für weitere Informationen zur Installation von Zenarmor auf Ihrer Linux-Firewall, lesen Sie bitte die offizielle Zenarmor-Dokumentation.

6. VyOS

VyOS ist eine Router-Plattform, die vollständig Open Source ist und für den Unternehmenseinsatz konzipiert wurde. Im Jahr 2013 wurde VyOS als Community-Derivat des eingestellten Vyatta Core-Projekts mit dem Ziel gegründet.

VyOS ist eine einheitliche Verwaltungsoberfläche, die das GNU/Linux-Betriebssystem mit einer Vielzahl von offenen Netzwerk-Utilities integriert. Es hält die Prinzipien der freien und Open-Source-Software aufrecht, indem es eine konfigurierbare Skriptbibliothek und eine HTTP-API bereitstellt, zusätzlich zu einer Befehlszeilenschnittstelle, die an Hardware-Router erinnert.

Abbildung 6. VyOS Armaturenbrett

Funktionen

Die folgenden sind die Funktionen von VyOS.

- Stateful-Firewalls, zonenbasierte Firewalls und alle Formen von Quell- und Ziel-NAT NAT

- Routing-Funktionen umfassen BGP (IPv4 und IPv6), OSPF (v2 und v3), RIP und RIPng sowie policy-basiertes Routing.

- VPN, IPsec, VTI, VXLAN, L2TPv3, L2TP/IPsec und PPTP-Server, Tunnel-Schnittstellen (GRE, IPIP, SIT) und OpenVPN im Client-, Server- oder Site-to-Site-Modus. WireGuard ist eine VPN-Funktion von VyOS.

- VRRP für IPv4 und IPv6, mit der Fähigkeit, benutzerdefinierte Gesundheitsprüfungen und übergangsprozeduren zu implementieren; ECMP, zustandsbehaftetes Lastenausgleich als Hochverfügbarkeitslösung

- Netzwerkdienste wie DHCP- und DHCPv6-Server und -Relay, IPv6 RA, DNS-Weiterleitung, TFTP-Server, Web-Proxy, PPPoE-Zugangskonzentrator, NetFlow/sFlow-Sensor und QoS sind verfügbar.

Plattformen

VyOS ist mit einer Vielzahl von Virtualisierungssystemen kompatibel, wie KVM, Xen, Citrix XenServer, VirtualBox, VMware und Microsoft Hyper-V, sowie mit Bare-Metal x86-64-Servern. Die Images enthalten paravirtuelle Treiber zur Leistungsoptimierung. Google Cloud Platform, Microsoft Azure und Amazon Web Services bieten es alle an.

Preisgestaltung

VyOS ist eine vollständig Open-Source-Plattform, die es jedem ermöglicht, Audits durchzuführen, angepasste Images zu erstellen, zur Codebasis beizutragen und eine Toolchain zu erstellen.

7. Endian Firewall Community (EFW)

Endian Firewall Community (EFW) ist eine Sicherheitssoftware-Anwendung für das Zuhause, die auf Linux basiert und dazu verwendet werden kann, jedes unterausgelastete Hardwaregerät in ein vollständig funktionales Unified Threat Management (UTM)-System zu verwandeln. Die Endian Community wurde mit dem Ziel gegründet, die Sicherheit zu vereinfachen und bei der Sicherung von Heimnetzwerken durch die Nutzung von Open-Source-Software zu unterstützen.

Abbildung 7. Endian Firewall CE Armaturenbrett

Funktionen

Die folgenden Dienste sind über Endian im Kontext der Netzwerksicherheit und -verwaltung verfügbar und bieten eine umfassende Auswahl an Optionen zur Optimierung und zum Schutz Ihres Netzwerks:

- VPN (SSL & IPSec): Unsere VPN-Verbindung ist sowohl sicher als auch benutzerfreundlich, sodass Ihre Mitarbeiter auf entfernte Standorte zugreifen und mehrere Büros verbinden können.

- Eine robuste Firewall: Stellen Sie sicher, dass Ihr Netzwerk vor Internetgefahren geschützt ist, während gleichzeitig der angemessene Zugriff auf interne und externe Ressourcen ermöglicht wird.

- Intrusion Prevention (IPS): Eine verstärkte Verteidigung, die den Datenverkehr analysiert, um Ihr Netzwerk vor internen und externen Bedrohungen zu schützen.

- Antivirus: Am Gateway erkennt und verhindert es Infektionen sowohl im Web- als auch im E-Mail-Verkehr. Schützen Sie Ihr Netzwerk vor den neuesten Internetangriffen.

- E-Mail-Sicherheit: Stellen Sie sicher, dass Ihr Netzwerk frei von Spam, Phishing und anderen schädlichen E-Mails ist.

- Zentralisierte Verwaltung: Das Endian Management Center (EMC) bietet die Möglichkeit, Ihre Endian Appliances zentral zu verwalten.

- Multi-WAN (Wide Area Network) (mit Failover): Durch die Verbindung mehrerer Internetverbindungen mit Ihrem Netzwerk wird es zuverlässiger. Es ist möglich, es in einer grundlegenden Failover-Konfiguration oder gleichzeitig zu implementieren.

- Quality of Service (QoS): Priorisieren Sie geschäftskritische Anwendungen, einschließlich VoIP, Web und E-Mail, indem Sie die Nutzung Ihrer Netzwerkbandbreite verwalten.

- Berichterstattung: Greifen Sie auf Echtzeit- und historische Daten für Ihren gesamten kritischen Netzwerkverkehr zu, einschließlich Webnutzungsberichte für Tage, Wochen und Monate.

Endian Firewall Community bietet kritische E-Mail- und Web-Sicherheitsdienste, indem es die Fähigkeiten prominenter Open-Source-Anwendungen nutzt. Diese robuste Lösung garantiert eine starke Verteidigung Ihres Netzwerks gegen Online-Gefahren. Darüber hinaus bietet EndianOS UTM zentralen und sicheren Zugang zu allen Endian-Geräten durch die nahtlose Integration mit dem Endian-Netzwerk. Diese Integration bietet einen umfassenden Ansatz zum Schutz Ihrer digitalen Infrastruktur, indem sie das Netzwerkmanagement optimiert und die allgemeine Sicherheit verbessert.

Plattformen

Endian kann in drei verschiedenen Umgebungen implementiert werden.

- Appliance-Hardware: Eine breite Palette speziell entwickelter Geräte, die mit UTM-Software kompatibel sind, um Sicherheitsanforderungen zu erfüllen, von Industrieanlagen und Zweigstellen bis hin zu großen Netzwerken.

- Virtuelle Appliance: Virtuelle Appliances umfassen VMware, Hyper-V, Xen/XenServer und KVM.

- Appliance-Software: Es ist möglich, Ihre Ausrüstung in eine voll funktionsfähige Endian UTM-Appliance umzuwandeln.

Preisgestaltung

Endian Firewall Community ist eine kostenlose und Open-Source-Lösung für Unified Threat Management (UTM), die zum Schutz von kleinen Unternehmen und privaten Netzwerken eingesetzt werden kann. Es bietet eine umfangreiche Palette an Funktionen, wie Malware-Schutz, Intrusion Detection und Prevention, Web-Filterung und Paket-Filterung. Endian Firewall Community ist benutzerfreundlich und verwaltbar und kann auf einer Vielzahl von Plattformen eingesetzt werden, wie z.B. vor Ort, in der Cloud und in virtualisierten Umgebungen.

EndianOS UTM ist ein kommerzielles UTM-Produkt, das für den Unternehmenseinsatz gedacht ist. Es bietet eine umfassendere Palette an Funktionen als Endian Firewall Community, wie z.B. erweiterte Anwendungssteuerung, Inhaltsfilterung und Berichtsfunktionen. EndianOS UTM ist skalierbarer und kann in größeren Netzwerken eingesetzt werden.

Preisinformationen für EndianOS UTM sind auf Anfrage erhältlich. Dennoch ist es häufig teurer als die Endian Firewall Community, die Open Source und kostenlos ist.

Endian Firewall Community ist eine kostenlose und Open-Source-UTM-Lösung; daher beinhaltet sie keinen offiziellen technischen Support. Dennoch beherbergen die Endian Firewall Community-Foren eine robuste und engagierte Gemeinschaft von Entwicklern und Nutzern, die in der Lage sind, Unterstützung zu bieten.

8. Shorewall

Die Shoreline Firewall, die gelegentlich als "Shorewall" bezeichnet wird, ist ein hochrangiges Netfilter-Konfigurationstool. Shorewall kann auf einem Multifunktions-Gateway/Router/Server, einem spezialisierten Firewall-System oder einem dedizierten GNU/Linux-System installiert werden. Aufgrund seiner Fähigkeit, "Zonen" wie die DMZ oder eine "Netz"-Zone zu verwalten, wird Shorewall hauptsächlich in Netzwerkinstallationen eingesetzt. Anschließend würde jede Zone ihre eigenen Einschränkungen festlegen, was die Umsetzung von permissiveren Standards im Intranet des Arbeitsplatzes erleichtern würde, während gleichzeitig der Internetverkehr eingeschränkt wird.

Zum Beispiel möchten Sie möglicherweise ein geheimes internes Netzwerk einrichten, das nur für bestimmte Maschinen zugänglich ist, ein Gastnetzwerk, das für alle zugänglich ist, ein Netzwerk, das für Produktionsmaschinen bestimmt ist, und ein Netzwerk, das von Computern außerhalb Ihres lokalen Netzwerks (LAN) zugänglich ist. Shorewall erleichtert diesen Prozess mühelos.

Funktionen

Im Folgenden finden Sie eine Liste der Funktionen von Shorewall 5.0.

- Es eignet sich für eine Vielzahl von Gateway-, Firewall- und Router-Anwendungen.

- Es nutzt die Verbindungsverfolgungsfunktionen von Netfilter für zustandsbehaftete Paketfilterung.

- Zentrale Verwaltung.

- Bestimmte IP-Adressen und Subnetzwerke können auf die schwarze Liste gesetzt werden.

- Unterstützung für VPN-Tunnel, die auf IPsec, GRE, IPIP und OpenVPN basieren, sowie für Clients und Server, die das PPTP-Protokoll verwenden

- Die Adressverifizierung für Media Access Control (MAC) ist zugänglich.

- Unterstützung bei der Verkehrsformung und -kontrolle.

- Unterstützung bei Firewalls und Brücken

- Verkehrsabrechnung

- IPv6-Unterstützung (Shorewall 5.0.6 und später) ist mit einer Vielzahl von Virtualisierungslösungen kompatibel, wie KVM, Xen, Linux-Vserver, OpenVZ, VirtualBox, LXC und Docker (Shorewall 5.0.6 und später).

Vorteile

Shorewall ist eine Firewall-Lösung, die sowohl flexibel als auch leistungsstark ist und eine Vielzahl von Vorteilen bietet, wie zum Beispiel:

-

Einfachheit der Konfiguration: Shorewall ist relativ einfach zu konfigurieren, selbst für Benutzer mit begrenzter Erfahrung mit Firewalls. Es bietet eine einfache und intuitive Syntax zum Erstellen von Firewall-Regeln, und eine Vielzahl von Ressourcen steht zur Verfügung, um Benutzern bei der Einrichtung zu helfen, einschließlich Dokumentation, Tutorials und Community-Support.

-

Anpassungsfähigkeit: Shorewall ist eine hoch anpassbare Firewall-Lösung, die an eine Vielzahl von Netzwerkanforderungen angepasst werden kann. Es ist mit einer Vielzahl von Netzwerkprotokollen und -topologien kompatibel und kann nahtlos mit anderen Sicherheitswerkzeugen und -diensten integriert werden. Shorewall ist eine ausgezeichnete Option für Benutzer, die eine Firewall-Lösung benötigen, die sowohl flexibel als auch leistungsstark ist. Dennoch ist es wichtig, die Komplexität und die Lernkurve, die mit Shorewall verbunden sind, zu erkennen.

-

Anpassung: Shorewall ist eine ausgezeichnete Option für Benutzer, die eine Firewall-Lösung benötigen, die an die einzigartigen Anforderungen ihres Netzwerks angepasst werden kann. Shorewall ist mit einer Vielzahl von Netzwerkprotokollen und -topologien kompatibel und kann nahtlos mit anderen Sicherheitswerkzeugen und -diensten integriert werden.

Plattformen

Im Folgenden finden Sie eine Liste der Bereitstellungsalternativen für Shorewall, einschließlich Hardwareanforderungen, Virtualisierungsunterstützung und Cloud-Bereitstellungsoptionen.

-

Spezialisierte Firewall-Systeme: Shorewall kann auf spezialisierten Firewall-Systemen implementiert werden, wie z.B. Hardware-Appliances oder virtuellen Geräten.

-

Standalone GNU/Linux-Systeme: Shorewall kann auf jedem eigenständigen GNU/Linux-System eingesetzt werden. Die Hardwareanforderungen für eine eigenständige Shorewall-Bereitstellung sind relativ bescheiden; sie können jedoch je nach spezifischer Distribution und Konfiguration, die verwendet wird, variieren.

-

Multi-Funktions-Gateway/Router/Server: Shorewall kann auf Multi-Funktions-Gateway/Router/Servern installiert werden. Routing, Firewall-Schutz und NAT gehören zu den Netzwerkdiensten, die diese Systeme typischerweise anbieten. Die Firewall-Funktionalität dieser Systeme kann mit Shorewall verwaltet werden.

Integration

Shorewall optimiert die Verkehrsverarbeitung, indem es die Verbindungsüberwachungsfunktionen von Netfilter für zustandsbehaftete Paketfilterung nutzt. Um die Shorewall-Protokolle zu zentralisieren und zu analysieren, ist es möglich, Shorewall mit einem Syslog-Server zu integrieren. Dies kann Organisationen dabei helfen, Sicherheitsrisiken zeitnaher und effektiver zu identifizieren und darauf zu reagieren.

Preisgestaltung

Shorewall ist freie Software, die es Ihnen erlaubt, sie gemäß der GNU General Public License, Version 2, oder (nach Ihrem Ermessen) jeder nachfolgenden Version, die von der Free Software Foundation herausgegeben wurde, zu teilen und/oder zu modifizieren.

9. Smoothwall Express

Smoothwall ist eine Zusammenstellung von Internetsicherheitstechnologien, die Ihr Netzwerk und Ihre Benutzer vor externen Gefahren schützen. Smoothwall Express ist eine Firewall-Lösung, die auf Linux basiert. Ein verstärkter Teil des GNU/Linux-Betriebssystems ist in Smoothwall enthalten, wodurch die Notwendigkeit entfällt, ein separates Betriebssystem zu installieren. Smoothwall soll benutzerfreundlich sein und bietet eine webbasierte GUI, die keine Vorkenntnisse in Linux für die Installation oder Bedienung erfordert.

Smoothwall ist ein privates Softwareunternehmen mit Hauptsitz im Vereinigten Königreich. Es ist führend in der Entwicklung von Webinhaltsfilterung, Schutzmaßnahmen und Internetsicherheitslösungen und überwacht zudem das SmoothWall-Open-Source-Projekt.

Smoothwall wurde ursprünglich als Smoothwall GPL entwickelt, eine Open-Source-Variante, die zur Weiterverbreitung zulässig war. Im November 2001 begann Smoothwall LTD mit dem Verkauf einer proprietären Version, die ursprünglich im August 2000 veröffentlicht wurde. Smoothwall Express ist heute noch zugänglich (letzte Version V3.1 im Jahr 2014), aber die Hauptlösung von Smoothwall ist jetzt kostenpflichtig und wird von Millionen von Menschen weltweit sowohl im öffentlichen als auch im privaten Sektor genutzt. Bildungseinrichtungen und Unternehmen sind die Hauptkäufer von Smoothwalls Sicherheits- und Filterlösungen.

Die Entwickler von Smoothwall gaben am 5. August 2021 bekannt, dass sie eine Vereinbarung getroffen haben, ihre Investition an Family Zone Cyber Safety, ein australisches Sicherheitsunternehmen, für 75,5 Millionen Pfund Sterling (142 Millionen Dollar in bar) zu verkaufen. Der aufgeschobene Restbetrag des Verkaufspreises von 10,5 Millionen Pfund Sterling wurde am 1. September 2021 nach Abschluss der Transaktion am 17. August 2021 gezahlt.

10. IPCop Firewall

IPCop Firewall ist eine Open-Source-Firewall-Distribution, die auf Linux basiert und darauf abzielt, sichere und effiziente Netzwerkschutz zu bieten. Es ist für Privatanwender, kleine Büros und kleine bis mittelgroße Unternehmen konzipiert und basiert auf Linux. Es bietet eine benutzerfreundliche Web-Oberfläche zur überwachung der Netzwerksicherheit und der Firewall-Konfigurationen.

Die IPCop-Firewall ist eine benutzerfreundliche und zuverlässige Firewall-Lösung, die sich gut für kleine Netzwerke eignet. Allerdings bevorzugen die Nutzer möglicherweise jetzt aktivere unterstützte Alternativen. In den letzten Jahren wurde die Entwicklung von IPCop eingestellt, und eine beträchtliche Anzahl von Nutzern ist zu alternativen Firewall-Lösungen wie pfSense, OPNsense und IPFire gewechselt, die eine aktivere Entwicklung und aktualisierte Funktionen bieten.

Funktionen

Die Hauptmerkmale der IPCop-Firewall sind unten aufgeführt.

- Stateful Packet Inspection (SPI): Ermöglicht nur legitime Verbindungen, indem eingehende und ausgehende Netzwerkpakete überwacht werden.

- Proxy- und Inhaltsfilterung: Squid-Proxy-Dienste wurden integriert, um die Effizienz des Web-Browsings zu verbessern und Web-Inhalte zu filtern.

- VPN-Unterstützung: Ermöglicht sicheren Remote-Zugriff durch die Verwendung von Virtual Private Network (VPN)-Verbindungen, wie OpenVPN und IPSec.

- Intrusion Detection System (IDS): Verwendet Snort-basierte IDS, um potenzielle Netzwerkbedrohungen zu identifizieren und Administratoren zu benachrichtigen.

- Webbasierte Verwaltungsoberfläche: Bietet eine benutzerfreundliche, intuitive Weboberfläche, die die Konfiguration und Verwaltung vereinfacht.

- QoS und Traffic Shaping: Ermöglicht die Priorisierung des Netzwerkverkehrs, um die Latenz zu reduzieren und die Bandbreitennutzung zu optimieren.

- DHCP- und DNS-Dienste: Bietet integrierte DHCP- und DNS-Dienste zur Erleichterung der Netzwerkkonfiguration.

- Protokollierung und Berichterstattung: Bietet umfassende Berichtswerkzeuge und detaillierte Protokolle zur überwachung der Netzwerkaktivität und Sicherheitsereignisse.

- Einfache Updates und Wartung: Konsistente Patches und Updates sind verfügbar, um kontinuierliche Stabilität und Sicherheit zu gewährleisten.

Plattformen

IPCop wird typischerweise auf dedizierter Hardware oder virtuellen Geräten implementiert, wodurch ein Standard-PC in ein zuverlässiges Firewall-Gerät verwandelt wird.

Was ist eine Open-Source-Firewall und warum wird sie verwendet?

Das Wort Open Source bezog sich ursprünglich auf Open-Source-Software (OSS), die öffentlich zugänglich sein soll. Jeder kann den Open-Source-Code untersuchen, ändern und teilen.

Wenn eine Person oder Organisation eine Open-Source-Lizenz für ihre ursprüngliche Anwendung verwendet, stimmen sie zu:

-

Stellen Sie den gesamten Quellcode der Software öffentlich zur Verfügung.

-

Erlauben Sie jedem, den Code einer Software zu ändern, zu verbessern oder neu zu gestalten.

-

Erlauben Sie die Erstellung von abgeleiteten Werken

-

Erlauben Sie, dass die Anwendung für jeden Zweck verwendet wird, den der Benutzer wünscht.

Die Open-Source-Lizenz ermöglicht es Entwicklern, ihr Wissen miteinander zu teilen. Die gesamte Open-Source-Community profitiert von der kollektiven Innovation.

Die wesentlichen Funktionen des Internets basieren auf Open-Source-Technologien. Eine große Anzahl von Internetanwendungen ist ebenfalls Open Source. Große Internetkonzerne wie Facebook und Google haben sogar der Open-Source-Community Zugang zu einigen ihrer privaten Ideen gewährt.

Viele der Technologien, die wir heute für selbstverständlich halten, wären nicht entstanden, wenn Open-Source-Lizenzen nicht verfügbar gewesen wären oder hinter Patentrecht verschlossen geblieben wären. Die Open-Source-Bewegung ist verantwortlich für den rasanten Fortschritt der Technologie in den letzten Jahrzehnten.

Open-Source-Firewall ist eine Firewall, die unter einer Open-Source-Lizenz entwickelt und verteilt wird. Es schützt das Netzwerk vor Bedrohungen, indem es den ein- und ausgehenden Datenverkehr filtert und die Netzwerksicherheit gewährleistet.

Open-Source-Firewalls haben auch alle Vorteile der oben beschriebenen Open-Source-Software. Es besteht kein Zweifel daran, dass Sie eines Ihrer wertvollsten Vermögenswerte mit einer Open-Source-Firewall schützen können.

Es gibt eine große Auswahl an Open-Source-Firewall-Software, aus der man wählen kann, je nach Ihrem Kenntnisstand, der Größe der zu schützenden Infrastruktur, der Benutzerfreundlichkeit und sogar danach, ob die Firewall eine grafische Benutzeroberfläche hat.

Ohne besondere Reihenfolge hebt dieser Artikel die besten verfügbaren Open-Source-Firewalls hervor. Sie können alle diese Firewalls ganz einfach auf jeder Hardware, virtuellen Plattform oder Cloud herunterladen und bereitstellen. Außerdem verkaufen viele sie mit vorkonfigurierten Geräten, wenn Ihnen ihre Funktionen oder Unterstützung gefallen und Sie kein eigenes Gerät bauen möchten.

Was sind die Vorteile der Verwendung von Open-Source-Firewalls?

Im Gegensatz zu proprietären Firewall-Lösungen bieten Open-Source-Firewalls zahlreiche Vorteile, darunter Kosteneinsparungen, Sicherheitstransparenz, Flexibilität, Community-Support, Unabhängigkeit von Anbietern, Zuverlässigkeit, Skalierbarkeit, einfache Compliance und Bildungschancen. Open-Source-Firewalls sind eine attraktive Option für Organisationen, die sichere, kostengünstige und anpassbare Netzwerksicherheitslösungen entwickeln möchten, aufgrund dieser Vorteile. Wesentliche Vorteile der Verwendung von Open-Source-Firewalls sind im Folgenden aufgeführt.

- Kosten-Effektivität: Open-Source-Firewalls sind kostenlos herunterladbar und nutzbar, was sowohl die anfänglichen als auch die laufenden Kosten erheblich senkt. Organisationen können Ausgaben für Infrastruktur, Support und Anpassung anstelle von Lizenzgebühren verwenden.

- Transparenz und Sicherheit: Benutzer haben die Möglichkeit, den Quellcode zu überprüfen, was die Wahrscheinlichkeit versteckter Hintertüren oder Schwachstellen verringert und Transparenz gewährleistet. Die Gemeinschaft ist aktiv an der überprüfung und Behebung von Sicherheitsanfälligkeiten beteiligt, oft schneller als proprietäre Lösungen.

- Lernmöglichkeiten: Durch die direkte Interaktion mit dem Quellcode und den Konfigurationen können IT-Teams ein tieferes Verständnis für Firewall-Technologien erlangen. Durch den Erwerb eines umfassenden Verständnisses der besten Praktiken der Cybersicherheit und des Firewall-Managements kann das Personal ihre gesamte Sicherheitslage verbessern.

- Anpassung und Flexibilität: Benutzer haben die Möglichkeit, Firewall-Konfigurationen und -Funktionen zu ändern, um ihren einzigartigen Sicherheitsanforderungen gerecht zu werden. Open-Source-Firewalls können problemlos mit Drittanbieter-Software und anderen Open-Source-Tools integriert werden, was maßgeschneiderte Sicherheitskonfigurationen ermöglicht.

- Anbieterunabhängigkeit: Organisationen sind nicht verpflichtet, Hardware- und Softwarelösungen von einem einzigen Anbieter auszuwählen, was ihnen mehr Flexibilität bietet. Benutzer haben die Möglichkeit, Hardware-Lieferanten oder Support-Anbieter zu wechseln, ohne wesentliche Unterbrechungen zu erleben.

- Community-Support: Open-Source-Lösungen haben tendenziell große und aktive Gemeinschaften, die Unterstützung, Dokumentation und Fehlerbehebung anbieten. Die Gemeinschaft stellt den Nutzern Foren, Ressourcen und kollektives Wissen zur Verfügung.

- Leistung und Skalierbarkeit: Open-Source-Firewalls sind bekannt für ihre Fähigkeit, effizient auf handelsüblicher Hardware zu arbeiten, da sie geringere Hardwareanforderungen haben. Organisationen können ihre Firewall-Lösungen einfach entsprechend ihren sich entwickelnden Sicherheitsanforderungen und ihrem Wachstum skalieren, entweder horizontal oder vertikal.

- Zuverlässigkeit und Stabilität: Open-Source-Firewalls werden häufig von der Community umfangreichen Tests unterzogen und in verschiedenen Umgebungen eingesetzt, was zu ihrer Zuverlässigkeit beiträgt. Zahlreiche Open-Source-Firewalls (z.B. pfSense, OPNsense, IPFire) haben eine lange Geschichte erfolgreicher Einsätze in Unternehmens- und KMU-Umgebungen.

- Einfachere Prüfung: Open-Source-Firewalls vereinfachen den Prozess der Einhaltung von regulatorischen Standards, indem sie Prüfern den direkten Zugang und die Untersuchung des Quellcodes ermöglichen. Die Offenheit und Sichtbarkeit von Firewall-Konfigurationen und -Operationen ermöglichen es Organisationen, die Einhaltung von Vorschriften effektiver nachzuweisen.

Wie sicher sind Open-Source-Firewalls?

Wenn sie effektiv konfiguriert, routinemäßig aktualisiert und aktiv verwaltet werden, können Open-Source-Firewalls äußerst zuverlässig und sicher sein. Obwohl sie Transparenz, Flexibilität und Kosteneinsparungen bieten, hängt die Sicherheitseffektivität dieser Systeme letztendlich von der Fähigkeit des Benutzers ab, sie korrekt zu warten und zu konfigurieren.

Der Quellcode von Open-Source-Firewalls ist öffentlich zugänglich, was es Sicherheitsspezialisten und der Gemeinschaft ermöglicht, Schwachstellen schnell zu identifizieren, zu überprüfen und zu beheben. Die Dauer der Schwachstellenaussetzung wird durch die schnelle Bereitstellung von Abhilfemaßnahmen und Sicherheitsupdates durch aktive Gemeinschaften verkürzt. Zusätzlich haben die Benutzer die Möglichkeit, Firewall-Regeln und -Konfigurationen anzupassen, um ihren einzigartigen Sicherheitsbedürfnissen gerecht zu werden, wodurch sie mehr Kontrolle über ihre Netzwerksicherheit erhalten.

Allerdings haben Open-Source-Lösungen möglicherweise keine offiziellen Support-Kanäle, was in kritischen Szenarien zu Verzögerungen führen könnte (obwohl einige Open-Source-Firewall-Projekte kostenpflichtige Support-Optionen anbieten).

Was sind die Herausforderungen von Open-Source-Firewalls?

Trotz der Tatsache, dass Open-Source-Firewalls Kosteneinsparungen, Transparenz und Flexibilität bieten, müssen Organisationen diese Hindernisse sorgfältig bewerten. Die wichtigsten Herausforderungen bei der Verwendung von Open-Source-Firewalls sind wie folgt.

- Eingeschränkter Support und Dokumentation: Die Mehrheit der Open-Source-Firewalls verlässt sich auf Community-Foren, Dokumentation und Online-Ressourcen, die möglicherweise nicht für sofortige, geschäftskritische Unterstützung ausreichen. Im Gegensatz zu proprietären Lösungen bieten Open-Source-Firewalls in der Regel keinen dedizierten Support durch den Anbieter, was zu einer verzögerten Lösung kritischer Probleme führen kann.

- Komplexität und Lernkurve: Open-Source-Firewalls erfordern häufig fortgeschrittene technische Kenntnisse und eine enge Vertrautheit mit Befehlszeilenoberflächen, Netzwerkkonzepten und Firewall-Konfigurationstechniken. Um Open-Source-Firewalls effektiv zu verwalten und zu konfigurieren, benötigen Administratoren möglicherweise zusätzliche Schulungen oder Erfahrung.

- Wartung und Updates: Administratoren sind gezwungen, Sicherheitsaktualisierungen, Patches und Updates manuell bereitzustellen, was kontinuierliche überwachungs- und Wartungsaufwände erfordert. Insbesondere für Organisationen mit unzureichendem IT-Personal können routinemäßige Wartung und Updates erhebliche Zeit und Ressourcen erfordern.

- Regulatorische und Compliance-Bedenken: Open-Source-Firewalls erfüllen möglicherweise nicht die legitimen Zertifizierungen oder Compliance-Standards, die von bestimmten Branchen oder Regulierungsbehörden gefordert werden, was den Prozess der Einhaltung spezifischer Vorschriften für Organisationen komplizieren kann.

- Begrenzte erweiterte Sicherheitsfunktionen: Open-Source-Firewalls verfügen möglicherweise nicht über dieselben fortschrittlichen Sicherheitsfunktionen und -fähigkeiten wie kommerzielle Firewall-Lösungen, wie z.B. Deep Packet Inspection, erweiterte Bedrohungserkennung oder integrierte Intrusion Prevention Systeme (IPS).

- Sicherheitsrisiken und Schwachstellen: Trotz der Tatsache, dass die Open-Source-Community aktiv an der Identifizierung und Behebung von Schwachstellen beteiligt ist, kann es zu Verzögerungen bei der Veröffentlichung von Patches oder Updates kommen, wodurch Systeme über längere Zeiträume exponiert sind. Das Risiko von Fehlkonfigurationen wird durch die Komplexität der Konfiguration von Open-Source-Firewalls erhöht, was Sicherheitsanfälligkeiten einführen kann.

- Kompatibilitäts- und Integrationsprobleme: Open-Source-Firewalls lassen sich möglicherweise nicht nahtlos in bestehende proprietäre Infrastrukturen, Tools oder Sicherheitsprodukte integrieren, was zusätzliche Anpassungs- und Integrationsaufwände erfordert. Das Open-Source-Firewall-ökosystem unterliegt häufigen änderungen, die zu Kompatibilitätsproblemen mit Drittanbieter-Software oder -Hardware führen können.

- Skalierbarkeit und Leistung: In stark nachgefragten oder Unternehmensumgebungen können bestimmte Open-Source-Firewalls möglicherweise nicht effizient skalieren, was potenziell die Netzwerkleistung beeinträchtigen könnte. Um eine optimale Leistung zu erzielen, können Open-Source-Firewall-Lösungen erhebliche Hardware-Ressourcen erfordern, was zu einer Erhöhung der Betriebskosten führen kann.

- Abhängigkeit von Drittanbieter-Lösungen: Organisationen benötigen möglicherweise die Integration zusätzlicher Drittanbieter-Tools, um umfassende Sicherheit zu erreichen, was zu einer Erhöhung der Komplexität und des Verwaltungsaufwands führen kann.

Sind Open-Source-Firewalls das Richtige für Ihr Unternehmen?

Sie sollten die spezifischen Bedürfnisse, Fähigkeiten und das regulatorische Umfeld Ihres Unternehmens sorgfältig bewerten, um festzustellen, ob eine Open-Source-Firewall zu Ihren Geschäftszielen passt. Eine kommerzielle Firewall-Lösung könnte geeigneter sein, wenn Ihrem Unternehmen das erforderliche technische Wissen fehlt oder wenn Sie garantierten Support vom Anbieter bevorzugen. Open-Source-Firewalls sind äußerst effektive, kosteneffiziente und konfigurierbare Lösungen für Unternehmen mit dem erforderlichen Wissen und den nötigen Ressourcen. Sie werden oft von Verbrauchern bevorzugt, die Freiheit und Anpassung suchen, sowie von kleinen Unternehmen, die Lizenzkosten sparen möchten.