Fortinet-Firewall-Alternativen und -Wettbewerber

Fortinet bietet leistungsstarke Netzwerksicherheitslösungen, die Ihr Netzwerk, Ihre Benutzer und Ihre Daten vor ständig wechselnden Bedrohungen schützen. Top-bewertete Lösungen, zusammen mit zentralisiertem Management, ermöglichen die Konsolidierung der Sicherheit und eine optimierte End-to-End-Sicherheitsarchitektur. Wenn Sie nach einer Alternative zur Fortinet-Firewall suchen, haben wir eine Liste für Sie erstellt. Einige der Firewall-Produkte sind nicht ausschließlich Firewall-Geräte oder -Software, sie dienen auch als Firewall. Diese könnten Router oder WLAN-Management-Geräte oder integrierte Betriebssysteme oder Antivirus-Firewall-Dienste sein. Je nach Ihrem Budget und der Größe des Netzwerks können Sie eines davon nutzen.

- Zenarmor

- McAfee

- Microsoft

- pfSense

- MikroTik-Router

- Ubiquiti Networks Unifi

- Cisco Adaptive Security Appliance

- Cisco Meraki MX

- WatchGuard Netzwerksicherheit

- SonicWall TZ

1. Zenarmor

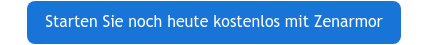

Zenarmor (Sensei) ist eine softwarebasierte Schnellfirewall, die an fast jedem Ort installiert werden kann.

Es kann aufgrund seiner appliance-freien, All-in-One-, All-Software-, leichten und einfachen Architektur schnell auf jeder Plattform mit Netzwerkverbindung installiert werden. Virtuelle oder Bare-Metal-Optionen sind verfügbar. Vor Ort oder in der Cloud? Jede Cloud ist gut...

Diese Technologie bietet hochmoderne, zukunftsweisende Funktionen, die in Open-Source-Firewalls wie OPNsense noch nicht verfügbar sind. Wenn Sie eine L4-Firewall verwenden (alle Open-Source-Firewalls fallen in diese Kategorie) und Funktionen wie Anwendungssteuerung, Netzwerk-Analytik und TLS-Inspektion wünschen, kann Zenarmor Ihnen helfen.

Abbildung 1. Zenarmor-Dashboard auf OPNsense

Die zugrunde liegende Technologie des Produkts ist ein kleiner, aber leistungsstarker Paketinspektionskern, der eine Vielzahl von Netzwerk-Sicherheitsoperationen auf Unternehmensebene durchführen kann.

Die Funktionen der Next-Generation-Firewall von Zenarmor sind unten aufgeführt:

-

Cloud-Anwendungssteuerung (Web 2.0-Steuerungen)

-

Fortgeschrittene Netzwerk-Analytik

-

Vollständige TLS-Inspektion für alle Ports (für jeden TCP-Port, nicht nur HTTPS) *Bald verfügbar

-

Verschlüsselung von Bedrohungen verhindern

-

Richtlinienbasiertes Filtern

-

Cloud-basierte zentrale Verwaltung & Berichterstattung

Zenarmor ist derzeit verfügbar für:

-

OPNsense® (OPNsense 24.x - 25.1, vollständig in die OPNsense WebUI integriert)

-

pfSense®-Software (pfSense CE 2.7.x)

-

FreeBSD® (FreeBSD 13, 14)

-

CentOS Linux (CentOS Stream 9)

-

Debian Linux (Debian 10, 11, 12)

-

Ubuntu Linux (Ubuntu 20.04 LTS, 22.04 LTS, 24.04 LTS)

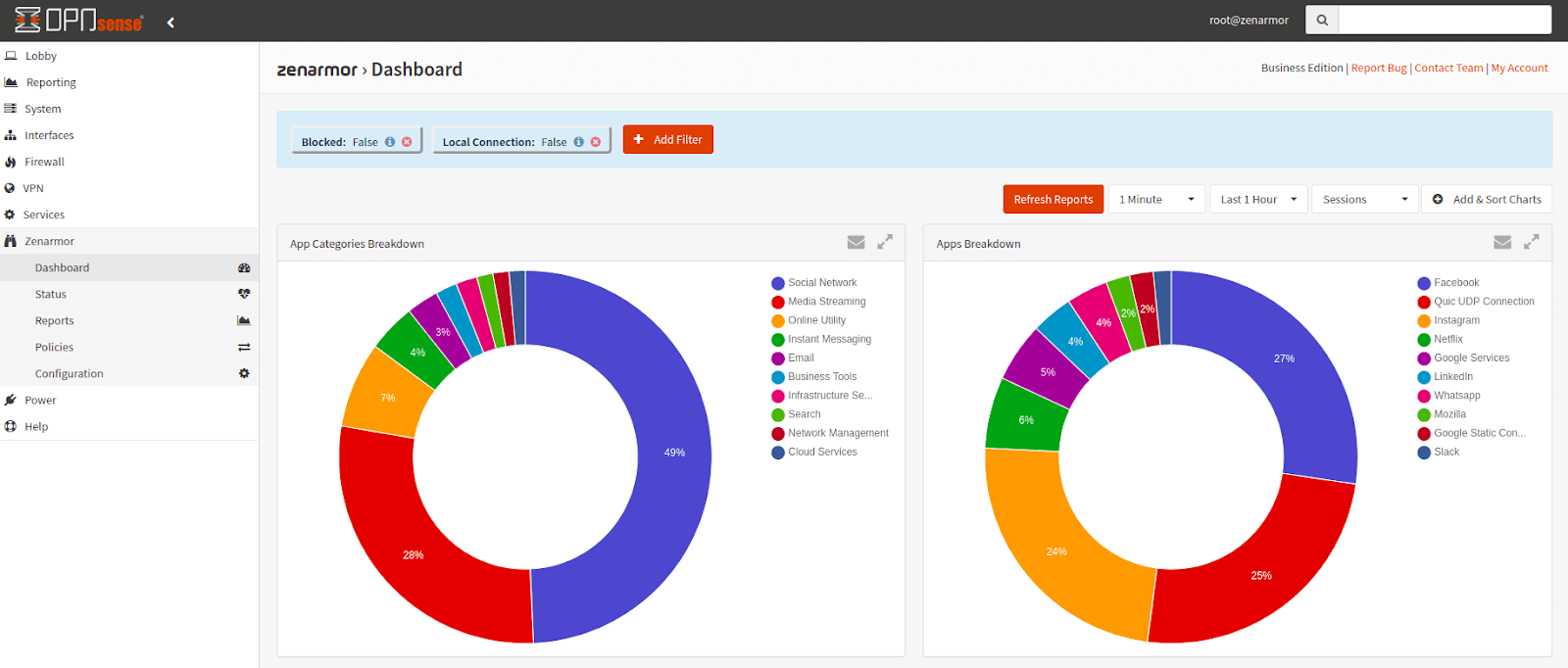

Zenarmor-Implementierungen auf allen Linux-Plattformen sowie auf FreeBSD-basierenden Firewalls können alle über ein einziges Dashboard gesteuert werden: Cloud Management Portal mit Fokus

Abbildung 2. Zenarmor Cloud Management Portal

Zenarmor kann als Gateway oder auf Serverbasis in jeder Cloud-Umgebung installiert werden.

2. McAfee

Das McAfee Personal Firewall-Programm fungiert als Schutzbarriere zwischen Ihrem PC und dem Internet und ermöglicht es Ihnen, zu regulieren, was ein- und ausgeht. Die Funktionalität der Personal Firewall ist darauf ausgelegt, den Internetverkehr auf verdächtiges Verhalten zu überwachen und effiziente Sicherheit zu bieten, ohne Ihre täglichen Aktivitäten zu stören. Die Hauptmerkmale der McAfee-Personal-Firewall und Details sind unten aufgeführt.

Standard- und benutzerdefinierte Schutzstufen

Jeder hat einzigartige Sicherheitsanforderungen. Verwenden Sie die Standardeinstellungen der Personal Firewall, um sich gegen Eindringlinge und verdächtige Aktivitäten zu verteidigen, oder konfigurieren Sie die Schutzoptionen, die am besten für Sie geeignet sind.

Schlaue Ratschläge

Während Sie bei der Arbeit sind, erhalten Sie Ratschläge, die Ihnen helfen, zu entscheiden, ob Sie Anwendungen den Internetzugang gewähren und ob Sie dem Netzwerkverkehr vertrauen sollen oder nicht. Sie können die Empfehlungen von Smart Advice auch so einstellen, dass sie automatisch umgesetzt werden.

Verwaltung des Internetzugangs für Programme

Stellen Sie die Programmberechtigungen ein, um zu steuern, welche Programme Internetzugang haben und welche Art von Zugang sie haben. Sie können Programmen vollen Zugriff, nur ausgehenden Zugriff oder überhaupt keinen Zugriff gewähren.

Spiele-Schutz

Wenn Sie ein beliebiges Programm im Vollbildmodus öffnen, können Sie die Benachrichtigungen ausschalten. Wenn Sie gehen, werden Sie wieder informative Benachrichtigungen erhalten.

PC-Startschutz

Sobald Windows startet, beginnen Sie damit, Ihren PC vor Eindringversuchen, bösartigen Apps und Netzwerkverkehr zu schützen.

Systemdienstportsteuerungen

Personal Firewall bietet Ihnen die Werkzeuge, die Sie benötigen, um die Systemdienst-Ports, die einige Programme benötigen, ordnungsgemäß zu verwalten, wodurch Ihr PC Internet-Sicherheitsrisiken ausgesetzt wird.

Verwaltung von PC-Verbindungen

Erlauben und beschränken Sie Remote-Verbindungen, um die Kontrolle darüber zu bewahren, welche Informationen zwischen Ihrem PC und anderen PCs ausgetauscht werden.

HackerWatch-Informationsintegration

HackerWatch ist eine Website, die weltweite Hacking und Infiltrationstendenzen verfolgt. HackerWatch liefert aktuelle Sicherheitsinformationen zu Programmen auf Ihrem Computer sowie weltweite Sicherheitsvorfälle und Daten zu Internetports.

Persönliche Firewall-Sperrung

Blockiere jetzt alle eingehenden und ausgehenden Kommunikationen zwischen deinem Computer und dem Internet. Wenn Sie einen Verdacht auf eine Sicherheitsanfälligkeit oder einen Angriff haben, ist dies eine solide Wahl.

Datenschutz

Erkennen und verhindern Sie potenziell schädliche Programme, wie z.B. Trojans, daran, Ihre persönlichen Informationen über das Internet zu übertragen.

Ereignisprotokollierung

Behalten Sie aktuelle eingehende, ausgehende und Eindringversuche im Auge, um herauszufinden, wer auf Ihren Computer zugegriffen oder versucht hat, darauf zuzugreifen.

Einbruchsschutz

Verhindern Sie unbefugten Zugriff auf und Manipulation Ihres Computers. Elemente, die die Merkmale eines Angriffs oder eines Hacking-Versuchs aufweisen, werden von der Personal Firewall blockiert.

Anspruchsvolle Verkehrsanalysen

Überprüfen Sie alle eingehenden und ausgehenden Internetdaten sowie alle Programme, die aktiv auf offene Verbindungen lauschen. Dies gibt Ihnen die Möglichkeit, Programme zu verwalten, die anfällig für Eindringlinge sind.

3. Microsoft

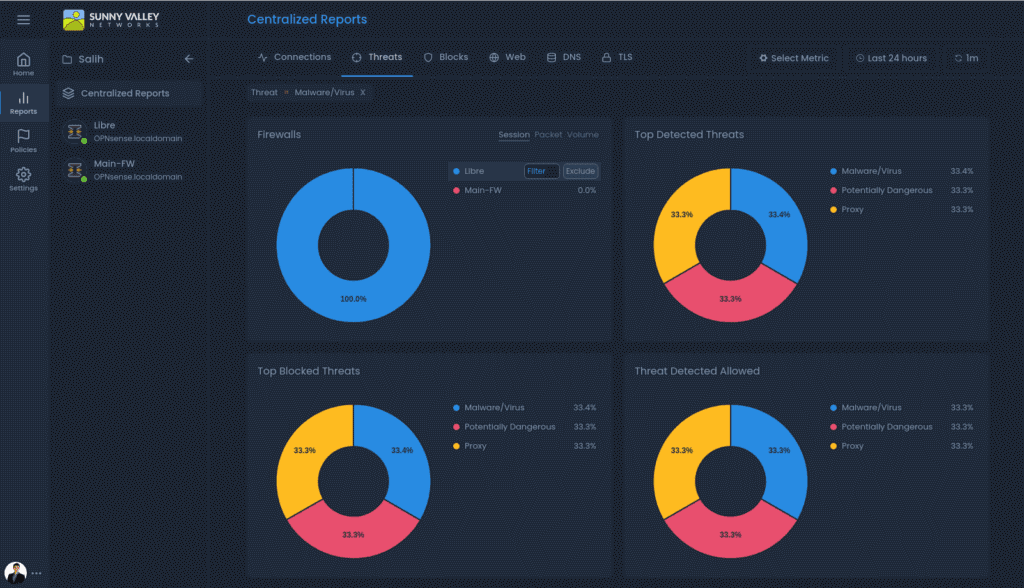

Windows-Firewall (formell bekannt als Windows Defender Firewall in Windows 10) ist eine Firewall-Komponente von Microsoft Windows. Windows XP und Windows Server 2003 waren die ersten, die es beinhalteten. Es war als Internet Connection Firewall bekannt, bevor Windows XP Service Pack 2 im Jahr 2004 eingeführt wurde. Es wurde mit der Einführung von Windows 10 Version 1709 im September 2017 in Windows Defender Firewall umbenannt.

Wenn Sie Microsoft Windows verwenden, sollten Sie auch dann die Microsoft Defender Firewall aktivieren, wenn Sie bereits eine Firewall installiert haben. Es hilft, unbefugten Zugriff zu verhindern.

Abbildung 3. Microsoft Windows Defender Firewall

Eine mehrschichtige Sicherheitsstrategie umfasst die Windows Defender Firewall mit erweiterter Sicherheit. Die Windows Defender Firewall beschränkt illegalen Netzwerkverkehr, der in ein Gerät hinein oder aus einem Gerät heraus gestreamt wird, indem sie hostbasiertes, bidirektionales Netzwerkverkehrsfiltering anbietet. Windows Defender Firewall verwendet zusätzlich Network Awareness, um Sicherheitseinstellungen anzuwenden, die für die Netzwerktypen geeignet sind, mit denen das Gerät verbunden ist. Da die Konfigurationsoptionen für die Windows Defender Firewall und Internet Protocol Security (IPsec) in einer einzigen Microsoft Management Console (MMC) namens Windows Defender Firewall kombiniert sind, ist die Windows Defender Firewall ein wichtiger Aspekt der Isolationsstrategie Ihres Netzwerks.

Windows Defender Firewall bietet die folgenden Funktionen, um Ihnen bei der Bewältigung der Netzwerksicherheits Herausforderungen Ihrer Organisation zu helfen:

-

Verteidigt gegen Cyberangriffe.

-

Die Windows Defender-Firewall minimiert die Angriffsfläche eines Geräts und fügt eine weitere Schicht zum Defense-in-Depth-Ansatz hinzu.

-

Schützt sensible Informationen und geistiges Eigentum.

-

Die Integration der Windows Defender Firewall mit IPsec macht es einfach, autorisierte, durchgehende Netzwerkverbindungen durchzusetzen.

-

Erhöht den Wert der aktuellen Investitionen.

-

Es ist keine zusätzliche Hardware oder Software erforderlich, da die Windows Defender Firewall eine hostbasierte Firewall ist, die mit dem Betriebssystem geliefert wird.

4. pfSense

Die pfSense®-Software ist ein auf FreeBSD basierendes Betriebssystem zur Installation und Konfiguration einer Firewall, die über die Weboberfläche schnell eingerichtet und auf jedem PC installiert werden kann. Es ist schwer zu glauben, dass die pfSense®-Software eine kostenlose und Open-Source-Lösung mit all den Funktionen und der Sicherheit auf Unternehmensniveau ist, die sie bietet.

Abbildung 4. pfSense-Software

Es umfasst eine umfangreiche Liste von Funktionen und ein attraktives Paket-System, zusätzlich zu einer robusten und anpassungsfähigen Firewall- und Router-Plattform. Diese Paketstruktur ermöglicht nicht nur die Erweiterung des Betriebssystems, sondern schützt auch das Verteilungssystem vor Sicherheitsanfälligkeiten.

Organisationen auf der ganzen Welt verlassen sich auf pfSense®-Software, um zuverlässigen, voll funktionsfähigen Firewall-Schutz in der Cloud zu bieten.

Beliebte Anwendungsbereiche können unten aufgelistet werden:

-

LAN/WAN-Router

-

WLAN-Hotspot oder Captive Portal

-

VPN-Router

-

Firewall

-

DHCP / DNS-Server

-

Transparenter Squid-Proxy-Server

-

Multi-WAN-Router oder Load Balancer

-

Portweiterleitung / NAT (Network Address Translation)

Es gibt noch mehrere weitere Gründe, warum Sie es verwenden sollten.

-

pfSense®-Software ist flexibel

-

pfSense®-Software ist Open Source

-

Die pfSense®-Software ist benutzerfreundlich.

-

Die pfSense®-Software ist leistungsstark.

-

Die pfSense®-Software wird gut unterstützt.

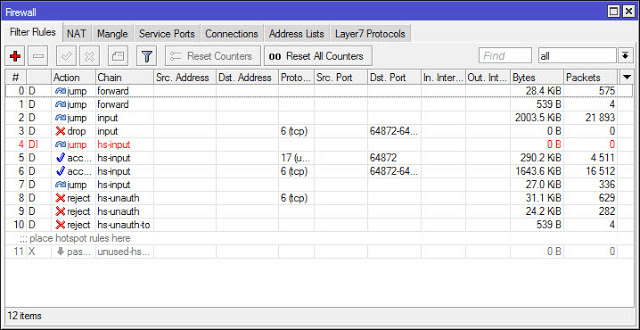

5. MikroTik Router

RouterOS (Router-Betriebssystem) ist ein Router-Betriebssystem, das auf dem Mikrotik-Linux-Kernel basiert. Da Mikrotik ein auf Linux basierendes System ist, ist seine Logik identisch mit der des IPTABLES-Systems des Linux-Kernels. Es ermöglicht jedoch eine erheblich komfortablere Verwaltung, indem es eine bedeutende Benutzerfreundlichkeit bietet.

Abbildung 5. Mikrotik Router Firewall

Mikrotik kann als Firewall verwendet werden. Es hat die Fähigkeit, bestimmte Ports und Protokolle zu blockieren. Sie können eine eingehende Netzwerkanalyse durchführen, eingehende und ausgehende Verbindungen anzeigen, sie steuern und blockieren.

Die Firewall-Implementierung in MikroTik RouterOS ist äußerst robust und bietet Funktionen wie

-

Peer-to-Peer-Protokollfilterung

-

zustandsbehaftete Paketinspektion

-

Verkehrsklassifizierung durch

-

Quell-MAC-Adresse

-

IP-Adressen und Adresstypen

-

Port oder Portbereich

-

IP-Protokolle

-

Paketinhalt

-

Rate, mit der Pakete ankommen, und Sequenznummern

-

Paketgröße

-

Protokolloptionen

-

Schnittstelle, durch die das Paket ankam oder verließ

-

interne Fluss- und Verbindungsmuster

-

DSCP-Byte

-

Paketankunftszeit

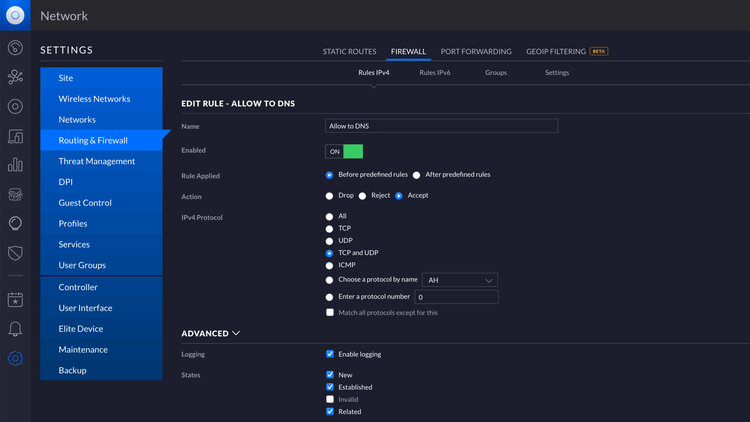

6. Ubiquiti Networks Unifi

Der Ubiquiti USG ist eine Firewall, die ausgeklügelte Firewall-Einstellungen verwendet, um Ihr Netzwerk und Ihre Daten zu schützen. Der Ubiquiti USG ermöglicht es Benutzern, WAN-, LAN- und Gast-Firewall-Regeln über IPv4- und IPv6-Netzwerke zu konfigurieren. Der USG kann auch virtuelle Netzwerksegmente zur Sicherheit und zur Steuerung des Netzwerkverkehrs erstellen.

Abbildung 6. Ubiquiti UniFi Security Gateway

Das Ubiquiti UniFi Security Gateway bietet Ihrem Netzwerk kostengünstiges Routing und verbesserte Sicherheit. Firewall-Richtlinien ermöglichen es Ihnen, Ihr Netzwerk und dessen Daten zu schützen sowie virtuelle Netzwerksegmente für zusätzliche Sicherheit und Verkehrssteuerung zu erstellen, dank VLAN-Unterstützung. QoS für VOIP und VPN-Server für sichere Standort-zu-Standort-Verbindungen sind Beispiele für Unternehmensfunktionen.

7. Cisco Adaptive Security Appliance

Das Kernbetriebssystem der Cisco ASA-Familie ist die Cisco Adaptive Security Appliance (ASA) Software. Für jede verteilte Netzwerkumgebung bietet es unternehmensklassige Firewall-Funktionen für ASA-Geräte in verschiedenen Formfaktoren, einschließlich Standalone-Geräte, Blades und virtuellen Geräten. ASA-Software interagiert auch mit anderen wesentlichen Sicherheitstechnologien, um vollständige Lösungen bereitzustellen, die den sich ständig ändernden Sicherheitsanforderungen gerecht werden.

ASA ist ein Cisco-Sicherheitsgerät, das grundlegende Firewall-Funktionen sowie VPN, Antivirus und eine Vielzahl zusätzlicher Funktionen ausführen kann. Die folgenden sind einige der Merkmale von ASA:

-

Paketfilterung: Packet-Filtering ist ein grundlegendes Verfahren zur Filterung eingehender oder ausgehender Pakete basierend auf Kriterien, die in der ACL des Geräts festgelegt sind. Es besteht aus einer Reihe von Erlauben- oder Verweigern-Bedingungen. Wenn der Verkehr einer der Regeln entspricht, werden keine zusätzlichen Regeln überprüft, und die übereinstimmende Regel wird angewendet.

-

Zustandsbehaftete Filterung: Wenn ein Paket von einem höheren Sicherheitsniveau zu einem niedrigeren Sicherheitsniveau erzeugt wird, führt die ASA standardmäßig eine zustandsbehaftete Verfolgung durch. TCP- und UDP-Antwortverkehr wird standardmäßig erlaubt, wenn der Verkehr von Geräten mit höheren Sicherheitsstufen für Geräte mit niedrigeren Sicherheitsstufen (als Ziel) initiiert wird.

Statisches Routing, Standardrouting und dynamische Routing-Protokolle wie EIGRP, OSPF und RIP werden alle von ASA unterstützt.

ASA ist eine transparente Firewall, die zwei Betriebsmodi hat:

-

Gerouteter Modus: In diesem Modus fungiert die ASA als Layer-3-Gerät (Router-Hops), und ihre Schnittstelle muss zwei separate IP-Adressen haben (d.h. zwei verschiedene Subnetze).

-

Transparenter Modus: In diesem Modus läuft ASA auf Schicht 2 und benötigt nur eine einzige IP-Adresse für die ASA-Steuerung, da sowohl die innere als auch die äußere Schnittstelle als Brücke fungieren.

ASA unterstützt ;

-

AAA-Dienste

-

Richtlinienbasierte VPNs wie Punkt-zu-Punkt-IPsec-VPNs (Site-to-Site-VPN und Remote-Access-VPN) und SSL-basierte VPNs.

-

IPv6-Routing wie statisch, dynamisch.

-

VPN-Lastenausgleich

-

Erweiterter Malware-Schutz

-

Konfigurieren Sie mehrere ASA-Geräte als ein einzelnes logisches Gerät

-

QoS, Überwachung, Priorisierung

-

Fortschrittlicher Malware-Schutz

Cisco ASA-Software umfasst Funktionen wie integriertes IPS, VPN und Unified Communications.

-

Hochleistungs-, Multi-Site-, Multi-Node-Cluster helfen Unternehmen, die Kapazität zu erhöhen und die Leistung zu verbessern.

-

Bietet hohe Verfügbarkeit für Anwendungen, die hohe Resilienz benötigen.

-

Ermöglicht es physischen und virtuellen Geräten, zusammenzuarbeiten.

-

Erfüllt die spezifischen Anforderungen des Netzwerks und des Rechenzentrums

-

Cisco TrustSec-Sicherheitstags und identitätsbasierte Firewall-Technologien bieten Kontextbewusstsein.

-

Kontextabhängige dynamische Routen und Site-to-Site-VPN werden ermöglicht.

Next-Generation-Verschlüsselungsstandards, wie die Suite B-Sammlung kryptografischer Algorithmen, werden ebenfalls von der Cisco ASA-Software unterstützt. Es arbeitet auch zusammen mit Cisco Cloud Web Security, um erstklassige webbasierte Bedrohungsprävention zu bieten.

8. Cisco Meraki MX

Die Cisco Meraki MX Unternehmensgeräte sind vielseitige Sicherheits- und SD-WAN-Unternehmensgeräte mit einer breiten Palette von Funktionen, um eine Vielzahl von Anwendungsfällen zu bedienen, alles von einem einzigen Gerät aus. Die MX wird von Unternehmen aller Größen und Sektoren vertraut, um eine sichere Verbindung zu Hub-Standorten oder Multi-Cloud-Umgebungen bereitzustellen, sowie eine Anwendungsqualitätserfahrung (QoE) durch leistungsstarke Analysen und maschinelles Lernen.

Da der MX vollständig cloud-managed ist, sind Installation und Fernverwaltung ein Kinderspiel, was ihn perfekt für Niederlassungen, Campus und Rechenzentren macht. Der MX vermeidet die Notwendigkeit mehrerer Geräte, indem er nativ mit einer vollständigen Reihe von sicheren Netzwerk- und Sicherheitsfunktionen integriert ist. Anwendungsbasiertes Firewalling, Inhaltsfilterung, Web-Suchfilterung, SNORT®-basierte Intrusionserkennung und -verhinderung, Cisco Advanced Malware Protection (AMP), Site-to-Site Auto VPN, Client-VPN, WAN und Mobilfunk-Failover, dynamische Pfadauswahl, Webanwendungs-Health, VoIP-Health und mehr sind nur einige der verfügbaren Funktionen. Mit virtuellen MX-Geräten kann SD-WAN problemlos erweitert werden, um optimalen Zugriff auf Ressourcen in öffentlichen und privaten Cloud-Umgebungen (vMX) zu gewährleisten.

9. WatchGuard Netzwerksicherheit

Die XTM 1050 und XTM 2050 sind zwei Systeme in der WatchGuard Next-Generation-Firewall-Familie, die vollständig erweiterbare, unternehmensklassige Schutz- und Produktivitätsschutz bieten. Beide richten sich an Unternehmensbüros, Rechenzentren und Managed Security Service Provider.

Die Next-Generation-Geräte von WatchGuard bieten eine echte Sicherheitsinspektion in Echtzeit für gesamten Datenverkehr und eine Multi-Gigabit-Paketfilterleistung. Darüber hinaus bietet diese nächste Generation von Geräten Unternehmen eine unvergleichliche Sichtbarkeit in Echtzeit und historische Benutzer-, Netzwerk- und Sicherheitsaktivitäten; verbindet Büros über ein einzigartiges Drag-and-Drop-VPN; verbindet Personen über SSL- und IPSec-VPN; und bietet Unternehmen eine unvergleichliche Sichtbarkeit in Echtzeit und historische Benutzer-, Netzwerk- und Sicherheitsaktivitäten. Unternehmen können mit WatchGuard Lösungen robuste Sicherheits- und Nutzungsrichtlinien etablieren, umsetzen und überprüfen, was zu einer erhöhten Produktivität der Mitarbeiter und einem geringeren Risiko für wichtige geistige Eigentumsrechte oder Verbraucherdaten führt.

Diese All-in-One-Sicherheitslösung kombiniert IPS, Anwendungssteuerung und andere optionale Sicherheitsdienste mit LiveSecurity, um die Zeit und Kosten für den Betrieb mehrerer Ein-Punkt-Sicherheitslösungen zu eliminieren.

10. SonicWall TZ

Die SonicWall TZ-Serie von Firewalls ist auf die Anforderungen von kleinen und mittelständischen Unternehmen (KMUs) und Zweigstellen zugeschnitten und bietet Schutz auf Unternehmensebene ohne die Komplexität auf Unternehmensebene.

Installation und Betrieb sind einfach mit Zero-Touch-Deployment und optimierter zentraler Verwaltung. Erweiterte Netzwerk- und Sicherheitsfunktionen, wie der Multi-Engine Capture Advanced Threat Protection (ATP) cloud-basierte Sandbox-Dienst mit patentierter Echtzeit-Tiefenspeicherinspektion (RTDMITM), erkennen komplexe Bedrohungen, einschließlich verschlüsselter Angriffe. Erstellen Sie eine umfassende Sicherheitslösung für kabelgebundene und drahtlose Netzwerke mit optionalen Funktionen wie PoE/PoE+-Kompatibilität und 802.11ac Wi-Fi.

Schließen Sie einfach an und genießen Sie die verbesserte Sicherheit der SonicWall TZ-Serie Firewall, ohne sich um komplizierte Verwaltung oder die nächste Bedrohung sorgen zu müssen.

Tiefe Speicherinspektion zur Verhinderung fortschrittlicher Bedrohungen

-

Mit Sicherheitsprozessoren, die auf Geschwindigkeit ausgelegt sind, erhalten Sie blitzschnelle Leistung.

-

Echtzeit-Tiefenspeicherinspektion (RTDMITM) bietet einen höheren Grad an Bedrohungsschutz.

-

Nutzen Sie gemeinsam genutzte Bedrohungsinformationen, um Ihre Sicherheit auf dem neuesten Stand zu halten.

-

Das leistungsstarke SonicOS-Betriebssystem von SonicWall bietet eine Vielzahl ausgeklügelter Funktionen.

Leistung

-

Nutzen Sie Mehrkern- und Parallelverarbeitungs-Hardware.

-

Verwenden Sie Gigabit- und Multi-Gigabit-Ethernet-Ports, um hohe Leistung zu erzielen.

-

Nutzen Sie die Inspektion in einem Durchgang auf Basis des Streams zu Ihrem Vorteil.

-

Deep Packet Inspection wird verwendet, um viele Netzwerkströme gleichzeitig zu überprüfen.

Flexibilität und Kontrolle über das Netzwerk

-

Mit Zero-Touch-Deployment können Sie Ihre Firewall schnell in Betrieb nehmen.

-

Sicheres SD-WAN ermöglicht es Ihnen, Ihr verteiltes Netzwerk zu erweitern und gleichzeitig die Kosten zu senken.

-

Mit integriertem PoE/PoE+-Support können Sie Ihre PoE-fähigen Geräte mit Strom versorgen.

-

Gewinnen Sie Einblick in und Kontrolle über den Verbrauch von Netzwerk-Anwendungen.

Mobile Konnektivität, die sowohl sicher als auch einfach zu bedienen ist

-

Verwenden Sie native 802.11ac Wireless SSL VPN Connect von nahezu jedem Betriebssystem aus, um sicher und remote auf Ressourcen hinter der Firewall zuzugreifen.

-

Über eine VPN-Verbindung versteckte Gefahren erkennen und beseitigen.

Was sind die besten Alternativen zu Fortinet-Firewalls für kleine Unternehmen?

Verschiedene Firewall-Lösungen dienen unterschiedlichen Zwecken, und wenn Sie sich fragen, welche für Ihr kleines Unternehmen oder Startup ideal ist, haben wir eine Liste dafür vorbereitet. Sie können die unten aufgeführten Firewalls als Alternative zu Fortinet in Betracht ziehen. Alternative zur Fortinet-Firewall für kleine Unternehmen ist unten aufgeführt:

-

OPNsense betrieben mit Zenarmor

-

Ubiquiti EdgeRouter X

-

Cisco NGFW

-

SonicWall

-

Firewalla

Was sind die besten Alternativen zu Fortinet-Firewalls für Unternehmen?

Für Unternehmensnetzwerke können die unten aufgeführten Optionen als Alternative zur Fortinet-Firewall in Betracht gezogen werden:

-

OPNsense betrieben mit Zenarmor

-

Palo Alto Networks

-

Check Point Software Technologies

-

Juniper Networks

-

SonicWall

-

Sophos

-

Barracuda

-

WatchGuard